Nastavenie SCP a SSH:

Ak chcete vykonať operácie SCP a SSH z lokálneho hostiteľa na vzdialený cloudový prostriedok, budete musieť vykonať nasledujúce kroky konfigurácie:

Inštalácia agenta AWS Systems Manager na inštancie EC2:

Čo je agent SSM?

Softvérový softvér SSM Agent od spoločnosti Amazon je možné nainštalovať a nakonfigurovať na inštancii EC2, virtuálnom stroji alebo serveri na mieste. Agent SSM umožňuje správcovi systému tieto nástroje aktualizovať, ovládať a upravovať. Agent vybavuje požiadavky zo služby AWS Cloud System Manager, vykonáva ich tak, ako je definované v žiadosti, a prenáša informácie o stave a vykonaní späť do služby Device Manager pomocou služby Amazon Message Delivery Service. Ak sledujete prenos, môžete vidieť svoje inštancie Amazon EC2 a akékoľvek servery na mieste alebo virtuálne počítače vo vašom hybridnom systéme, ktoré interagujú s koncovými bodmi správ ec2.

Inštalácia agenta SSM:

Agent SSM je predvolene nainštalovaný na niektoré inštancie EC2 a Amazon System Images (AMI), ako sú Amazon Linux, Amazon Linux 2, Ubuntu 16, Ubuntu 18 a 20 a Amazon 2 ECS optimalizované AMI. Okrem toho môžete SSM nainštalovať manuálne z ktorejkoľvek oblasti AWS.

Pred inštaláciou na Amazon Linux si najskôr stiahnite inštalátor agenta SSM a potom ho spustite pomocou nasledujúceho príkazu:

[chránené e-mailom]: ~ $ sudo yum install -y https: // s3.regiónu.amazonaws.com / amazon-ssm-region / latest / linux_amd64 / amazon-ssm-agent.ot./minVo vyššie uvedenom príkaze „región “ odráža identifikátor oblasti AWS poskytnutý správcom systému. Ak to nemôžete stiahnuť z regiónu, ktorý ste zadali, použite globálnu adresu URL i.e

[chránené e-mailom]: ~ $ sudo yum install -y https: // s3.amazonaws.com / ec2-downloads-windows / SSMAgent / latest / linux_amd64 / amazon-ssm-agent.ot./minPo inštalácii nasledujúcim príkazom potvrďte, či je agent spustený alebo nie

[chránené e-mailom]: ~ $ sudo status amazon-ssm-agentAk vyššie uvedený príkaz zobrazuje zastavenie agenta amazon-ssm-agent, vyskúšajte tieto príkazy:

[chránené e-mailom]: ~ $ sudo start amazon-ssm-agent[chránené e-mailom]: ~ $ sudo status amazon-ssm-agent

Vytvorenie profilu inštancie IAM:

AWS Systems Manager predvolene nemá oprávnenie na vykonávanie akcií vo vašich inštanciách. Musíte povoliť prístup pomocou profilu okamžitej správy identity a prístupu AWS (IAM). Pri spustení kontajner prenáša údaje o polohe IAM na inštanciu Amazon EC2, ktorá sa nazýva profil inštancie. Táto podmienka sa vzťahuje na schválenie všetkých schopností AWS Systems Manager. Ak používate funkcie správcu systému, ako je príkaz Spustiť, k vašim inštanciám už možno pripojiť profil inštancie so základnými povoleniami potrebnými pre správcu relácií. Ak sú vaše inštancie už pripojené k profilu inštancie, ktorý obsahuje zásadu spravovania služby AmazonSSMManagedInstanceCore AWS, príslušné povolenia správcu relácií sú už vydané. V konkrétnych prípadoch však možno bude potrebné zmeniť povolenia, aby sa do profilu inštancie mohli pridať povolenia správcu relácií. Najskôr otvorte konzolu IAM prihlásením sa do konzoly na správu AWS. Teraz kliknite na „Úlohy”Na navigačnej lište. Tu vyberte názov pozície, ktorá má byť zahrnutá do politiky. Na karte Povolenia vyberte možnosť Pridať vložené pravidlá umiestnené v dolnej časti stránky. Kliknite na kartu JSON a nahraďte už tempo obsahu nasledujúcim:

„Version“: „2012-10-17“,

„Vyhlásenie“: [

"Effect": "Allow",

„Akcia“: [

„ssmmessages: CreateControlChannel“,

„ssmmessages: CreateDataChannel“,

„ssmmessages: OpenControlChannel“,

„ssmmessages: OpenDataChannel“

],

"Zdroj": "*"

,

"Effect": "Allow",

„Akcia“: [

„s3: GetEncryptionConfiguration“

],

"Zdroj": "*"

,

"Effect": "Allow",

„Akcia“: [

"km: dešifrovať"

],

"Resource": "key-name"

]

Po výmene obsahu kliknite na Pravidlá kontroly. Na tejto stránke zadajte názov vloženej politiky, napríklad SessionManagerPermissions, pod voľbou Názov. Potom vyberte možnosť Vytvoriť politiku.

Aktualizácia rozhrania príkazového riadku:

Ak chcete stiahnuť verziu 2 AWS CLI z príkazového riadku systému Linux, najskôr si stiahnite inštalačný súbor pomocou príkazu curl:

[chránené e-mailom]: ~ $ curl "https: // awscli.amazonaws.com / awscli-exe-linux-x86_64.zip „-o“ awscliv2.PSČ"Rozbaľte inštalátor pomocou tohto príkazu:

[chránené e-mailom]: ~ $ unzip awscliv2.PSČAby ste sa uistili, že je aktualizácia povolená na rovnakom mieste ako už nainštalovaný AWS CLI verzia 2, nájdite existujúci symbolický odkaz pomocou príkazu which a inštalačný adresár pomocou príkazu ls takto:

[chránené e-mailom]: ~ $ ktoré aws[chránené e-mailom]: ~ $ ls -l / usr / local / bin / aws

Zostavte príkaz install pomocou tohto symbolického odkazu a informácií o adresári a potom potvrďte inštaláciu pomocou nasledujúcich príkazov:

[chránené e-mailom]: ~ $ sudo ./ aws / install --bin-dir / usr / local / bin --install-dir / usr / local / aws-cli --update[chránené e-mailom]: ~ $ aws --version

Inštalácia doplnku Session Manager:

Nainštalujte si doplnok Session Manager na miestny počítač, ak chcete na spustenie a ukončenie relácie použiť rozhranie AWS CLI. Ak chcete nainštalovať tento doplnok v systéme Linux, najskôr si stiahnite balík RPM a potom ho nainštalujte pomocou nasledujúcej postupnosti príkazov:

[chránené e-mailom]: ~ $ curl "https: // s3.amazonaws.com / session-manager-downloads / plugin / latest / linux_64bit / session-manager-plugin.rpm "-o" plugin session-manager.ot / min "[chránené e-mailom]: ~ $ sudo yum install -y session-manager-plugin. ot./min

Po nainštalovaní balíka môžete pomocou nasledujúceho príkazu potvrdiť, či je doplnok úspešne nainštalovaný alebo nie:

[chránené e-mailom]: ~ $ session-manager-pluginALEBO

[chránené e-mailom]: ~ $ aws ssm start-session - cieľové ID inštancie máte oprávnenie na prístupAktualizácia konfiguračného súboru SSH miestneho hostiteľa:

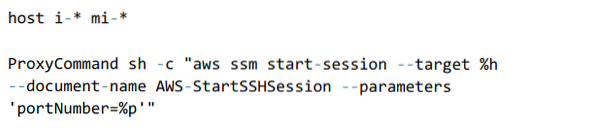

Zmeňte konfiguračný súbor SSH a povoľte príkazu proxy spustiť reláciu správcu relácií a odovzdať všetky údaje cez pripojenie. Pridajte tento kód do konfiguračného súboru SSH s číslom “~ /.ssh / config ”:

Pomocou SCP a SSH:

Teraz budete pripravení na odoslanie SSH a SCP spojení s vašimi cloudovými vlastnosťami priamo z vášho blízkeho PC po dokončení vyššie spomenutých krokov.

Získajte cloudové dielo instance-id. To sa dá dosiahnuť pomocou konzoly na správu AWS alebo nasledujúceho príkazu:

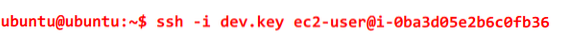

[chránené e-mailom]: ~ $ aws ec2 description-instancesSSH je možné vykonať obvyklým spôsobom tak, že sa ako názov hostiteľa použije instance-id a príkazový riadok SSH sa prepína takto:

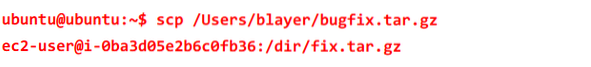

Teraz je možné súbory jednoducho prenášať na vzdialený stroj bez potreby medzistupňa pomocou SCP.

Záver:

Používatelia sa roky spoľahli na brány firewall, aby mohli bezpečne pristupovať k cloudovému obsahu, ale tieto možnosti majú problémy so šifrovaním a správou. Zatiaľ čo nemenná infraštruktúra je ideálnym cieľom z rôznych dôvodov, v určitých prípadoch je pri vytváraní alebo údržbe živého systému potrebné kopírovanie opráv alebo iných údajov do živých inštancií. Mnohé z nich nakoniec budú musieť získať prístup alebo upraviť živé systémy. Správca relácií AWS Systems Manager umožňuje túto funkciu bez zvláštneho vstupu do brány firewall a potreby externých riešení, ako je prechodné použitie S3.

Phenquestions

Phenquestions