Pri vývoji nulového dňa existujú dve možnosti, buď si vyviniete svoj vlastný, alebo zachytíte nultý deň vyvinutý inými. Rozvoj nultého dňa na vlastnú päsť môže byť monotónny a dlhý proces. Vyžaduje to veľké vedomosti. Môže to trvať veľa času. Na druhej strane môžu byť nultý deň zachytené rozvinutými ostatnými a môžu byť znovu použité. Mnoho hackerov používa tento prístup. V tomto programe sme nastavili honeypot, ktorý sa javí ako nebezpečný. Potom počkáme, kým to útočníkov priláka, a potom sa ich malware zachytí, keď preniknú do nášho systému. Hacker môže malware znova použiť v akomkoľvek inom systéme, takže základným cieľom je najskôr malware zachytiť.

Dionaea:

Markus Koetter bol ten, kto vyvinul Dionaea. Dionaea je pomenovaná hlavne podľa rastliny mäsožravej mucholapky Venuše. Primárne ide o honeypot s nízkou interakciou. Dionaea zahŕňa služby, ktoré sú napadnuté útočníkmi, napríklad HTTP, SMB atď., a napodobňuje nechránený okenný systém. Dionaea používa Libemu na detekciu shell kódu, vďaka čomu môžeme byť ostražití nad shell kódom a potom ho zachytiť. Posiela súbežné oznámenia o útoku prostredníctvom XMPP a následne zaznamenáva informácie do databázy SQ Lite.

Libemu:

Libemu je knižnica používaná na detekciu shell kódu a x86 emulácie. Libemu dokáže kresliť malware do dokumentov, ako sú RTF, PDF atď. môžeme to použiť na nepriateľské správanie pomocou heuristiky. Toto je pokročilá forma honeypotu a začiatočníci by to nemali skúšať. Dionaea nie je bezpečná, ak ju napadne hacker, dôjde k narušeniu celého vášho systému a na tento účel by sa mala použiť štíhla inštalácia, uprednostňujú sa systémy Debian a Ubuntu.

Odporúčam nepoužívať ho v systéme, ktorý bude používaný na iné účely, pretože si sami nainštalujeme knižnice a kódy, ktoré môžu poškodiť ďalšie časti vášho systému. Na druhej strane Dionaea nie je bezpečná, ak dôjde k narušeniu bezpečnosti, bude narušený celý váš systém. Na tento účel by sa mala použiť štíhla inštalácia; Preferované sú systémy Debian a Ubuntu.

Nainštalovať závislosti:

Dionaea je zložený softvér a vyžaduje si od neho veľa závislostí, ktoré nie sú nainštalované v iných systémoch, ako sú Ubuntu a Debian. Pred inštaláciou Dionaea teda budeme musieť nainštalovať závislosti, čo môže byť nudná úloha.

Na začiatok si napríklad musíme stiahnuť nasledujúce balíčky.

$ sudo apt-get nainštalovať libudns-dev libglib2.0-dev libssl-dev libcurl4-openssl-devlibreadline-dev libsqlite3-dev python-dev libtool automake autoconf

build-essential subversion git-core flex bison pkg-config libnl-3-dev

libnl-genl-3-dev libnl-nf-3-dev libnl-route-3-dev sqlite3

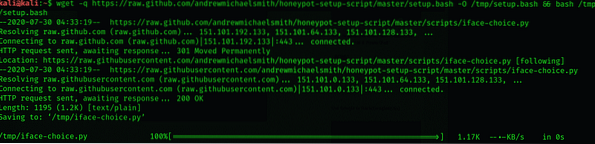

Skript Andrewa Michaela Smitha si môžete stiahnuť z Githubu pomocou wget.

Po stiahnutí tohto skriptu nainštaluje aplikácie (SQlite) a závislosti, následne stiahne a nakonfiguruje Dionaea.

$ wget -q https: // nespracované.github.com / andremichaelsmith / honeypot-setup-script /master / nastavenie.bash -O / tmp / nastavenie.bash && bash / tmp / nastavenie.bash

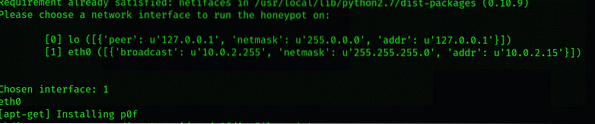

Vyberte rozhranie:

Dionaea sa sama nakonfiguruje a po stiahnutí závislostí a aplikácií vás požiada o výber sieťového rozhrania, ktoré má honeypot počúvať.

Konfigurácia Dionaea:

Teraz je honeypot nastavený a funkčný. V budúcich tutoriáloch vám ukážem, ako identifikovať položky útočníkov, ako nastaviť Dionaea v reálnych časoch útoku, aby vás varoval,

A ako sa pozrieť a zachytiť krycí kód útoku. Testujeme naše útočné nástroje a Metasploit, aby sme skontrolovali, či dokážeme malware zachytiť, skôr ako ho zverejníme online.

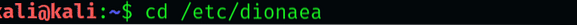

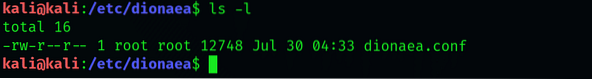

Otvorte konfiguračný súbor Dionaea:

V tomto kroku otvorte konfiguračný súbor Dionaea.

$ cd / etc / dionaea

Vim alebo akýkoľvek iný textový editor môže fungovať. V tomto prípade sa používa listová podložka.

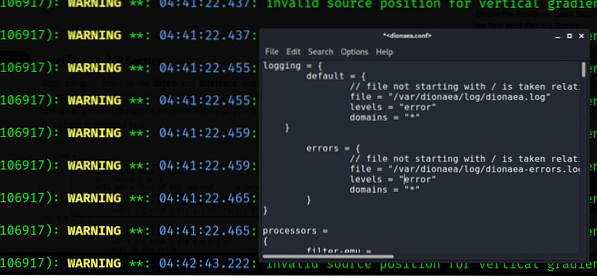

$ sudo leafpad dionaea.konfKonfigurovať protokolovanie:

V niekoľkých prípadoch je vidieť viac gigabajtov protokolového súboru. Mali by ste nakonfigurovať priority chýb protokolu a za týmto účelom posuňte zobrazenie nadol v časti protokolovania súboru.

Sekcia rozhrania a IP:

V tomto kroku sa posuňte nadol na rozhranie a vypočujte si časť konfiguračného súboru. Chceme, aby bolo rozhranie nastavené na manuálne. Vďaka tomu Dionaea zachytí rozhranie podľa vášho výberu.

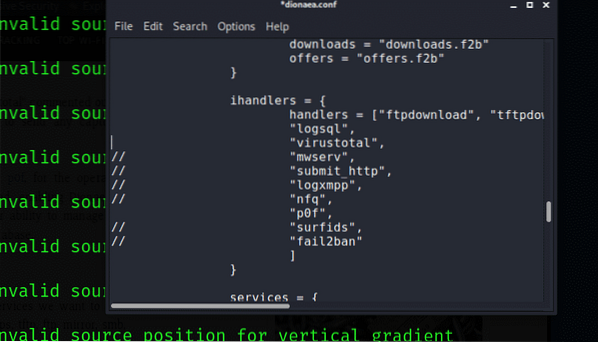

Moduly:

Ďalším krokom je nastavenie modulov pre efektívne fungovanie systému Dionaea. Na odtlačky prstov operačného systému budeme používať p0f. To pomôže pri prenose údajov do databázy SQLite.

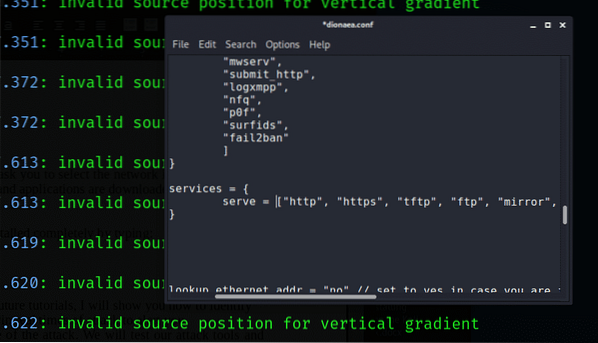

Služby:

Dionaea je nastavená na spúšťanie protokolov https, http, FTP, TFTP, SMB, epmap, sip, mssql a mysql

Zakážte protokoly Http a https, pretože sa hackeri pravdepodobne nenechajú oklamať a nie sú zraniteľní. Opustite ostatných, pretože to sú nebezpečné služby, ktoré môžu ľahko napadnúť hackeri.

Začnite testovať dionaea:

Musíme spustiť dionaea, aby sme našli našu novú konfiguráciu. Môžeme to urobiť zadaním:

$ sudo dionaea -u nikto -g nogroup -w / opt / dionaea -p / opt / dionaea / run / dionaea.pid

Teraz môžeme analyzovať a zachytiť škodlivý softvér pomocou úspešne spusteného programu Dionaea.

Záver:

Použitím zneužitia nulového dňa môže byť hackovanie jednoduché. Je to zraniteľnosť počítačového softvéru a skvelý spôsob, ako prilákať útočníkov, a dá sa na to nalákať ktokoľvek. Môžete ľahko zneužiť počítačové programy a dáta. Dúfam, že tento článok vám pomôže dozvedieť sa viac o Zero-Day Exploit.

Phenquestions

Phenquestions