Rámec Metasploit:

Rámec Metasploit je nástroj na testovanie prieniku, ktorý dokáže zneužiť a overiť chyby zabezpečenia. Obsahuje základnú infraštruktúru, špecifický obsah a nástroje potrebné na penetračné testovanie a rozsiahle hodnotenie bezpečnosti. Je to jeden z najslávnejších rámcov využívania a je pravidelne aktualizovaný; nové zneužitia sa aktualizujú hneď po zverejnení. Má veľa nástrojov, ktoré sa používajú na vytváranie bezpečnostných priestorov pre systémy testovania zraniteľnosti a penetračné testy.

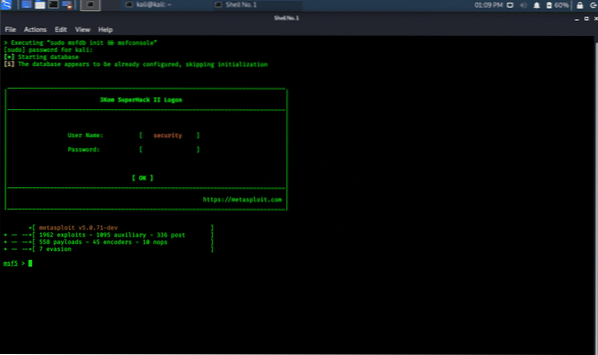

Rámec Metasploit je prístupný v ponuke Kali Whisker a je možné ho spustiť priamo z terminálu.

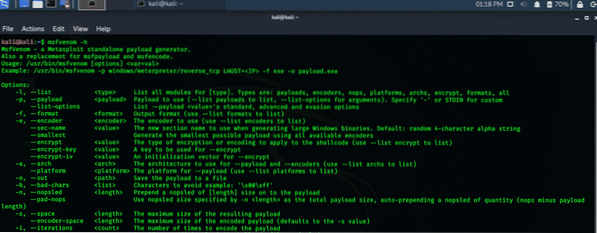

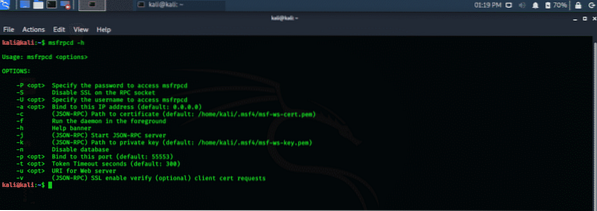

$ msfconsole -h

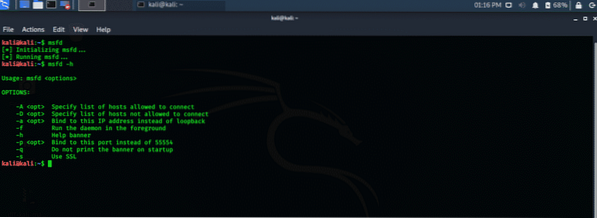

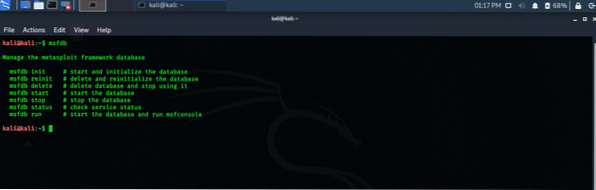

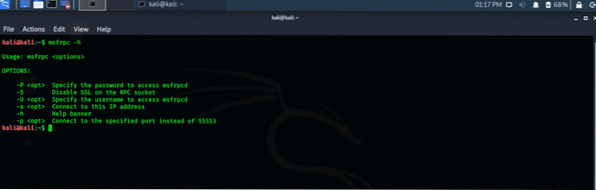

V nasledujúcich príkazoch vyhľadajte rôzne nástroje obsiahnuté v Metasploit Framework.

$ msfd -h

Metasploit je veľmi výkonný rámec, pokiaľ ide o využitie, a obsahuje väčšie množstvo zneužitia pre rôzne platformy a zariadenia.

Nástroj Nmap (Network Mapper):

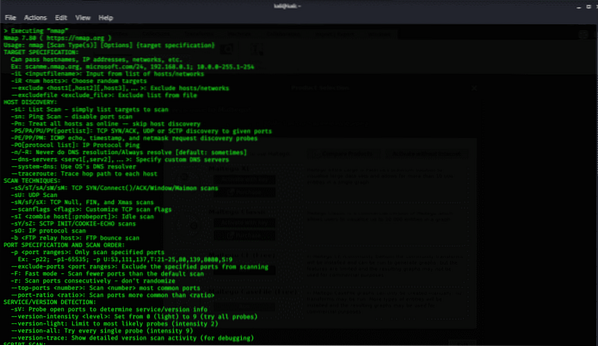

Nmap, skratka pre sieťový mapovač, je obslužný program otvoreného zdroja, ktorý sa používa na skenovanie a zisťovanie slabých miest v sieti. Nmap používajú Pentestéri a ďalší bezpečnostní odborníci na objavovanie zariadení bežiacich v ich sieťach. Tiež zobrazuje služby a porty každého hostiteľského počítača a odhaľuje potenciálne hrozby.

Nmap je vysoko flexibilný, od monitorovania jedného hostiteľského počítača až po širokú sieť, ktorá sa skladá z viac ako stovky zariadení. Jadro Nmapu obsahuje nástroj na skenovanie portov, ktorý zhromažďuje informácie pomocou paketov na hostiteľskom počítači. Nmap zhromažďuje odozvu týchto paketov a ukazuje, či je port zatvorený, otvorený alebo filtrovaný.

Vykonanie základného skenovania Nmap:

Nmap je schopný skenovať a objavovať jednu IP adresu, celý rad IP adries, názov DNS a skenovať obsah z textových dokumentov. Ukážem, ako vykonať základné skenovanie na Nmap pomocou localhost IP.

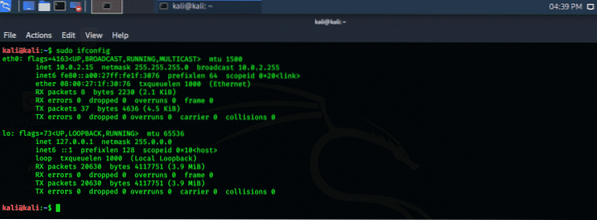

Krok jedna: Otvorte okno terminálu z ponuky Kali Whisker

Krok dva: Zadajte nasledujúci príkaz na zobrazenie vašej adresy IP localhost. Vaša IP adresa je zobrazená v „eth0“Ako„inet xx.X.X.xx,„V mojom prípade 10.0.2.15, ako je zobrazené nižšie.

$ sudo ifconfig

Krok tretí: Poznačte si túto IP adresu a do terminálu napíšte nasledujúci príkaz. Naskenuje prvých 1000 portov na stroji localhost a vráti výsledok.

$ sudo nmap 10.0.2.15Krok štyri: Analyzujte výsledky.

Nmap predvolene skenuje iba prvých 1 000 portov, čo je však možné zmeniť pomocou rôznych príkazov.

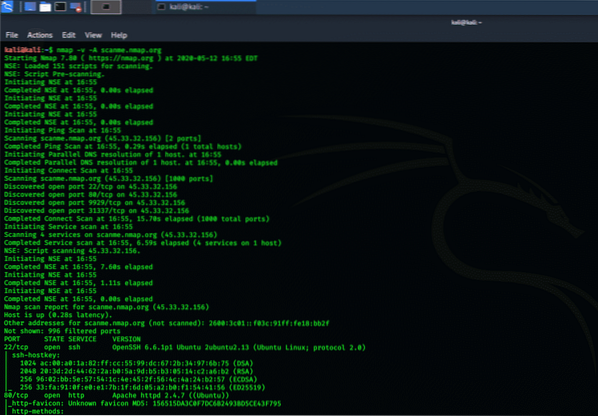

Skenovanie „scanme“ pomocou Nmap:

Nmap dokáže prehľadať doménu „scanme“ Nmapu a zobrazí všetky otvorené, zatvorené a filtrované porty. Zobrazuje tiež šifrovacie algoritmy spojené s týmito portami.

Krok jedna: Otvorte okno terminálu a vykonajte nasledujúci príkaz.

$ nmap -v -A scanme.nmap.org

Krok dva: Analyzujte výsledky. Vo vyššie uvedenom okne terminálu skontrolujte časť PORT, ŠTÁT, SERVIS a VERZIA. Uvidíte otvorený ssh port a tiež Informácie o OS. Nižšie vidíte ssh-hostkey a jeho šifrovací algoritmus.

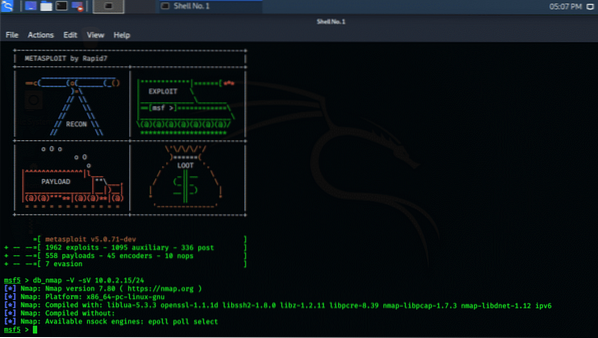

Používanie Nmap a Metasploit v Kali Linux 2020.1 návod:

Teraz, keď ste získali základný pohľad na rámec Metasploit a Nmap, ukážem vám, ako používať Nmap a Metasploit, a kombinácia týchto dvoch je veľmi dôležitá pre zabezpečenie vašej siete. Nmap je možné využiť v rámci Metasploit.

Krok jedna: Otvorte ponuku Kali Whisker a do vyhľadávacieho panela zadajte Metasploit, stlačte kláves Enter a Metasploit sa otvorí v okne terminálu.

Krok dva: V nižšie uvedenom príkaze typu okna Metasploit nahraďte aktuálnu adresu IP vašou adresou localhost. V nasledujúcom okne terminálu sa zobrazia výsledky.

$ db_nmap -V -sV 10.0.2.15/24DB znamená databázu, -V znamená podrobný režim a -SV predstavuje detekciu verzie služby.

Krok tretí: Analyzujte všetky výsledky. Vyššie uvedený príkaz zobrazuje číslo verzie, platformu a informácie o jadre, použité knižnice. Tieto údaje sa ďalej používajú pri vykonávaní exploitov pomocou rámca Metasploit.

Záver:

Použitím rámca Nmap a Metasploit môžete zabezpečiť svoju IT infraštruktúru. Obe tieto pomocné aplikácie sú dostupné na mnohých platformách, ale Kali Linux poskytuje predinštalovanú konfiguráciu na testovanie bezpečnosti siete.

Phenquestions

Phenquestions