Burp Suite

Burp Suite je bohatý nástroj na útok na webové aplikácie, ktorý navrhol Portswigger. Je vybavený všetkým potrebným na úspešné vykonanie testu pentest proti webovej aplikácii. Burp je najbežnejšie používaný tester a skener webových aplikácií na svete s viac ako 40 000 aktívnymi používateľmi vďaka ľahko použiteľnému rozhraniu a hĺbke. Už je to úžasná webová aplikácia, ktorá testuje funkcie, ktoré je možné ešte zvýšiť pridaním rozšírení alebo doplnkov s názvom BApps.

Burpovo hlavné funkcie sú nasledujúce:

- Schopnosť zachytávať požiadavky HTTP, ktoré zvyčajne smerujú z prehliadača na server, a potom server vráti odpoveď. Toho sa dosahuje vďaka jeho základnej funkcii s názvom „Zachytávanie servera proxy “. Tu sa požiadavka v polovici preruší a smeruje z prehliadača používateľa do servera Burp a potom na server.

- Schopnosť mapovať cieľ, t.j.e., webová aplikácia pomocou „Spider“ nástroj. To sa deje za účelom získania zoznamu koncových bodov a ich prechádzania, aby sa v nich našli nejaké zraniteľné miesta.

- Pokročilý nástroj na skenovanie webových aplikácií na automatizáciu úloh zisťovania zraniteľností v cieľovom prostredí (k dispozícii iba vo verzii PRO).

- An „Votrelec“ nástroj sa používa na automatizované útoky, ako je prihlásenie pomocou brutálneho vynútenia prihlasovacej stránky webovej aplikácie, slovníkové útoky, fuzzing webovej aplikácie na vyhľadanie slabých miest atď.

- A „Repeater“ nástroj používaný na manipuláciu s hodnotami alebo požiadavkami dodanými používateľom a na sledovanie ich správania s cieľom nájsť potenciálne zraniteľné vektory.

- A „Sequencer“ nástroj na testovanie tokenov relácií.

- A „Dekodér“ nástroj na dekódovanie a kódovanie mnohých kódovacích schém, ako je base64, HEX atď.

- Schopnosť uložiť prácu a pokračovať neskôr (k dispozícii iba vo verzii PRO).

Inštalácia

Grgnutie Suita je možné stiahnuť z oficiálnej webovej stránky PortSwigger:

https: // Portwigger.net / burp / communitydownload.

Program Burp je k dispozícii na stiahnutie takmer pre každý operačný systém vrátane Windows, Linux a MacOS. Kliknutím na možnosť Stiahnuť najnovšiu verziu budete presmerovaný na stránku na stiahnutie s rôznymi vydaniami a operačnými systémami, t.e., Komunitné vydanie alebo Profesionálne vydanie. Profesionálna edícia sa platí za ceny uvedené na jej oficiálnych webových stránkach. Stiahnite si vydanie komunity a ste pripravení využiť jeho základné úžasné funkcie.

Využitie

Aby bolo možné použiť Grgnutie, je potrebné ho nakonfigurovať tak, aby zachytával požiadavky HTTP. Ak chcete nakonfigurovať prehľadávače, t.j.e., Chrome, Firefox atď., musíme postupovať podľa krokov uvedených nižšie:

Na konfiguráciu prehliadača Chrome na prácu s programom Burp

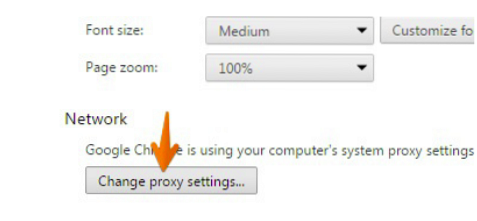

Ak chcete nakonfigurovať Chrome tak, aby fungoval s funkciou Burp, najskôr kliknite na ikonu Prispôsobiť v pravom hornom rohu okna, potom prejdite na ikonu nastavenie možnosť. V okne nastavení zvoľte Pokročilé nastavenia, a potom kliknite na Zmeňte nastavenia servera proxy z daných možností.

Pre konfiguráciu Firefoxu tak, aby fungoval s programom Burp

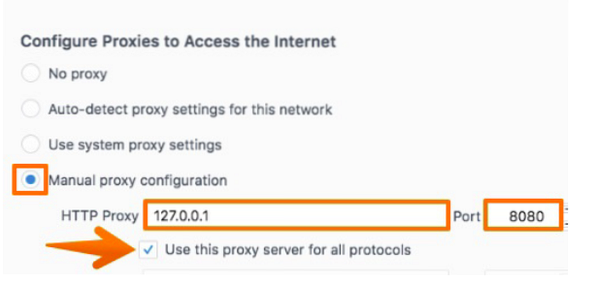

Ak chcete nakonfigurovať Firefox tak, aby fungoval s funkciou Burp, prejdite na stránku Ponuka Firefox v pravom hornom rohu okna kliknite na ikonu Predvoľby možnosť, potom prejdite na možnosti tlačidlo. Tu hľadajte Sieťový proxy server v Všeobecné tab. Kliknite na ikonu Ručná konfigurácia proxy. Zadajte adresu poslucháča, t.j.e., 127.0.0.1, a prístav Burp, t.j.e., 8080. Odstrániť všetko v časti „Žiadne proxy pre ” poľa, a môžete vyraziť.

Útok hrubou silou pomocou Burpu

Autentifikácia je proces zaistenia toho, že správna osoba pristupuje k službe alebo sa správna osoba prihlasuje pomocou rôznych techník, ako sú prístupové tokeny, heslá, kľúče atď. Používanie hesiel je v bežnom živote veľmi bežné. Tu prichádza dôležitosť základnej autentifikácie, t.j.e., výber silného komplexného hesla, pretože do oblasti prihlásenia chránenej slabou autentifikáciou je možné ľahko pristupovať pomocou automatizovaných útokov, ako sú útoky hrubou silou, slovníkové útoky.

Dictionary Attack je útok hrubou silou na prihlasovacie pole pomocou a slovník. Pri tomto útoku sú v prihlasovacom poli vyskúšané státisíce možných kombinácií uhádnutých hesiel uložených v slovníku so zámerom, aby jedna z nich mohla fungovať. Tieto heslá sa postupne skúšajú v prihlasovacom poli, aby sa obišlo overenie.

Uvažujme o scenári, keď musíme hrubou silou prihlásiť stránku pomocou slovníka alebo zoznamu slov obsahujúceho státisíce alebo milióny bežne uniknutých hesiel.

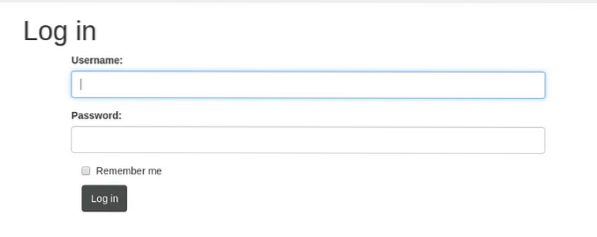

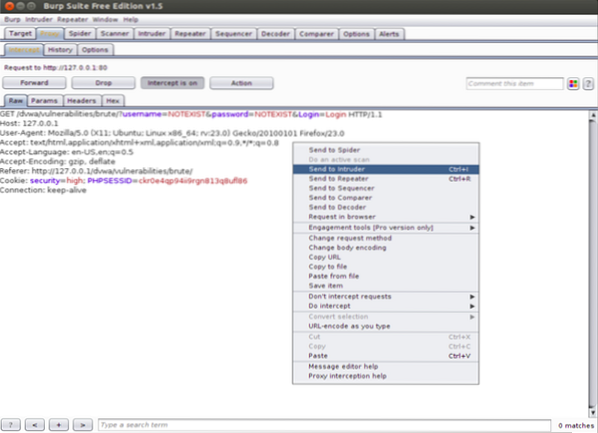

Otvorte Burp Suite a začnite zachytávať premávku otáčaním Intercept zapnutý. Prepnite na prehľadávač a do príslušných polí zadajte ľubovoľné používateľské meno alebo heslo a potom kliknite na položku Prihlásiť sa. Teraz prepnite na Grgnutie, uvidíte, že prevádzka bola zachytená v polovici cesty k serveru a namiesto toho ide do Burpu. Kliknite pravým tlačidlom myši a vyberte možnosť, Odoslať votrelcovi z daných možností.

Teraz prepnite na Votrelec kartu a uvidíme viac kariet, t.j.e., Pozície, užitočné zaťaženie, možnosti. Musíme správne nakonfigurovať všetky možnosti na týchto kartách, aby Burp mohol pracovať a dosiahol požadovaný výsledok.

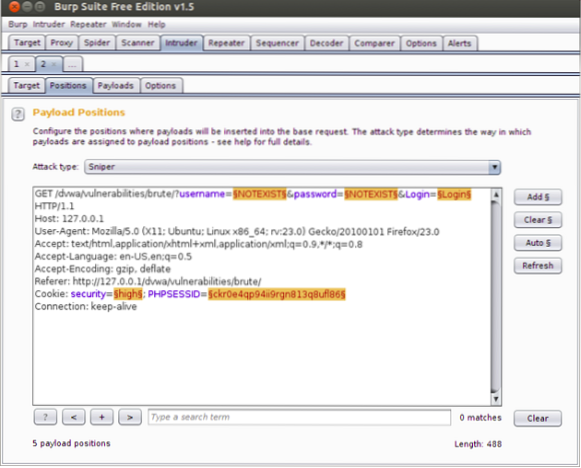

Pozície

Najprv sa pozrime na kartu Pozície. Tu v žiadosti povieme burpu parametre, ktoré chceme napadnúť, t.j.e., pole pre heslo, pole pre používateľské meno atď.

Burp predvolene zvýrazňuje niektoré polia, aby používateľovi odporučil, na ktoré polia môže zaútočiť. Ale v našom prípade musíme len zmeniť hodnotu používateľské meno a heslo polia, aby sa zmenili s ďalším slovom v slovníku, cez ktoré útočíme pri každej žiadosti. Za týmto účelom musíme najskôr vyčistiť všetky zvýraznené oblasti kliknutím na ikonu jasný tlačidlo na pravej strane okna. Týmto sa vyčistia zvýraznené oblasti odporúčané spoločnosťou Burp. Teraz zvýraznite polia používateľského mena a hesla, ktoré sú „NEEXISTUJE" v našom prípade a potom kliknite na Pridať. Musíme tiež predvolene určiť typ útoku, ktorým je Sniper, a zmeniť ho na Klastrovaná bomba.

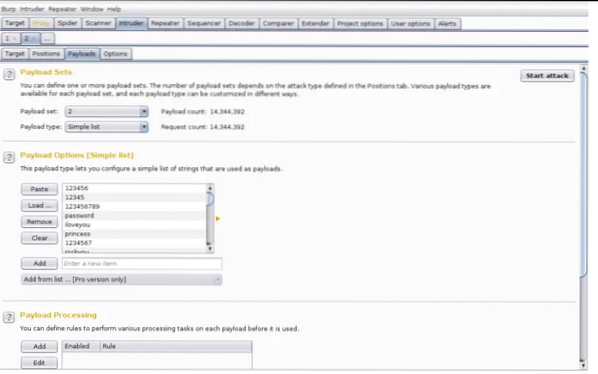

Užitočné zaťaženie

Teraz musíme nastaviť užitočné zaťaženie, cez ktoré ideme útočiť na tieto vybrané polia. Ich hodnoty sa pri každej požiadavke zmenia podľa užitočného zaťaženia. Nastavme užitočné zaťaženie pre parameter 1, t.j.e., Pole pre prihlasovacie meno. Pridajme malý slovný zoznam používateľských mien, ktoré máme v súbore. Kliknite na Payload 1 a zvoľte typ Payload ako Jednoduchý zoznam. V Užitočné zaťaženie, kliknite Naložiť a prejdite na požadovaný súbor so zoznamom slov, potom ho vyberte. Hodnoty vybraných slov sa zobrazia, ako je uvedené nižšie.

Teraz pri nastavovaní užitočného zaťaženia pre parameter 2, t.j.e., do poľa Heslo pridajme bežne používaný zoznam slov uniknutých hesiel, t.e., „rockyou.TXT" pretože v našom prípade to máme v súbore. Kliknite na Payload 2 a zvoľte typ Payload ako Jednoduchý zoznam. V Užitočné zaťaženie, kliknite Naložiť a prejdite na požadovaný súbor so zoznamom slov, potom ho vyberte. Hodnoty vybraných slov sa zobrazia, ako je uvedené nižšie.

možnosti

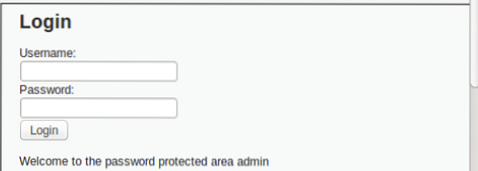

Po nastavení parametrov útoku a zozname užitočného zaťaženia je čas nastaviť veľmi dôležitú možnosť s názvom „Možnosti". Na karte Možnosti sú niektoré pravidlá, ktoré nás informujú o tom, ktorá požiadavka je úspešná; v našom prípade zistí, ktoré heslo fungovalo. Tu musíme nakonfigurovať vec, ktorou je reťazec alebo správa, ktorá sa zobrazí pri získaní správneho hesla, t.j.e., Vitajte, vitajte na našom portáli, radi sa vrátime atď. Závisí to od vývojára webových aplikácií. Môžeme to skontrolovať zadaním ľubovoľných správnych údajov do oblasti prihlásenia.

Máme tu „Vitajte v administrácii oblasti chránenej heslom“. Teraz prepnite na Burp v Karta Možnosti, Nájsť Grep Match, a napíš sem nasledujúci reťazec. Skontrolovať Jednoduchý reťazec možnosť, a môžeme ísť.

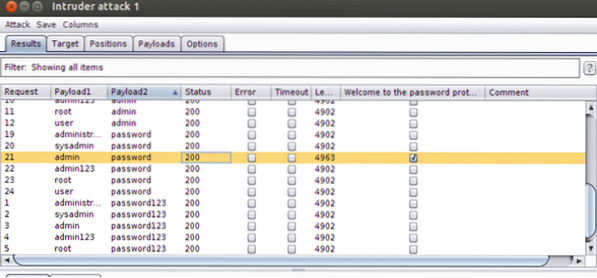

Všetko je zariadené pekne. Všetko, čo musíme urobiť, je začať útok. Prejdite na kartu Votrelec a potom kliknite na tlačidlo Spustite útok. Votrelec teraz vyskúša všetky možné kombinácie z poskytnutého užitočného zaťaženia.

Vidíme, že votrelec skúša všetky kombinácie, ako je obrázok uvedený vyššie. To, či je žiadosť úspešná alebo nie, zistíme z dĺžky žiadosti. Úspešná žiadosť by mala inú dĺžku ako neúspešná. Ďalším spôsobom, ako zistiť, či je požiadavka úspešná alebo nie, je prehľad „Vitajte v oblasti chránenej heslom“ (t.j.e., reťazec, ktorý sme poskytli možnosti záložka skôr) záložka. Ak je začiarknuté malé políčko, znamená to, že žiadosť je úspešná, a naopak. V našom prípade má úspešná požiadavka dĺžku 4963, zatiaľ čo v prípade neúspešnej je to 4902.

Útok hrubou silou pomocou Burpu pomocou mocného slovníka je veľmi efektívna a podceňovaná metóda obchádzania prihlasovacích stránok, ktoré nie sú určené pre škodlivé entity. V prípade slabého hesla, použitého, ľahkého alebo malého hesla, je to veľmi efektívna technika.

Fuzzing

Fuzzing je prístup, ktorý sa používa na automatizáciu procesu zisťovania chýb, slabostí alebo slabých miest zasielaním množstva požiadaviek do aplikácie s rôznymi užitočnými údajmi s očakávaním, že webová aplikácia môže spustiť aktivitu. Nie je to explicitné pre webové aplikácie, ale dá sa použiť aj pri iných početných útokoch, ako je vyrovnávacia pamäť, pretečenie atď. Drvivú väčšinu bežných webových zraniteľností možno nájsť pomocou fuzzing, ako je skriptovanie medzi servermi XSS, SQL Injection, LFI, RFI atď. Burp je - skutočne silný a je to tiež najlepší dostupný nástroj - pri bezproblémovom dokončení práce.

Fuzzing with Burp

Zoberme si webovú aplikáciu, ktorá je zraniteľná voči SQL Injection, a spojme ju s burp, aby sme našli potenciálne zraniteľné polia.

Spustite Burp a začnite zachytávať žiadosť o prihlásenie. Uvidíme kopu údajov, klikneme pravým tlačidlom myši a klikneme na ikonu Odoslať votrelcovi možnosti z daného menu. Choďte do Pozície kartu a nakonfigurujte správne parametre. Burp predvolene zvýrazňuje niektoré polia, aby používateľovi odporučil, na ktoré polia môže útočiť. Ale v našom prípade musíme len zmeniť hodnotu používateľské meno a heslo polia. Najskôr vyčistite všetky zvýraznené oblasti kliknutím na ikonu jasný tlačidlo na pravej strane okna. Týmto sa vymažú odporúčané zvýraznené oblasti Burp. Teraz stačí zvýrazniť polia používateľské meno a heslo a potom kliknúť Pridať. Musíme tiež určiť typ útoku a zmeniť ho na Ostreľovač.

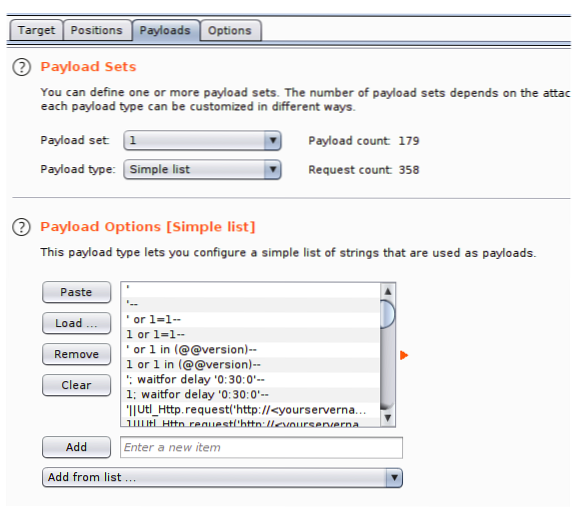

Teraz choďte na kartu Payloads a tu musíme nastaviť naše užitočné zaťaženie, cez ktoré ideme útočiť na tieto vybrané polia. Ich hodnoty sa pri každej požiadavke zmenia podľa užitočného zaťaženia. Nastavme užitočné zaťaženie pre parametre 1 a 2, t.j.e., Polia Meno používateľa a Heslo. Grgnutie má tiež širokú škálu svojich užitočných zaťažení pre rôzne typy zraniteľností. Môžeme ich použiť alebo vytvoriť alebo načítať naše vlastné v ľahko použiteľnom rozhraní Burpu. V tomto prípade sa chystáme načítať Burpovo užitočné zaťaženie, ktoré spustí varovanie v prípade zistenia zraniteľnosti SQL.

Vyberte Jednoduchý zoznam v Typ užitočného zaťaženia možnosť. Teraz kliknite na možnosť Načítať z okna „Možnosti užitočného zaťaženia“ okno. Tu vyberte Injekcia Fuzzing-SQL užitočné zaťaženie z dostupných možností. Sady užitočného zaťaženia sa používajú na zistenie zoznamu, ktorý sa chystáte použiť pre zadaný parameter. V prípade, že vyberiete dva vektory útoku (parametre), môžete tam nastaviť alternatívny zoznam slov pre všetkých. Rovnako môžete nastaviť typ užitočného zaťaženia, ako sú zmeny veľkých a malých písmen, čísla, dátumy atď. V tejto situácii je základný zoznam nevyhnutný, pretože používame predvolené užitočné zaťaženie spoločnosti Burp.

Teraz choďte na možnosti na karte a môžete si pozrieť niekoľko veľmi zaujímavých možností. Napríklad „Grep ” možnosť, ktorú je možné zvoliť tak, aby zodpovedala odpovedi na dané kľúčové slová, napríklad „SQL“. Ďalšou skvelou možnosťou je "Čas vypršal" v prípade potenciálnych firewallov webových aplikácií. V našom prípade sme zaškrtli možnosť „Sledovať presmerovanie“, pretože v žiadosti máme parameter presmerovania. Avšak raz za čas sa chyba môže spustiť dodatočne pred presmerovaním, obe potom možno otestovať osobitne.

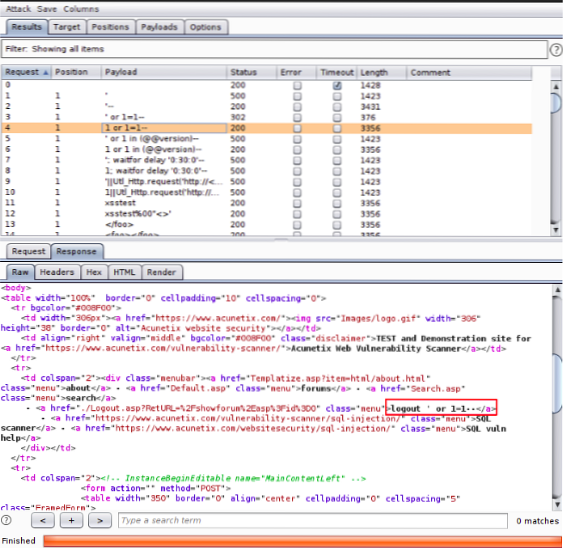

Teraz je všetko pekne nastavené a votrelec Burp je pripravený zahájiť útok. Kliknite na možnosť Spustiť útok v ľavom rohu a už za minútu alebo dve počkajte na útok, ktorého dokončenie by doslova trvalo ručne niekoľko hodín. Po dokončení útoku musíme iba podrobne analyzovať dané výsledky. Mali by sme hľadať inú alebo nepárnu hodnotu v dĺžka stĺpec. Mali by ste hľadať aj akékoľvek anomálie v stavovom kóde, pretože tiež informuje o tom, ktorá požiadavka spôsobila chybu, a naopak.

Pri získavaní nepárneho stavového kódu alebo hodnoty dĺžky je potrebné skontrolovať odpoveď okno. V našom prípade vidíme, že 4. požiadavka má iný stavový kód a vyššiu hodnotu dĺžky ako obvykle, a pri pohľade na oblasť odpovede vidíme, že Burp môže obísť oblasť prihlásenia pomocou hodnoty z užitočného zaťaženia. Útok možno považovať za úspešný.

Toto je veľmi efektívna technika v postupoch testovania chýb a testov pera, pretože vyšetruje všetky parametre prítomné na webe a pokúša sa pochopiť, čo robí, ak je okrem iného spojená s databázou alebo sa odráža na stránke odpovedí. Táto technika však spôsobuje na strane servera veľa šumu a môže dokonca viesť k odmietnutiu služby, čo je frustrujúce pre útočníkov, ako aj pre používateľov a vývojárov webových aplikácií.

Burp Extensions

Pomocou nástroja Burp Extender je možné pridať množstvo užitočných rozšírení Burp, ktoré vylepšia možnosti nástroja Burp. Jeden môže napísať svoj kód tretej strany alebo načítať rozšírenia. Na načítanie a inštaláciu rozšírení do programu Burp, BApp Obchod je miesto, kam ísť. Existujú rôzne spôsoby použitia rozšírení Burp, ako napríklad modifikácia požiadaviek a odpovedí HTTP, prispôsobenie užívateľského rozhrania, pridanie kontroly skenera a chodu atď.

Obchod BApp

Obchod BApp Store sa skladá z rozšírení Burp, ktoré vytvorili klienti balíka Burp Suite na zlepšenie schopností a funkcií spoločnosti Burp. Môžete vidieť zhrnutie prístupných BApps zavedených explicitných BApps a hodnotenie klientov, ktoré ste uviedli.

Burp rozšírenia je tiež možné stiahnuť z BApp a môžete si ich neskôr pridať do služby Burp. Rôzne rozšírenia BApps alebo BApp sú napísané v rôznych jazykoch, napríklad Python alebo Ruby, a očakávajú, že si používateľ stiahne súbory Jython alebo JRuby, aby fungovali správne. Potom nakonfigurujte Burp s adresárom dôležitých tlmočníkov jazyka. V niektorých prípadoch môže BApp vyžadovať neskoršiu formu Burpu alebo alternatívnu verziu Burpu. Pozrime sa na niektoré z obrovských množstiev užitočných rozšírení spoločnosti Burp:

Autorizovať:

Autorizácia je veľmi efektívne rozšírenie, ak je potrebné automaticky detekovať chyby zabezpečenia vo webovej aplikácii. Zistenie zraniteľnosti autorizácie je pre každého lovca alebo testera chýb veľmi časovo náročná. Pri manuálnom spôsobe musíte súbory cookie z každej žiadosti zakaždým odstrániť, aby ste skontrolovali, či bola autorizácia implementovaná alebo nie. Autorizovať robí túto prácu automaticky iba tým, že vezme súbory cookie málo privilegovaného používateľa webovej aplikácie a potom tomu privilegovanému používateľovi umožní navigáciu. Autorizácia to robí opakovaním každej žiadosti s reláciou nízkeho privilegovaného používateľa a začne zisťovať chyby alebo chyby autorizácie.

Rovnako je mysliteľné opakovať každú požiadavku bez poskytnutých cookies, rozpoznať chyby autentifikácie, ako aj chyby zabezpečenia. Toto rozšírenie funguje bez akejkoľvek predchádzajúcej konfigurácie, ale zároveň je výrazne prispôsobiteľné, čo umožňuje usporiadanie podrobností podmienok schvaľovacieho povolenia a vyžaduje rozšírenie, ktoré je potrebné otestovať a čo už.

Po dokončení postupu bude Červená, Zelená, a žltá farby na obrazovke, ktoré ukazujú „Vynechané, Vynútené a Vynútené ?? “ statusy resp.

Turbo votrelec

Turbo Intruder je upravená verzia prehliadača Burp votrelec a používa sa v prípade potreby extrémnej zložitosti a rýchlosti vybavovania požiadaviek HTTP. Turbo Intruder je rýchly, pretože využíva základný kód odovzdaný protokolom HTTP, pričom má na pamäti priority a rýchlosť. Vďaka tomu je veľmi rýchly a niekedy dokonca lepšou voľbou ako dobre napísané skripty GO. Ďalším dôležitým bodom je jeho škálovateľná povaha, ktorá je spôsobená schopnosťou dosiahnuť využitie plochej pamäte. Turbo Intruder môže byť spustený aj v prostredí príkazového riadku. V tomto úžasnom rozšírení je zabudovaný pokročilý difúzny algoritmus, ktorý automaticky filtruje nudný a zbytočný výstup.

Jedným z hlavných útokov, pri ktorých sa dá Turbo Intruder použiť, je Útoky na preteky. Keď je systém, ktorý bol navrhnutý na vykonávanie úloh v konkrétnej sekvencii, nútený vykonávať viac ako jednu úlohu naraz, nazýva sa to závodná podmienka. V takomto scenári, Turbo votrelec sa používa, pretože dokáže vykonávať viac úloh s obrovskou rýchlosťou. Tento typ útoku môže byť použitý v prípade zraniteľnosti rasy a môže spôsobiť útoky ako uplatnenie viacerých darčekových kariet, zneužitie podobných / nepodobných funkcií atď.

Ak chcete odoslať požiadavku HTTP na narušiteľa Turbo, zachytte požiadavku a potom kliknite pravým tlačidlom myši na okno, potom vyberte ikonu Poslať na Turbo Intruder možnosť z daného zoznamu možností. Turbo Intruder je o niečo ťažšie použiteľný ako predvolený Intruder od spoločnosti Burp.

Záver:

Burp je mimoriadne výkonný a bohatý nástroj, ktorého jednou z úžasných funkcií a funkcií je automatizácia útokov a hľadanie zraniteľností, čo uľahčuje život hľadačovi alebo hľadaču chýb. Úlohy, ktoré môžu trvať niekoľko dní manuálne, je možné zvládnuť za najmenší čas pomocou funkcie Burp. Poskytuje tiež jednoduché grafické používateľské rozhranie na spustenie útokov hrubou silou so slovníkom alebo bez neho, a to iba okamžitým vytvorením zoznamu slov. Na druhej strane BApp obchod poskytuje mimoriadne výkonné rozšírenia, ktoré ešte viac vylepšujú možnosti servera Burp Suite.

Phenquestions

Phenquestions