Ale dnes si povieme niečo o ďalšom skvelom skeneri portov: Unicornscan a o tom, ako ho použiť pri ďalšom pokuse o skenovanie portov. Rovnako ako iné populárne nástroje na skenovanie portov, ako napríklad nmap, má niekoľko skvelých funkcií, ktoré sú pre neho jedinečné. Jednou z takých funkcií je, že môže na rozdiel od iných portových skenerov odosielať pakety a prijímať ich cez dve rôzne vlákna.

Unicornscan známy svojimi asynchrónnymi možnosťami skenovania TCP a UDP umožňuje svojim používateľom objavovať podrobnosti o sieťových systémoch pomocou alternatívnych protokolov skenovania.

Atribúty Unicornscan

Predtým, ako sa pokúsime skenovať sieť a porty pomocou unicornscan, zvýraznime niektoré z jeho definujúcich funkcií:

- Asynchrónne skenovanie TCP bez štátnej príslušnosti s každým z príznakov TCP alebo ich kombinácií

- Asynchrónne skenovanie špecifické pre protokol UDP

- vynikajúce rozhranie na meranie odozvy zo stimulu podporujúceho TCP / IP

- Aktívny a pasívny vzdialený OS a detekcia aplikácií

- Protokolovanie a filtrovanie súborov PCAP

- schopný odosielať pakety s inými odtlačkami prstov OS ako OS hostiteľa.

- Relačný databázový výstup na ukladanie výsledkov vašich skenov

- Prispôsobiteľná podpora modulov, aby sa zmestili podľa testovaného systému

- Prispôsobené zobrazenia množiny údajov.

- Má svoj zásobník TCP / IP, čo je charakteristická vlastnosť, ktorá ho odlišuje od ostatných skenerov portov

- Je zabudovaný do Kali Linuxu, nie je potrebné sťahovať

Jednoduché skenovanie pomocou Unicornscan

Najzákladnejšie skenovanie s nástrojom Unicornscan nám umožňuje skenovať jednu adresu IP hostiteľa. Zadajte nasledujúci text do rozhrania, aby ste vykonali základné skenovanie s Unicornscan

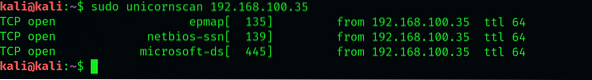

$ sudo unicornscan 192.168.100.35

Tu sme vyskúšali toto skenovanie v systéme s Win 7 pripojeným k našej sieti. Základné skenovanie obsahuje zoznam všetkých portov TCP v systéme, ktorý skenujeme. Všimnite si podobnosti s -sS skenovaním v nmap a ako dôležité je, že štandardne nepoužíva ICMP. Zo spomenutých portov sú otvorené iba porty 135 139 445 a 554.

Skenovanie viacerých adries IP pomocou Unicornscan

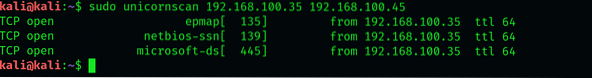

Urobíme miernu úpravu základnej syntaxe kontroly pri kontrole viacerých hostiteľov a všimnete si jemný rozdiel od príkazov kontroly, ktoré používame pri nmap a hping. Ciele sú umiestnené postupne, aby sa spustilo skenovanie:

$ sudo unicornscan 192.168.100.35 192.168.100.45

Uistite sa, že medzi adresy nedávate čiarky, inak rozhranie príkaz nerozpozná.

Skenovanie sietí triedy C pomocou Unicornscan

Poďme ďalej skenovať celú našu sieť triedy C. Použijeme zápis CIDR, napríklad 192.168.1.0/24 na skenovanie všetkých 255 hostiteľských IP adries. Ak by sme našli všetky IP adresy s otvoreným portom 31, pridali by sme: 31 za notáciu CIDC:

$ sudo unicornscan 192.168.100.35/24: 31

Unicornscan nás úspešne vrátil všetkým hostiteľom, ktorí majú otvorený port 31. Na unicornscane je super to, že sa nekončí iba v našej sieti, kde je rýchlosť limitujúcim faktorom. Predpokladajme, že všetky systémy s otvorenými portami 1020 mali určitú zraniteľnosť. Bez toho, aby sme vôbec tušili, kde sa tieto systémy nachádzajú, môžeme všetky naskenovať. Aj keď skenovanie tak veľkého množstva systémov môže trvať veky, bolo by lepšie, keby sme ich rozdelili na menšie skenovania.

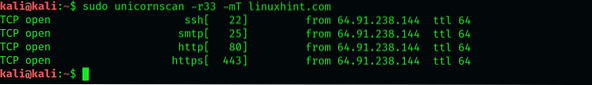

TCP skenovanie s Unicornscan

Unicornscan je tiež schopný vykonávať skenovanie TCP. Označíme webovú stránku X.com ako náš cieľ a vyhľadajte porty 67 a 420. Pri tejto konkrétnej kontrole pošleme 33 paketov za sekundu. Predtým, ako spomenieme porty, zadáme príkazu unicornscan, aby poslal 33 paketov za sekundu pridaním -r33 do syntaxe a -mT, čo znamená, že chceme skenovať (m) pomocou protokolu TCP. Názov webovej stránky bude pokračovať týmito príznakmi.

$ sudo unicornscan -r33 -mT linuxhint.kom: 67 420

UDP skenovanie:

Porty UDP môžeme vyhľadať aj pomocou unicornscan. Typ:

$ sudo unicornscan -r300 -mU linuxhint.com

Všimnite si, že sme v syntaxi nahradili T písmenom U. To znamená, že hľadáme porty UDP, pretože Unicornscan štandardne odosiela iba pakety TCP SYN.

Náš sken nenahlásil žiadne otvorené porty UDP. Je to tak preto, lebo otvorené porty UDP sú zvyčajne zriedkavým nálezom. Je však možné, že môžete naraziť na otvorený port 53 alebo 161.

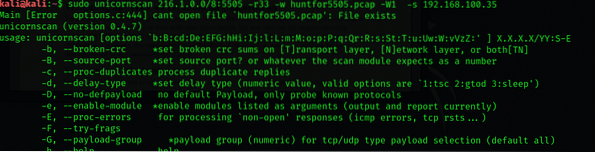

Ukladanie výsledkov do súboru PCAP

Prijaté pakety môžete exportovať do súboru PCAP v adresári podľa vášho výberu a neskôr vykonať sieťovú analýzu. Ak chcete nájsť hostiteľov s otvoreným portom 5505, napíšte

$ sudo unicornscan 216.1.0.0/8: 5505 -r500 -w huntfor5505.pcap-W1 -s 192.168.100.35

Balenie - Prečo odporúčame Unicornscan

Jednoducho povedané, robí všetko, čo robí typický portový skener, a robí to lepšie. Napríklad skenovanie je pomocou unicornscan oveľa rýchlejšie ako pri iných skenovačoch portov, pretože využíva zásobník TCP / IP operačného systému cieľového operačného systému. To sa hodí zvlášť, keď skenujete masívne podnikové siete ako tester. Môžete naraziť na státisíce adries a čas sa stáva rozhodujúcim faktorom toho, ako úspešná je kontrola.

Podvádzací list Unicornscan

Tu je rýchly podvod, ktorý vám pomôže so základnými skenmi pomocou Unicornscan, ktoré by sa vám mohli hodiť.

SYN: -mTACK skenovanie: -mTsA

Fin skenovanie: -mTsF

Nulový sken: -mTs

Vianočné skenovanie: -mTsFPU

Pripojiť skenovanie: -msf -Iv

Úplné vianočné skenovanie: -mTFSRPAU

skenovať porty 1 až 5: (-mT) hostiteľ: 1-5

Záver:

V tomto návode som na príklade vysvetlil nástroj unicornscan a ako ho používať. Dúfam, že sa dozviete základné informácie, a tento článok vám pomôže pri testovaní pomocou systému Kali Linux.

Phenquestions

Phenquestions