Pretože v sieťach HTTP je zapojených niekoľko spojení TCP, často existuje metóda spojená s identifikáciou používateľov webu. Či je konkrétna metóda vhodná, určuje token relácie odoslaný webovým serverom do prehliadača používateľa po úspešnej autentifikácii. ID relácie alebo token relácie je reťazec rôznej dĺžky, ktorý dostane návštevník pri svojej prvej návšteve stránky. Existuje mnoho spôsobov, ako začleniť ID relácie; môže byť zapracovaný do adresy URL alebo hlavičky prijatej žiadosti o protokol https alebo uložený ako súbor cookie.

Väčšina relácií prehľadávača a webových aplikácií je citlivých na útoky ID relácie, aj keď väčšinu z nich je možné použiť na únos takmer ľubovoľného systému.

Útoky na únos relácie alebo útoky na únosy súborov cookie, ukradnutie alebo imitácia tokenu relácie na získanie prístupu do systému.

Existuje niekoľko rôznych spôsobov, ako narušiť token relácie:

- Predpovedaním slabého tokenu relácie

- Čuchaním relácie

- Prostredníctvom útokov na strane klienta (XSS, škodlivé kódy JavaScript, trójske kone atď.)

- Prostredníctvom útokov typu man-in-the-middle (MITM) (phishing, atď.).)

Tento článok poskytuje krátkeho sprievodcu vykonaním relácie testovania perom s cieľom skontrolovať, či je systém náchylný na vyššie uvedené útoky.

Niektoré predpoklady:

- Vopred určený mäkký cieľ, na ktorom sa má vykonať tento test

- Lokálny stroj s nainštalovanou najnovšou verziou systému Kali Linux

- Webový prehliadač

Konkrétnejšie budeme používať vstavané nástroje Ettercap, Hamster a Ferret známe pre ich použitie pri vedení útokov MITM.

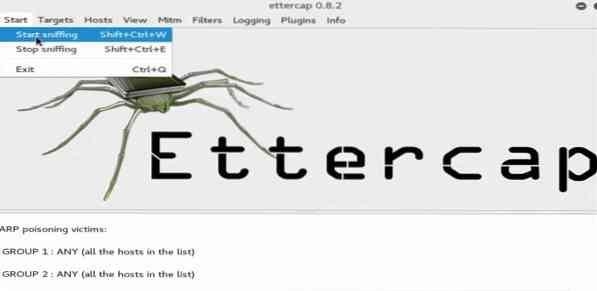

Zapáľte Ettercap

Najskôr sa budeme musieť na útok pripraviť:

Otvorte pomôcku Ettercap v systéme Kali Linux. Ak s tým chcete pracovať v grafickom používateľskom rozhraní, otvorte terminál a zadajte:

$ ettercap -G

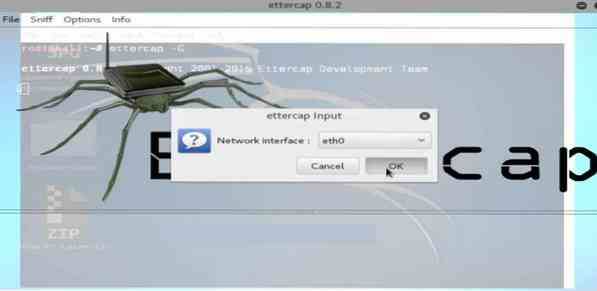

Zobrazí sa okno Ettercap GUI. Prejdite do ponuky a zvoľte „sniff> unisniff“, ako je zobrazené v nasledujúcom okne:

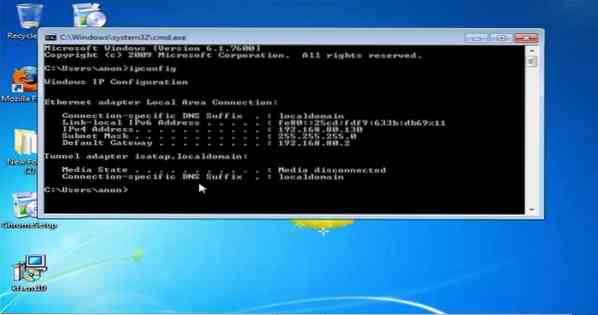

Ďalej otvorte nový terminál bez zatvorenia druhého a zadajte nasledujúci príkaz:

$ ifconfigPo zadaní vyššie uvedeného príkazu sa zobrazí vaše predvolené sieťové rozhranie. Teraz ho skopírujte a vyberte v ponuke Ettercap.

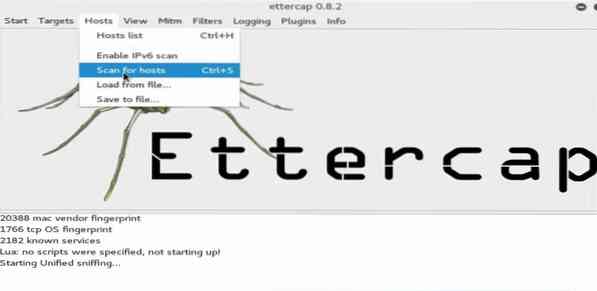

Po dokončení kliknite na tlačidlo „hostiteľ“ v ponuke a vyberte možnosť „hľadať hostiteľa“. Potom počkajte, kým sa skenovanie nedokončí.

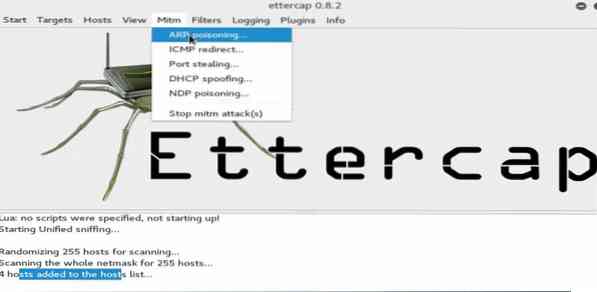

Tu sa zobrazia výsledky. V podponuke kliknite na kartu MITM a vyberte možnosť „Otrava ARP“.„

Ďalej poučte zariadenie pomocou karty možností, ktorá sa práve otvorila. Začiarknutím políčka vedľa nej povoľte možnosť „sniff remote network“.

Potom stlačte tlačidlo štart z ponuky útoku. Váš počítač sa teraz zapojí do sledovania sniffingu pre všetky systémy pripojené k vašej vzdialenej sieti.

Teraz, keď je ettercap pripravený na útok, nechajte ho bežať na pozadí a pokračujte v spustení nástroja Ferret.

Spustite doplnok Ferret

Ak chcete spustiť doplnok Ferret, otvorte nový terminál, zadajte nasledujúcu syntax a stlačte kláves Enter:

$ fretka -i eth0

Teraz ste tiež úspešne spustili nástroj na fretky. Ďalej toto okno minimalizujeme a spustíme doplnok Hamster.

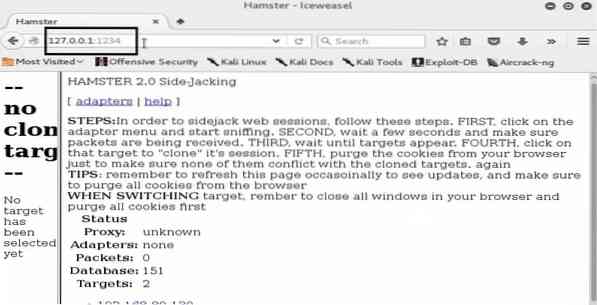

Spustite škrečka

Spustite škrečka zadaním nasledujúcich údajov do nového príkazového terminálu:

$ škrečok

Toto bude počúvať spätnú väzbu IP, ktorá je v našom prípade [IP adresa] a [číslo portu]

Ďalej spustite webový prehliadač a do jeho terminálu URL zadajte číslo portu a IP spätnej slučky, čím nastavíte webové rozhranie pre Hamstera:

S pripravenou pomôckou Hamster musíme teraz nakonfigurovať adaptéry. Prejdite na možnosti v ponuke prehliadača, kliknite na „eth0“ a počkajte, kým prehliadač prinesie nejaké výsledky:

Hneď ako sa zobrazia výsledky, starostlivo ich preskúmajte. Uvidíte celú kopu adries IP vrátane vašej vlastnej.

Tu sme určili ako náš cieľ lokálny počítač (s OS Windows 7) v našej sieti a jeho IP sa tiež zobrazuje vo výsledkoch, ktoré sa nám zobrazujú. Skontrolujte, či je zistená adresa IP cieľového zariadenia.

Ďalej vo webovom rozhraní Škrečka vyberieme cieľovú IP adresu. Zobrazia sa súbory cookie a relácie zaznamenané v prehliadači.

Prezrite si webovú históriu obete

Kliknutím na každý zo zaznamenaných súborov cookie môžete zistiť, čo sa deje v reláciách, na ktoré webové stránky sa pristupovalo, súkromné protokoly chatu používateľa, história prenosu súborov atď. Tu môžete získať veľa informácií, pretože pravdepodobne budete mať veľa súborov cookie.

Pohádajte sa a uvidíte, čo vám príde pod ruku. A pamätajte, že všetko, čo môžete v systéme robiť, čo tu testujete perom, dokáže aj hacker, ktorý ukazuje, aký náchylný môže byť systém k takým jednoduchým útokom.

Záver

Dúfajme, že vám tento sprievodca pomohol uskutočniť váš prvý útok na ID relácie. Hneď sa vrátime s ďalšími krokmi po útokoch na ID relácie, takže sa stále vracajte, aby ste získali ďalšie aktualizácie a zatiaľ si pozrite články týkajúce sa útokov MITM na našom blogu.

Phenquestions

Phenquestions