Nmap je veľmi užitočný. Niektoré z charakteristík Nmapu sú:

- Nmap je výkonný a dá sa použiť na skenovanie rozsiahlych a obrovských sietí rôznych strojov

- Nmap je prenosný spôsobom, ktorý podporuje niekoľko operačných systémov, ako sú FreeBSD, Windows, Mac OS X, NetBSD, Linux a mnoho ďalších

- Nmap môže podporovať mnoho techník pre sieťové mapovanie, ktoré zahŕňajú detekciu OS, mechanizmus skenovania portov a detekciu verzií. Preto je flexibilný

- Nmap je ľahko použiteľný, pretože obsahuje vylepšenú funkciu a môže začať jednoduchým uvedením „cieľového hostiteľa nmap -v-A“. Pokrýva GUI aj rozhranie príkazového riadku

- Nmap je veľmi populárny, pretože si ho každý deň môžu stiahnuť stovky až tisíce ľudí, pretože je k dispozícii s rôznymi operačnými systémami, ako sú Redhat Linux, Gentoo a Debian Linux atď.

Kľúčovým účelom Nmapu je zabezpečiť internet pre používateľov. Je tiež k dispozícii zadarmo. V balíku Nmap sú zahrnuté niektoré dôležité nástroje, ktoré sú uping, ncat, nmap a ndiff. V tomto článku začneme základným skenovaním na cieľovom mieste.

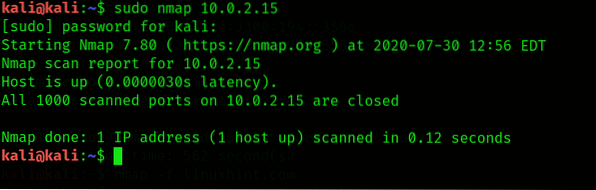

V prvom kroku otvorte nový terminál a napíšte nasledujúcu syntax: nmap

Keď si Nmap všimne výstup, dokáže rozpoznať otvorené porty, napríklad ak sú to UDP alebo TCP, môže tiež vyhľadávať adresy IP a určiť protokol aplikačnej vrstvy. Pre lepšie využitie hrozieb je nevyhnutné identifikovať rôzne služby a otvorené porty cieľa.

Použitím Nmapu vykonaním tajného skenovania

Na otvorenom porte vytvorí Nmap spočiatku TCP trojstranné podanie ruky. Po nadviazaní spojenia sa vymenia všetky správy. Vyvinutím takéhoto systému sa staneme známymi pre cieľ. Preto sa pri použití Nmap vykonáva tajné skenovanie. Nevytvorí úplné podanie protokolu TCP. V tomto procese je po prvé cieľové zariadenie napadnuté útočníkom, keď je paket TCP SYN odoslaný na konkrétny port, ak je otvorený. V druhom kroku sa paket odošle späť do zariadenia útočníka. Nakoniec útočník odošle paket TCP RST na obnovenie spojenia v cieli.

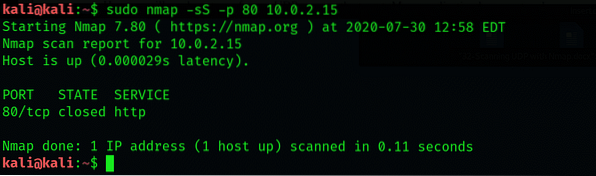

Pozrime sa na príklad, v ktorom preskúmame port 80 na Metasploitable VM s Nmap pomocou stealth skenovania. Operátor -s sa používa na utajené skenovanie, operátor -p sa používa na skenovanie konkrétneho portu. Vykoná sa nasledujúci príkaz nmap:

$ sudo nmap -sS, -p 80 10.0.2.15

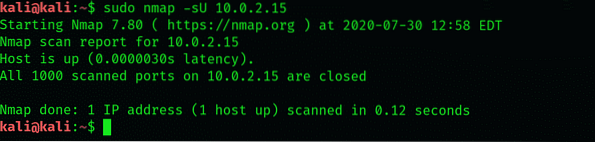

Použitím Nmapu skenujete UDP porty

Tu uvidíme, ako vykonať UDP skenovanie na cieli. Mnoho protokolov aplikačnej vrstvy má UDP ako transportný protokol. Operátor -sU sa používa na vykonávanie skenovania portu UDP na konkrétnom cieli. Môžete to urobiť pomocou nasledujúcej syntaxe:

$ sudo nmap -sU 10.0.2.15

Detekcia sa vyhýba pomocou Nmap

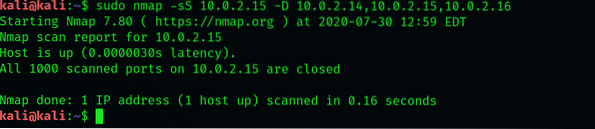

Keď sa paket odosiela z jedného zariadenia na druhé, adresy IP sú obsiahnuté v hlavičke paketu. Podobne sú zdrojové adresy IP obsiahnuté vo všetkých paketoch pri vykonávaní sieťového skenovania na cieľovom serveri. Nmap tiež používa návnady, ktoré oklamú cieľ tak, že sa zdá, že pochádza z viacerých zdrojov, IP adries namiesto jednej. Pri návnadách sa používa operátor -D spolu s náhodnými adresami IP.

Tu si vezmeme príklad. Predpokladajme, že chceme naskenovať 10.10.10.100 IP adresa, potom nastavíme tri návnady ako 10.10.10.14, 10.10.10.15, 10.10.10.19. Na tento účel sa používa nasledujúci príkaz:

$ sudo nmap -sS 10.0.2.15 -D 10.0.2.14, 10.0.2.15, 10.0.2.16

Z vyššie uvedeného výstupu sme si všimli, že pakety majú návnady a zdrojové adresy IP sa používajú počas skenovania portu na cieľovom serveri.

Firewally sa vyhýbajú používaniu Nmapu

Mnoho organizácií alebo spoločností obsahuje softvér brány firewall vo svojej sieťovej infraštruktúre. Brány firewall zastavia skenovanie v sieti, čo sa pre testerov penetrácie stane výzvou. V Nmape sa pre vyhýbanie sa firewallu používa niekoľko operátorov:

-f (na fragmentáciu paketov)

-mtu (používa sa na určenie vlastnej maximálnej prenosovej jednotky)

-D RND: (10 na vytvorenie desiatich náhodných návnad)

-zdrojový port (slúži na spoofovanie zdrojového portu)

Záver:

V tomto článku som vám ukázal, ako vykonať UDP skenovanie pomocou nástroja Nmap v Kali Linux 2020. Tiež som vysvetlil všetky podrobnosti a potrebné kľúčové slová použité v nástroji Nmap.

Phenquestions

Phenquestions