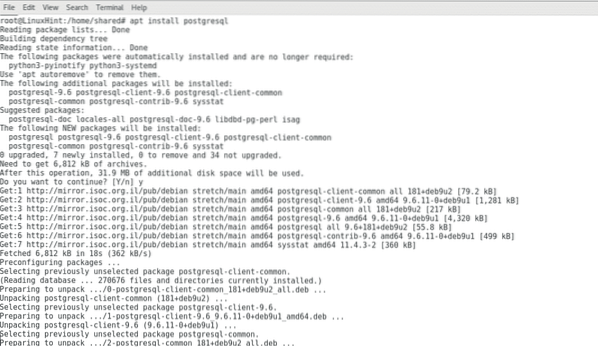

Inštalácia PostgreSQL

Metasploit závisí od PostgreSQL pre pripojenie k databáze, aby ho bolo možné nainštalovať na spustené systémy založené na Debiane:

apt nainštalovať postgresql

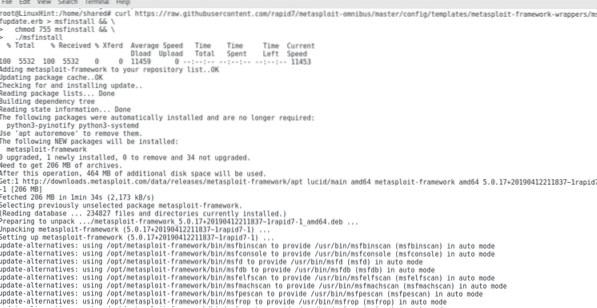

Postup stiahnutia a inštalácie metasploitu:

zvlnenie https: // raw.githubusercontent.com / rapid7 / metasploit-omnibus / master / config /šablóny / metasploit-framework-wrappers / msfupdate.erb> msfinstall && \

chmod 755 msfinstall && \

./ msfinstall

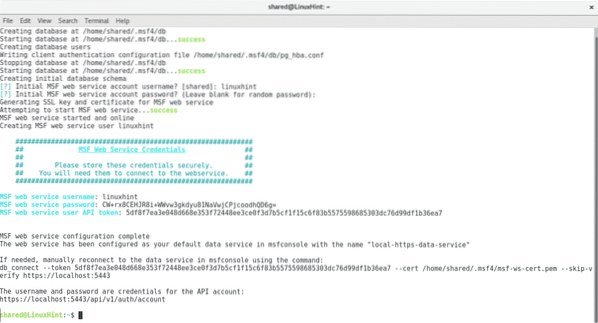

Po dokončení inštalácie vytvorte databázový beh:

msfdb init

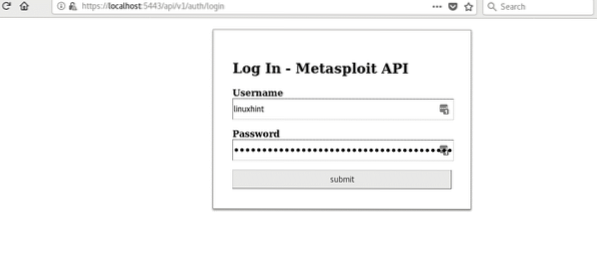

Počas procesu budete vyzvaní k zadaniu používateľského mena alebo hesla, ktoré môžete ignorovať. Na konci uvidíte používateľské meno, ktoré ste priradili k databáze, heslo a token a pod adresou URL https: // localhost: 5443 / api / v1 / auth / účet, pristupujte k nemu a prihláste sa pomocou používateľského mena a hesla.

Vytvorenie databázy a následné spustenie:

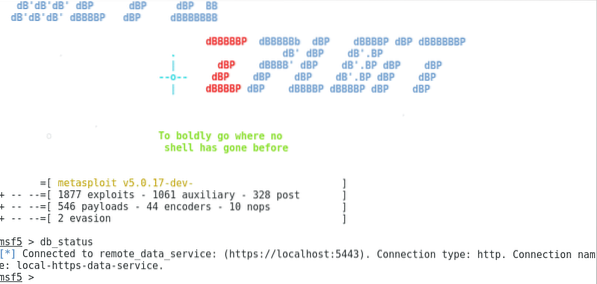

Po spustení metasploit typu „db_status”A uistite sa, že pripojenie funguje správne, ako je to znázornené na obrázku vyššie.

Poznámka: V prípade, že narazíte na problémy s databázou, vyskúšajte nasledujúce príkazy:

služba postgresql reštartstav služby postgresql

msfdb reinit

msfconsole

Pri kontrole stavu skontrolujte, či je spustený program Postgresql.

Začíname s metasploitom, základné príkazy:

PomocVyhľadávanie

použitie

späť

hostiteľ

Info

zobraziť možnosti

nastaviť

východ

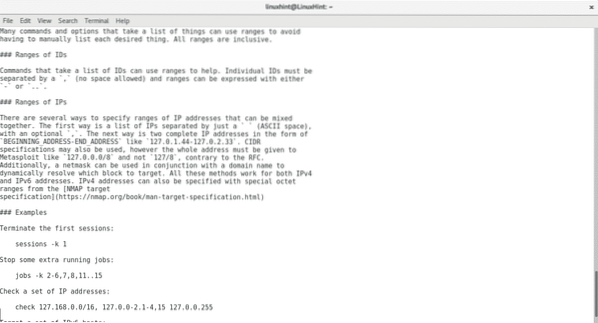

Príkaz Pomoc vypíše manuálovú stránku pre metasploit, tento príkaz nepotrebuje popis.

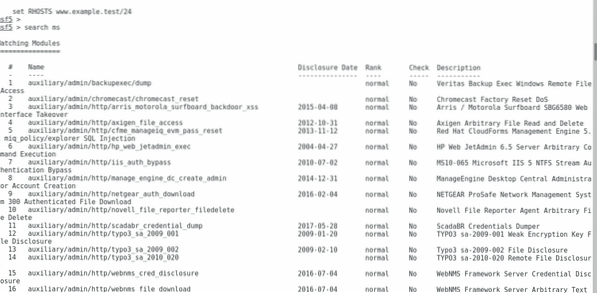

Príkaz Vyhľadávanie je užitočné nájsť exploity, hľadajme exploity proti Microsoftu, napíš „hľadať ms“

Zobrazí sa zoznam pomocných modulov a exploitov užitočných proti bežiacim zariadeniam spoločnosti Microsoft.

Pomocný modul v Metasploite je pomocný nástroj, ktorý dodáva metasploitu ďalšie funkcie, ako je hrubá sila, skenovanie špecifických zraniteľností, lokalizácia cieľov v rámci siete atď.

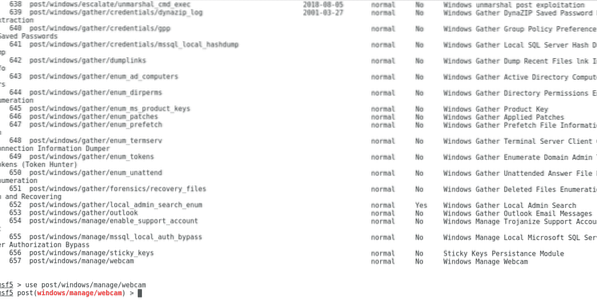

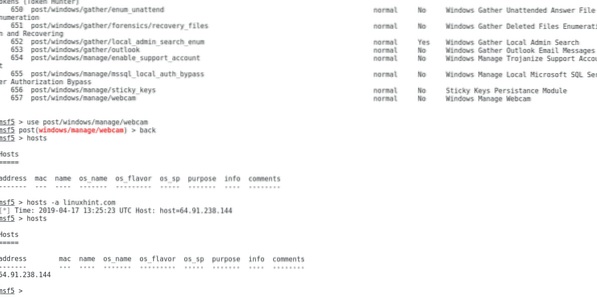

Pre tento tutoriál nemáme skutočný cieľ na testovanie, ale na detekciu kamerových zariadení a zhotovenie snímok použijeme pomocný modul. Typ:

používať post / windows / spravovať / webkameru

Ako vidíte, bol vybraný modul, vráťme sa späť zadaním „späť”A napíš“hostitelia”, Aby sa zobrazil zoznam dostupných cieľov.

Zoznam hostiteľov je prázdny, jedného môžete pridať zadaním:

hostitelia -a linuxhint.com

Vymeňte linuxhint.sk pre hostiteľa, na ktorého chcete zacieliť.

Typ hostitelia znova a uvidíte pridaný nový cieľ.

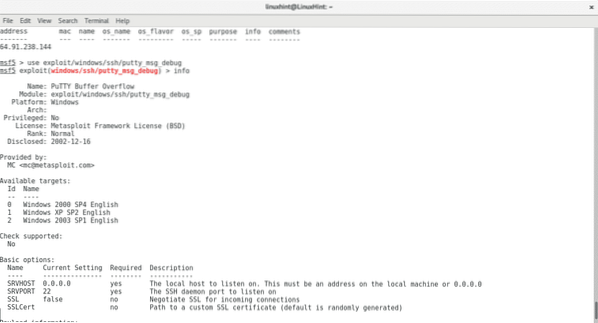

Ak chcete získať informácie o exploite alebo module, vyberte ich a zadajte „info“, spustite nasledujúce príkazy:

použite exploit / windows / ssh / putty_msg_debugInfo

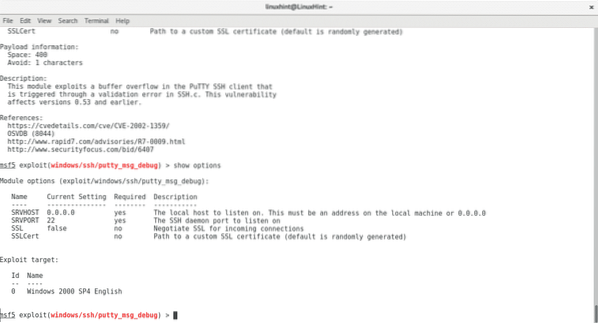

Informácie o príkaze poskytnú informácie o zneužití a o tom, ako ich používať, navyše môžete spustiť príkaz „zobraziť možnosti”, Kde sa zobrazia iba pokyny na použitie, spustite:

zobraziť možnosti

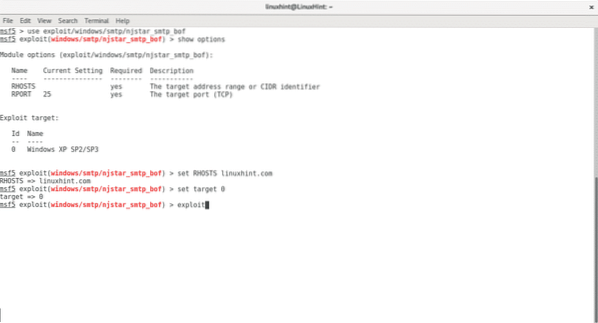

Typ späť a vyberte vzdialené zneužitie, spustite:

použite exploit / windows / smtp / njstar_smtp_bofzobraziť možnosti

nastaviť RHOSTS linuxhint.com

stanovte cieľ 0

využívať

Použite príkaz nastaviť rovnako ako na obrázku je možné definovať vzdialených hostiteľov (RHOSTS), miestnych hostiteľov (LOCALHOSTS) a ciele, každý exploit a modul má odlišné informačné požiadavky.

Typ východ opustiť program a získať späť terminál.

Je zrejmé, že zneužitie nebude fungovať, pretože sa nezameriavame na zraniteľný server, ale to je spôsob, akým metasploit pracuje na uskutočnení útoku. Podľa pokynov vyššie pochopíte, ako sa používajú základné príkazy.

Metasploit môžete tiež zlúčiť so skenermi zraniteľnosti, ako sú OpenVas, Nessus, Nexpose a Nmap. Stačí exportovať výsledky týchto skenerov do formátu XML a typu Metasploit

db_import reporttoimport.XMLNapíš „hostitelia”A uvidíte hostiteľov správy načítaných do metasploitu.

Tento výukový program bol prvým úvodom do používania konzoly Metasploit a jeho základnými príkazmi. Dúfam, že vám pomohlo začať s týmto silným softvérom.

Ak chcete získať ďalšie tipy a aktualizácie pre systém Linux, sledujte stránku LinuxHint.

Phenquestions

Phenquestions