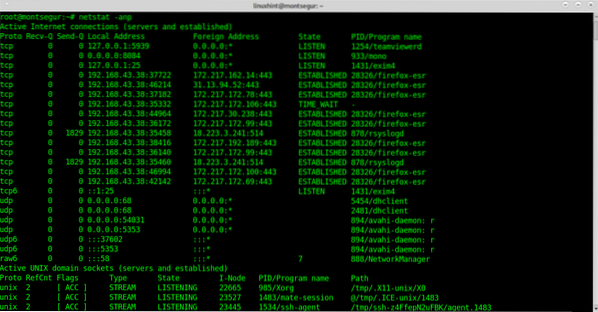

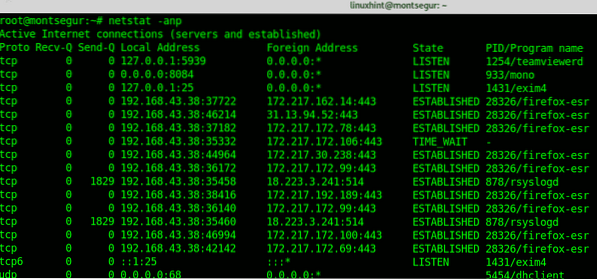

Pomocou príkazu netstat nájsť otvorené porty:

Jedným z najzákladnejších príkazov na sledovanie stavu vášho zariadenia je netstat ktorý zobrazuje otvorené porty a nadviazané spojenia.

Nižšie je uvedený príklad súboru netstat s výstupom ďalších volieb:

# netstat -anp

Kde:

-a: zobrazuje stav zásuviek.

-n: zobrazuje adresy IP namiesto najobľúbenejších.

-p: zobrazuje program stanovujúci spojenie.

Lepší vzhľad výstupného extraktu:

Prvý stĺpec zobrazuje protokol, môžete vidieť, že sú zahrnuté protokoly TCP aj UDP, na prvom obrázku obrazovky sú aj zásuvky UNIX. Ak máte podozrenie, že niečo nie je v poriadku, kontrola portov je samozrejme povinná.

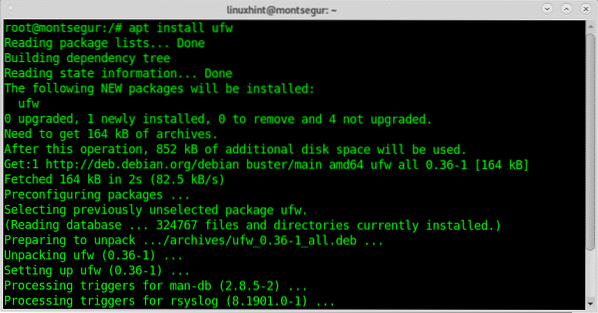

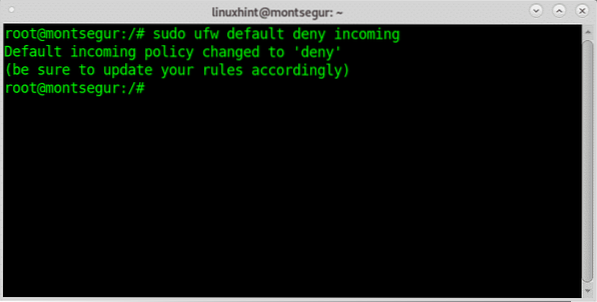

Stanovenie základných pravidiel pomocou UFW:

LinuxHint zverejnil skvelé výukové programy o UFW a Iptables, tu sa zameriam na obmedzujúci firewall politiky. Odporúča sa dodržiavať obmedzujúce pravidlá, ktoré zakazujú všetku prichádzajúcu komunikáciu, pokiaľ to nechcete povoliť.

Postup inštalácie UFW:

# apt nainštalovať ufw

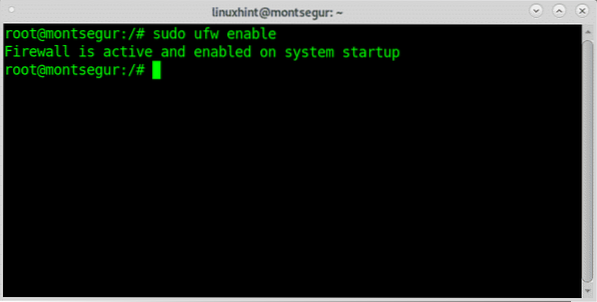

Povolenie brány firewall pri spustení:

# sudo ufw povoliť

Potom použite predvolenú obmedzujúcu politiku spustením:

# Sudo ufw predvolene odmietnuť prichádzajúce

Porty, ktoré chcete použiť, budete musieť otvoriť manuálne spustením:

# ufw povoliťAuditujete sa s nmap:

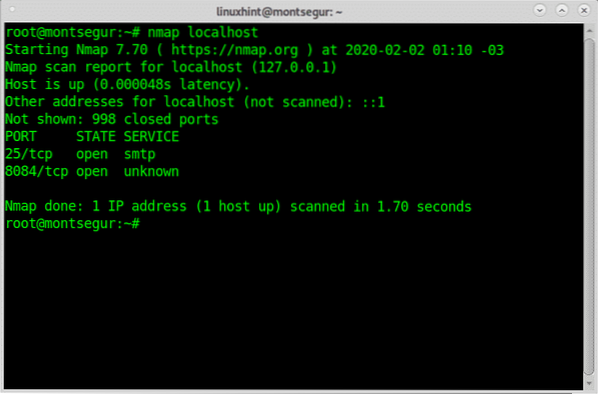

Nmap je, ak nie najlepší, jeden z najlepších bezpečnostných skenerov na trhu. Je to hlavný nástroj, ktorý používajú správcovia systému na audit zabezpečenia siete. Ak sa nachádzate v DMZ, môžete skenovať externú adresu IP. Môžete tiež skenovať smerovač alebo miestneho hostiteľa.

Veľmi jednoduchá kontrola proti vášmu miestnemu hostiteľovi by bola:

Ako vidíte, výstup ukazuje, že môj port 25 a port 8084 sú otvorené.

Nmap má veľa možností, vrátane OS, detekcie verzií, kontroly zraniteľnosti atď.

Na serveri LinuxHint sme publikovali množstvo tutoriálov zameraných na Nmap a jeho rôzne techniky. Nájdete ich tu.

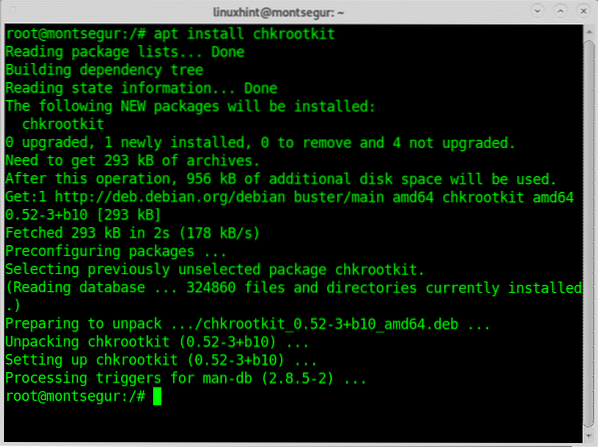

Príkaz chkrootkit na kontrolu vášho systému na prítomnosť chrootkitov:

Rootkity sú pravdepodobne najnebezpečnejšou hrozbou pre počítače. Príkaz chkrootkit

(skontrolovať rootkit) vám môže pomôcť odhaliť známe rootkity.

Inštalácia chkrootkit run:

# apt nainštalujte chkrootkit

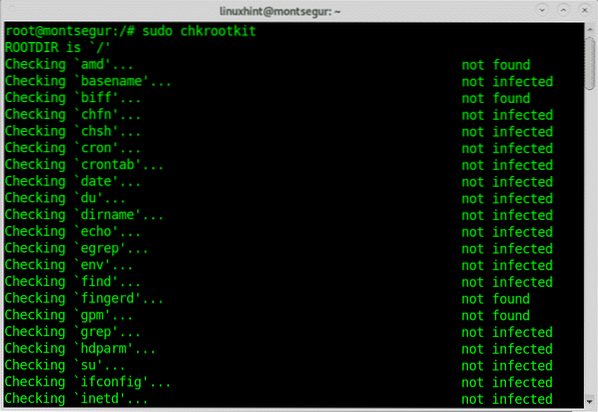

Potom spustite:

# sudo chkrootkit Pomocou príkazu hore na kontrolu procesov, ktoré berú väčšinu vašich zdrojov:

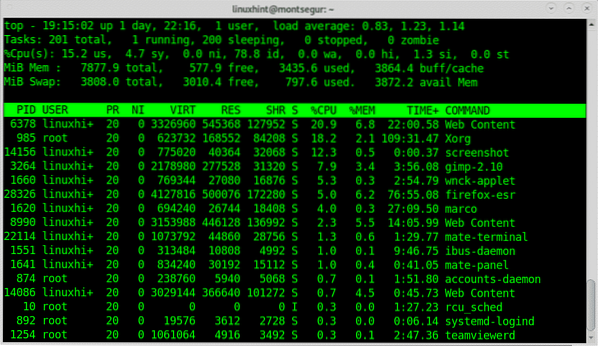

Pomocou príkazu hore na kontrolu procesov, ktoré berú väčšinu vašich zdrojov:

Ak chcete získať rýchly prehľad o spustených prostriedkoch, môžete použiť hornú časť príkazu na termináli:

# top

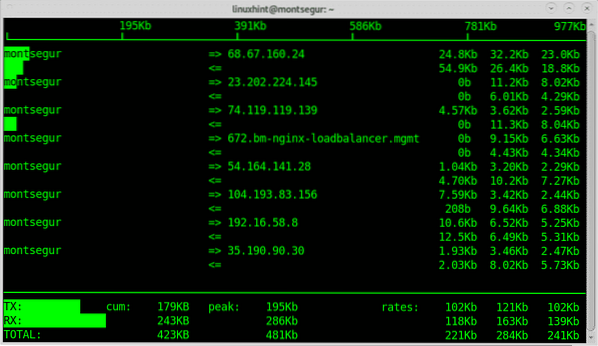

Príkaz iftop na sledovanie sieťového prenosu:

Ďalším skvelým nástrojom na sledovanie vašej premávky je iftop,

# sudo iftopV mojom prípade:

# sudo iftop wlp3s0

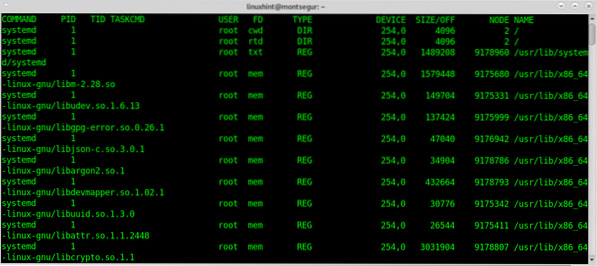

Príkaz lsof (zoznam otvoreného súboru) na kontrolu priradenia súborov <>:

Ak je podozrenie, že niečo nie je v poriadku, príkaz lsof na konzole môže zobraziť zoznam otvorených procesov a programov, ku ktorým sú priradené:

# lsof

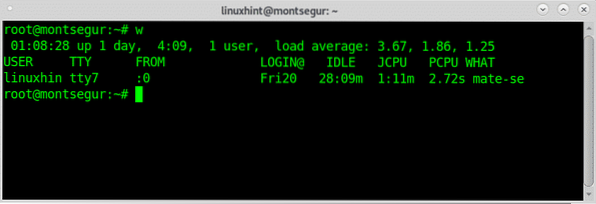

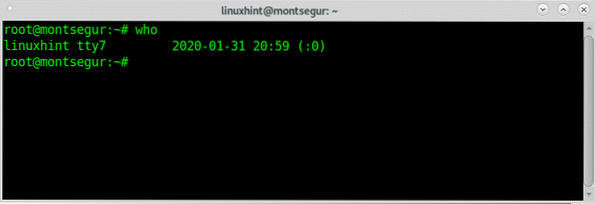

Kto a kto vie, kto je prihlásený do vášho zariadenia:

Aby ste vedeli, ako brániť svoj systém, je navyše potrebné vedieť, ako reagovať skôr, ako budete mať podozrenie, že bol váš systém napadnutý. Jeden z prvých príkazov, ktoré sa majú spustiť pred takouto situáciou, sú w alebo SZO ktorý ukáže, čo sú používatelia prihlásení do vášho systému a cez aký terminál. Začnime príkazom w:

# w

Poznámka: príkazy „w“ a „who“ nemusia zobrazovať používateľom prihláseným z pseudo terminálov, ako je terminál Xfce alebo MATE terminál.

Stĺpec volal UŽÍVATEĽ zobrazí používateľské meno, vyššie uvedená obrazovka ukazuje, že jediný prihlásený používateľ je stĺpec linuxhint TTY ukazuje terminál (tty7), tretí stĺpec ZO zobrazí adresu používateľa, v tomto scenári nie sú prihlásení vzdialení používatelia, ale ak boli prihlásení, mohli by ste tam vidieť adresy IP. The [chránené e-mailom] stĺpec určuje čas, v ktorom sa používateľ prihlásil, stĺpec JCPU sumarizuje minúty procesu vykonaného v termináli alebo TTY. the PCPU zobrazuje CPU použitú procesom uvedeným v poslednom stĺpci ČO.

Zatiaľ čo w rovná sa vykonanie uptime, SZO a ps -a spolu ďalšia alternatíva, aj napriek menšiemu množstvu informácií je príkaz „SZO”:

# SZO

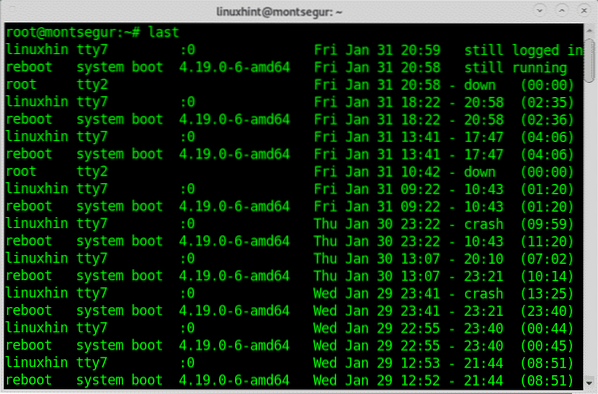

Príkaz posledný skontrolovať aktivitu prihlásenia:

Ďalším spôsobom, ako dohliadať na činnosť používateľov, je príkaz „posledný“, ktorý umožňuje čítať súbor wtmp ktorý obsahuje informácie o prístupe k prihláseniu, zdroji prihlásenia, čase prihlásenia, s funkciami na vylepšenie konkrétnych udalostí prihlásenia, o vyskúšanie spustenia:

Kontrola aktivity prihlásenia pomocou príkazu posledný:

Príkaz naposledy načíta súbor wtmp Ak chcete zistiť informácie o aktivite prihlásenia, môžete si ich vytlačiť spustením:

# posledný

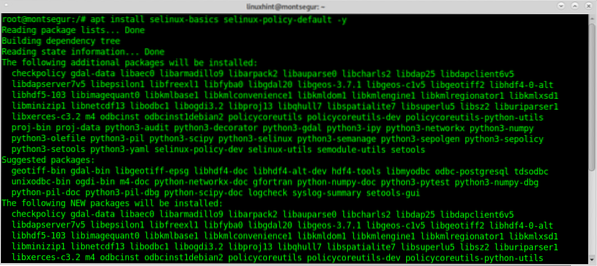

Skontrolujte stav SELinuxu a v prípade potreby ho povoľte:

SELinux je reštrikčný systém, ktorý zlepšuje akékoľvek zabezpečenie Linuxu, je štandardne dodávaný s niektorými distribúciami Linuxu, je tu široko vysvetlený na linuxhint.

Stav svojho SELinuxu môžete skontrolovať spustením:

# sestatusAk sa zobrazí chyba nenájdený príkaz, môžete SELinux nainštalovať spustením:

# Apt install selinux-basics selinux-policy-default -y

Potom spustite:

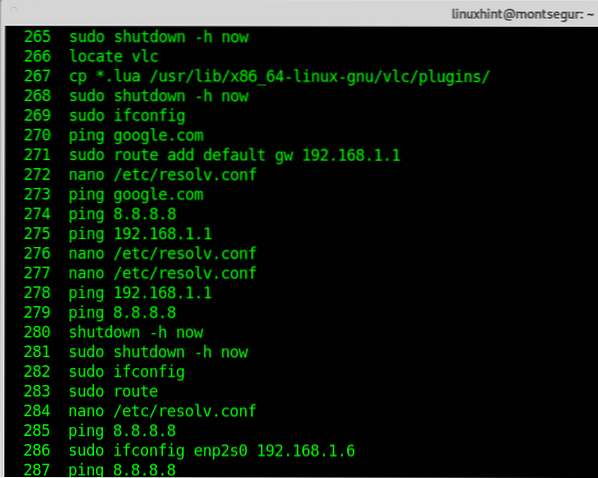

# selinux-activatedPomocou príkazu skontrolujte aktivitu každého používateľa história:

Kedykoľvek môžete skontrolovať akúkoľvek aktivitu používateľov (ak ste root) pomocou histórie príkazov prihlásených ako používateľ, ktorého chcete monitorovať:

# história

História príkazov načíta súbor bash_history každého používateľa. Samozrejme, tento súbor je možné falšovať a vy ako root ho môžete čítať priamo bez vyvolania histórie príkazov. Ak však chcete sledovať činnosť, odporúča sa bežať.

Dúfam, že vám bol tento článok o základných bezpečnostných príkazoch systému Linux užitočný. Postupujte podľa pokynov pre systém LinuxHint, kde nájdete ďalšie tipy a aktualizácie pre systém Linux a prácu v sieti.

Phenquestions

Phenquestions