- Hodnotenie zraniteľnosti a Pentesting

- Vývoj podpisu IDS

- Využite rozvoj a výskum

Najnovšie hlavné vydanie Metasploit presunulo svoje jadro do programovacej základne pre všetky Ruby. Metasploit-framework používa ako hlavný programovací jazyk Ruby, pretože Ruby je výkonný interpretovaný jazyk. Projekt Metasploit je veľmi slávny vďaka svojim anti-forenzným a detekčným únikom.

Metasploit všeobecne ponúka komunitnú a open source verziu Metasploit Framework, ale má aj komerčné verzie ako Metasploit Pro a Metasploit Express. Má tiež databázu shell kódov, tieto kódy môžu byť použité na vykonanie reverzného shellu do útočníckeho stroja.

Rovnako ako iné podobné produkty, ako napríklad Canvas alebo Core Impact, a ďalšie komerčné bezpečnostné produkty, možno program Metasploit-Framework použiť na kontrolu bezpečnosti počítačových systémov alebo na preniknutie do siete a systémov. Podobne ako mnoho iných bezpečnostných nástrojov, aj Metasploit Framework sa dá použiť na autorizované aj neautorizované činnosti.

Podľa nasledujúcich pokynov nainštalujete Metasploit Framework do svojho operačného systému Ubuntu

Inštalácia

Metasploit Frame sa ľahko inštaluje a má niekoľko závislostí. Pred inštaláciou nezabudnite aktualizovať svoj Ubuntu

$ sudo apt-get aktualizácia$ sudo apt-get aktualizácia

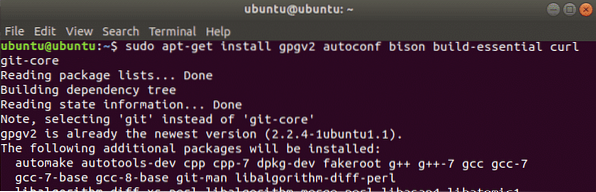

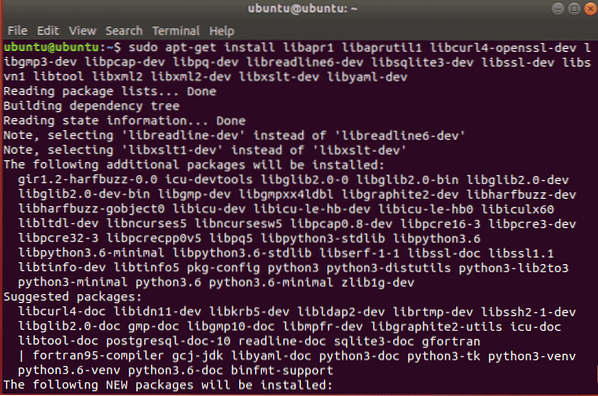

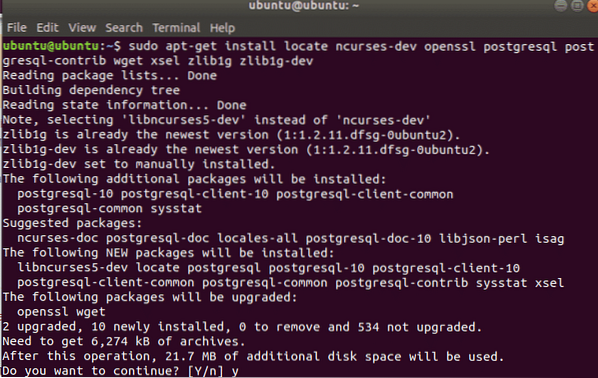

Inštalácia závislostí

Pred inštaláciou musíte nainštalovať nasledujúce závislosti pomocou trefný príkaz

[chránené e-mailom]: ~ $ sudo apt-get install -y curl gpgv2 autoconf bison build-essentialgit-corelibapr1 postgresql libaprutil1 libcurl4openssl-dev libgmp3-dev libpcap-dev

openssl libpq-dev libreadline6-dev libsqlite3-dev libssl-dev vyhľadať libsvn1 libtool

libxml2 libxml2-dev libxslt-dev wget libyaml-dev ncurses-dev postgresql-contrib xsel

zlib1g zlib1g-dev

Inštaluje sa

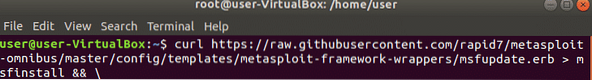

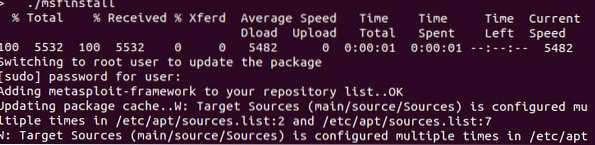

curl sa používa na prenos súborov zo vzdialených počítačov a podporuje veľa protokolov, použijeme ho na stiahnutie rámcového kódu metasploit.

[chránené e-mailom]: ~ $ curl https: // raw.githubusercontent.com / rapid7 / metasploitomnibus / master / config / templates / metasploit-framework-wrappers / msfupdate.erb

> msfinstall && \

Potom zmeňte povolenie spustiteľného kódu pomocou príkazu chmod a potom ho spustite

Povolenia:owner = Čítať a písať (rw-)

skupina = Čítanie (r--)

other = None (---)

Vlastníctvo:

vlastník = root

skupina = tieň

$ chmod 755 msfinstall

Rozhrania Metasploit

Metasploit Framework má webové rozhranie, GUI rozhranie (Armitage a Cobal Strike) a rozhranie príkazového riadku (msfcli, msfconsole). Ponúka tiež rozhrania API, ako je msgrpc, na diaľkové ovládanie Metasploitu alebo na jeho použitie spolu s niektorými skriptovacími jazykmi na účely automatizácie.

Má tiež niekoľko ďalších nástrojov a funkcií, ktoré dokážu generovať kódy shellu a užitočné dáta a kombinovať ich s inými legitímnymi spustiteľnými súbormi.

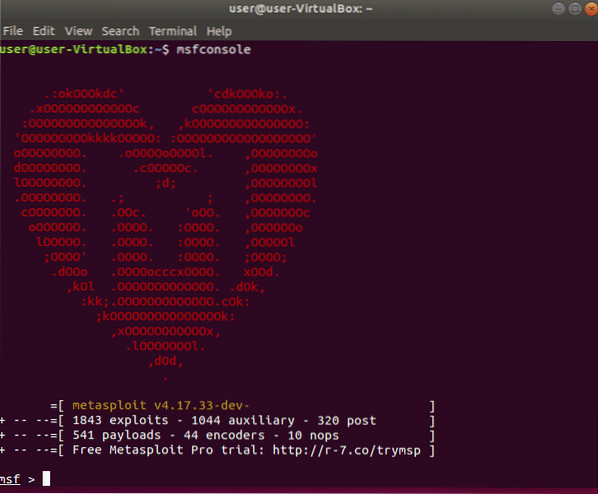

Msfconsole je výkonné rozhranie príkazového riadku spoločnosti Metasploit. Ak ju chcete spustiť, najskôr spustite službu postgresql, zadajte text

[chránené e-mailom]: ~ $ sudo služba postgresql štart[chránené e-mailom]: ~ $ sudo msfconsole

Manuál Metasploit

Bežné príkazy pre Metasploit z príručky

pomoc (alebo '?") - zobrazuje dostupné príkazy v msfconsole

ukáž využije - ukazuje využitia, ktoré môžete spustiť (v našom prípade tu ms05_039_pnp využívať)

ukázať užitočné zaťaženie - zobrazuje rôzne možnosti užitočného zaťaženia, ktoré môžete v zneužitom systéme spustiť, napríklad vytvoriť príkazový shell, nahrať spustené programy atď. (v našom prípade tu win32_reverse využívať)

info exploit [exploit name] - zobrazuje popis konkrétneho názvu zneužitia spolu s jeho rôznymi možnosťami a požiadavkami (napr. info exploit ms05_039_pnp zobrazuje informácie o konkrétnom útoku)

info užitočné zaťaženie [názov užitočného zaťaženia] - zobrazuje popis konkrétneho názvu užitočného zaťaženia spolu s jeho rôznymi možnosťami a požiadavkami (napr. info užitočné zaťaženie win32_reverse zobrazuje informácie o vytvorení príkazového shellu)

použiť [zneužiť meno] - dáva pokyn msfconsole, aby vstúpila do konkrétneho prostredia zneužitia (napr. použite ms05_039_pnp zobrazí príkazový riadok ms05_039_pnp> pre tento konkrétny exploit

zobraziť možnosti - zobrazuje rôzne parametre pre konkrétny exploit, s ktorým pracujete

ukázať užitočné zaťaženie - zobrazuje užitočné zaťaženie kompatibilné s konkrétnym zneužitím, s ktorým pracujete

nastaviť VÝPLATU - umožňuje nastaviť konkrétne užitočné zaťaženie pre váš exploit (v tomto príklade), nastaviť PAYLOAD win32_reverse)

ukázať ciele - zobrazuje dostupné cieľové OS a aplikácie, ktoré je možné využívať

nastaviť TARGET - umožňuje zvoliť konkrétny cieľový OS / aplikáciu (v tomto príklade použijem nastaviť TARGET 0 pre všetky anglické verzie systému Windows 2000)

nastaviť RHOST - umožňuje nastaviť adresu IP cieľového hostiteľa (v tomto príklade, sada RHOST 10.0.0.200)

nastaviť LHOST - umožňuje nastaviť adresu IP miestneho hostiteľa pre reverznú komunikáciu potrebnú na otvorenie príkazového shellu reverzného príkazu (v tomto príklade), sada LHOST 10.0.0.201)

späť - umožňuje ukončiť aktuálne načítané prostredie využívania a vrátiť sa k hlavnej výzve msfconsole

Záver

Metasploit je veľmi užitočný rámec, ktorý používajú testeri penetrácie a výskumníci zraniteľností. Niektoré ďalšie komerčné nástroje ponúkajú podobné funkcie, ale Metasploit je populárny vďaka podpore viacerých platforiem a ľahko použiteľným rozhraniam GUI a CLI. Toto je obzvlášť vhodné pre testerov penetrácie a Red Teamers, ale ktokoľvek ich môže použiť na zabezpečenie svojej domácej alebo firemnej siete. Ak sa chcete naučiť Metasploit, tu je skvelý bezplatný zdroj.

Phenquestions

Phenquestions