Nikto vykoná na webe viac ako 6 700 testov. Obrovské množstvo testov na chyby zabezpečenia a nesprávne nakonfigurované webové servery umožňuje, aby išlo o zariadenie pre väčšinu bezpečnostných expertov a testerov. Program Nikto možno použiť na testovanie známeho miesta zabezpečenia a nesprávnej konfigurácie súborov, programov a serverov na webových stránkach a webových serveroch alebo virtuálnych hostiteľoch. Môže zistiť prehliadaný obsah alebo skripty a ďalšie ťažko identifikovateľné problémy z vonkajšieho hľadiska.

Inštalácia

Inštaluje sa Nikto v systéme Ubuntu je v podstate priamy, pretože balík je už prístupný v predvolených úložiskách.

Najskôr aktualizujeme archívy systému, použijeme nasledujúci príkaz:

[chránené e-mailom]: ~ $ sudo apt-get update && sudo apt-get upgradePo aktualizácii systému. Teraz spustite nasledujúci príkaz na inštaláciu Nikto.

[email protected]: ~ $ sudo apt-get install nikto -yPo dokončení procesu inštalácie pomocou nasledujúceho príkazu skontrolujte, či nie je nikto nainštalovaný správne alebo nie:

[email protected]: ~ $ nikto- Nikto v2.1.6

------------------------------------------------------------

Ak príkaz uvádza číslo verzie Nikto to znamená, že inštalácia bola úspešná.

Využitie

Teraz uvidíme, ako môžeme použiť Nikto s rôznymi možnosťami príkazového riadku na vykonávanie skenovania na webe.

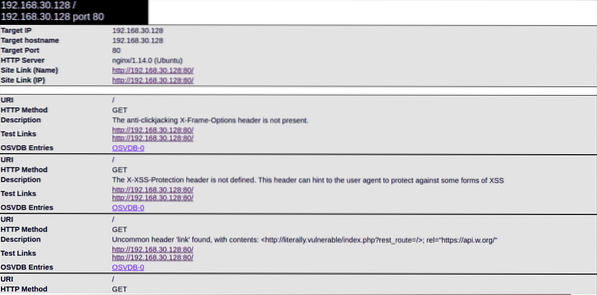

Nikto vo všeobecnosti vyžaduje na skenovanie iba hostiteľa, ktorý je možné určiť pomocou -h alebo -hostiteľ napríklad, ak potrebujeme skenovať stroj, ktorého ip je 192.168.30.128 spustíme Nikto nasledovne a skenovanie by vyzeralo asi takto:

[email protected]: ~ $ nikto -h 192.168.30.128- Nikto v2.1.6

------------------------------------------------------------

+ Cieľová IP: 192.168.30.128

+ Cieľový názov hostiteľa: 192.168.30.128

+ Cieľový port: 80

+ Čas začatia: 2020-04-11 10:01:45 (GMT0)

------------------------------------------------------------

+ Server: nginx / 1.14.0 (Ubuntu)

... snip ..

+ /: Bola nájdená inštalácia Wordpressu.

+ / wp-login.php: Bolo nájdené prihlásenie do Wordpressu

+ Apache / 2.4.10 sa javí ako zastaraný

+ Hlavička ochrany X-XSS nie je definovaná. Táto hlavička môže pomôcť používateľskému agentovi

na ochranu pred niektorými formami XSS

+ Server môže prepúšťať inódy cez značky ETags

------------------------------------------------------------

+ Testovaní 1 hostitelia

Tento výstup obsahuje veľa užitočných informácií .Nikto zistil webový server, chyby zabezpečenia XSS, informácie o php a inštaláciu WordPress.

OSVDB

Položky v skenovaní nikoho s predponou OSVDB sú chyby zabezpečenia, ktoré sú hlásené v databáze Open Source Vulnerability DataBase (podobné ako v iných databázach zraniteľností, ako sú napríklad bežné chyby zabezpečenia a ohrození, národná databáza zraniteľností atď.).Môžu sa hodiť na základe skóre závažnosti ,

Zadanie portov

Ako vidíte z vyššie uvedených výsledkov, ak port nie je zadaný, program Nikto predvolene skenuje port 80 . Ak je webový server spustený na inom porte, musíte číslo portu určiť pomocou -p alebo -prístav možnosť.

[email protected]: ~ $ nikto -h 192.168.30.128 -p 65535- Nikto v2.1.6

------------------------------------------------------------

+ Cieľová IP: 192.168.30.128

+ Cieľový názov hostiteľa: 192.168.30.128

+ Cieľový port: 65535

+ Čas začatia: 2020-04-11 10:57:42 (GMT0)

------------------------------------------------------------

+ Server: Apache / 2.4.29 (Ubuntu)

+ Hlavička X-Frame-Options proti kliknutiu nie je k dispozícii.

+ Apache / 2.4.29 sa javí ako zastaraný

+ OSVDB-3233: / icons / README: Bol nájdený predvolený súbor Apache.

+ Povolené metódy HTTP: OPTIONS, HEAD, GET, POST

1 hostiteľ bol prehľadaný ..

Z vyššie uvedených informácií vidíme, že existujú niektoré hlavičky, ktoré naznačujú, ako je webová stránka nakonfigurovaná. Niektoré šťavnaté informácie môžete získať aj z tajných adresárov.

Viac portov môžete určiť čiarkou, napríklad:

[email protected]: ~ $ nikto -h 192.168.30.128 -p 65535 655536Alebo môžete určiť rozsah portov, ako napríklad:

[email protected]: ~ $ nikto -h 192.168.30.128 -p 65535-65545Používanie adries URL na určenie cieľového hostiteľa

Na určenie cieľa pomocou jeho adresy URL použijeme príkaz:

[email protected]: ~ $ nikto -h http: // www.príklad.comNikto výsledky skenovania je možné exportovať do rôznych formátov, ako sú CSV, HTML, XML atď. Ak chcete uložiť výsledky v konkrétnom výstupnom formáte, musíte určiť -o (výstup) možnosť a tiež možnosť -f (formát) možnosť.

Príklad:

[email protected]: ~ $ nikto -h 192.168.30.128-o test.html -F htmlTeraz môžeme k prehľadu získať prístup prostredníctvom prehľadávača

Ladiaci parameter

Ďalšia slušná súčasť v Nikto je pravdepodobnosť charakterizovať test využívajúci - Ladenie parameter. Umožní vám to vykonať iba potrebné testy, ktoré vám môžu ušetriť veľa času:

- Nahranie súboru

- Zaujímavé súbory / protokoly

- Nesprávne konfigurácie

- Zverejňovanie informácií

- Injekcia (XSS atď.)

- Vzdialené načítanie súborov

- Odmietnutie služby (DOS)

- Vzdialené načítanie súborov

- Remote shell - vykonávanie príkazu

- SQL Injection

- Vynechanie autentifikácie

- Identifikácia softvéru

- Vzdialené zahrnutie zdroja

- Spätné ladenie (všetky okrem uvedených)

Napríklad na testovanie vloženia SQL a vzdialeného načítania súborov napíšeme nasledujúci príkaz:

[email protected]: ~ $ nikto -h 192.168.30.128 -Tuning 79 -o test.html -F htmlSpárovanie skenov s Metasploitom

Jednou z najúžasnejších vecí na Nikto je, že môžete výstup skenovania spárovať s formátom čitateľným pre Metasploit. Týmto spôsobom môžete využiť výstup Nikto v Metasploite na zneužitie konkrétnej zraniteľnosti. Ak to chcete urobiť, stačí použiť vyššie uvedené príkazy a pridať -Formát msf+ do konca. Pomôže to rýchlo spárovať dáta získané so zneužitím zbraní.

[email protected]: ~ $ nikto -hZÁVER

Nikto je slávny a ľahko použiteľný nástroj na hodnotenie webového servera na rýchle odhalenie potenciálnych problémov a slabých miest. Nikto by malo byť vašim prvým rozhodnutím pri testovaní webových serverov a webových aplikácií perom. Spoločnosť Nikto filtruje 6700 potenciálne rizikových dokumentov / programov, kontroluje zastarané formy viac ako 1250 serverov a prispôsobuje explicitné problémy na viac ako 270 serveroch, ako uvádza web Nikto. Mali by ste vedieť, že použitie produktu nikto nie je tajný postup znamená, že ho systém detekcie narušenia dokáže ľahko odhaliť. Bol vyrobený pre bezpečnostnú analýzu, takže utajenie nikdy nebolo prioritou.

Phenquestions

Phenquestions