V tomto článku sa dozvieme, ako povoliť a vynútiť zásady bezpečného hesla v Ubuntu. Budeme tiež diskutovať o tom, ako nastaviť politiku, ktorá vynúti, aby používatelia pravidelne menili svoje heslo.

Upozorňujeme, že sme vysvetlili postup v systéme Ubuntu 18.04 systém LTS.

Silné heslo by malo obsahovať:

- Veľké písmená

- Malé písmená

- Číslice

- Symboly

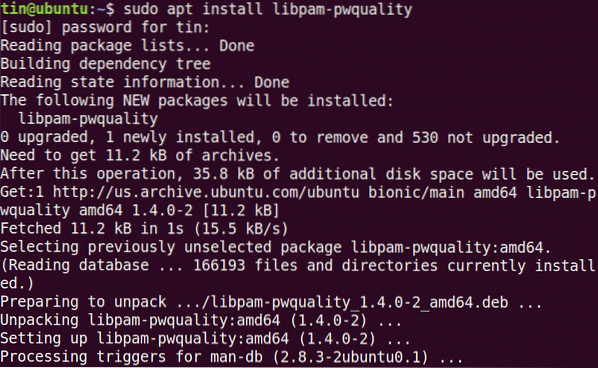

Na presadenie politiky bezpečného hesla v Ubuntu použijeme modul pwquality PAM. Ak chcete nainštalovať tento modul, spustite terminál pomocou klávesovej skratky Ctrl + Alt + T. Potom spustite tento príkaz v Termináli:

$ sudo apt nainštalovať libpam-pwqualityPo výzve na zadanie hesla zadajte heslo sudo.

Teraz najskôr kópiu „/ etc / pam.d / common-password ”pred konfiguráciou akýchkoľvek zmien.

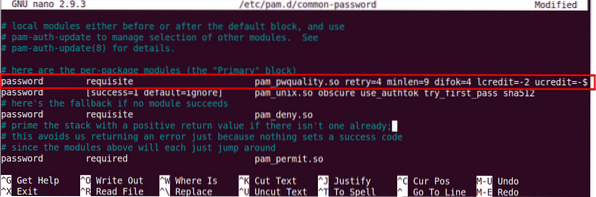

A potom ho upravte na konfiguráciu zásad hesla:

$ sudo nano / etc / pam.d / bežné hesloVyhľadajte nasledujúci riadok:

Heslo požadované pam_pwquality.tak skúste znova = 3A nahraďte ho nasledujúcim:

požadované heslopam_pwquality.tak opakuj = 4 minlen = 9 difok = 4 lredit = -2 uredit = -2 dcredit =

-1 ocredit = -1 reject_username enforce_for_root

Pozrime sa, čo znamenajú parametre vyššie uvedeného príkazu:

- skúsiť znova: Nie. po sebe idúcich krát môže užívateľ zadať nesprávne heslo.

- minlen: Minimálna dĺžka hesla

- difok: Nie. znaku, ktorý môže byť podobný starému heslu

- úver: Min. malých písmen

- úver: Min. veľkých písmen

- dcredit: Min. číslic

- kredit: Min. symbolov

- reject_username: Odmieta heslo obsahujúce meno používateľa

- enforce_for_root: Tiež presadzujte politiku pre užívateľa root

Teraz reštartujte systém, aby sa uplatnili zmeny v politike hesiel.

$ sudo reštartVyskúšajte zásady bezpečného hesla

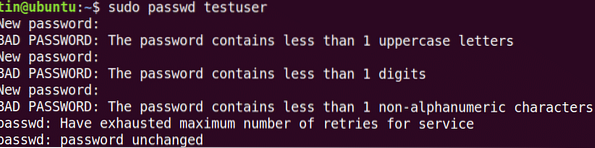

Po nakonfigurovaní politiky bezpečného hesla je lepšie overiť, či funguje alebo nie. Ak to chcete overiť, nastavte jednoduché heslo, ktoré nespĺňa vyššie nakonfigurované požiadavky na politiku zabezpečeného hesla. Skontrolujeme to na testovacom používateľovi.

Spustením tohto príkazu pridáte používateľa:

$ sudo useradd testuserPotom nastavte heslo.

$ sudo passwd testuserTeraz skúste zadať heslo, ktoré neobsahuje: ·

- Veľké písmeno

- Digit

- Symbol

Vidíte, že žiadne z vyššie vyskúšaných hesiel nebolo akceptované, pretože nespĺňajú minimálne kritériá definované v pravidlách pre heslá.

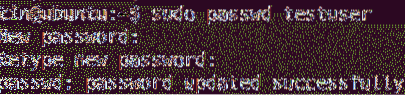

Teraz skúste pridať zložité heslo, ktoré spĺňa kritériá definované v pravidlách pre heslá (Celková dĺžka: 8 s minimom: 1 veľké písmeno, 1 malé písmeno, 1 číslica a 1 symbol). Povedzme: Abc.89 * jpl.

Vidíte, že heslo je teraz akceptované.

Nakonfigurujte dobu platnosti hesla

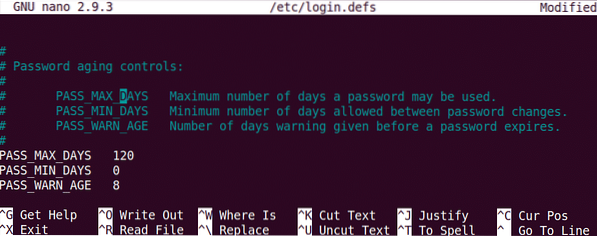

Zmena hesla v pravidelných intervaloch pomáha obmedziť obdobie neoprávneného použitia hesiel. Pravidlá pre expiráciu hesla je možné nakonfigurovať pomocou „/ etc / login.súbor defs “.Spustením tohto príkazu upravte tento súbor:

$ sudo nano / etc / login.defsPridajte nasledujúce riadky s hodnotami podľa vašich požiadaviek.

PASS_MAX_DAYS 120PASS_MIN_DAYS 0PASS_WARN_AGE 8 Upozorňujeme, že vyššie nakonfigurované pravidlá sa budú vzťahovať iba na novo vytvorených používateľov. Ak chcete použiť toto pravidlo na existujúceho používateľa, použite príkaz „chage“.

Upozorňujeme, že vyššie nakonfigurované pravidlá sa budú vzťahovať iba na novo vytvorených používateľov. Ak chcete použiť toto pravidlo na existujúceho používateľa, použite príkaz „chage“.

Ak chcete použiť príkaz chage, je to syntax:

$ chage [možnosti] používateľské menoPoznámka: Ak chcete vykonať príkaz chage, musíte byť vlastníkom účtu alebo mať oprávnenie root, inak nebudete môcť zobraziť ani upraviť politiku vypršania platnosti.

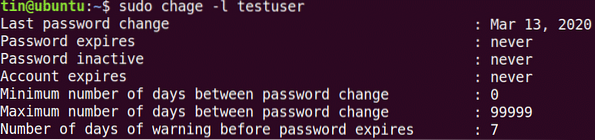

Ak chcete zobraziť podrobnosti o expirácii / starnutí aktuálneho hesla, je príkaz:

$ sudo chage -l užívateľské meno

Konfigurácia maximálneho č. dní, po ktorých by mal používateľ zmeniť heslo.

$ sudo chage -MPre konfiguráciu minimálneho č. dní potrebných medzi zmenou hesla.

$ sudo chage -mKonfigurácia varovania pred vypršaním platnosti hesla:

$ sudo chage -WTo je všetko! Na zaistenie bezpečnosti systému je potrebné mať politiku, ktorá núti používateľov používať zabezpečené heslá a pravidelne ich meniť po určitom intervale. Viac informácií o nástrojoch diskutovaných v tomto článku, ako sú pam_pwquality a Chage, nájdete na ich manuálových stránkach.

Phenquestions

Phenquestions