Social Engineering Attacks (z pohľadu hackerov) je celkom podobné ako predvádzanie čarovnej šou. Rozdiel je v nástroji Social Engineering Attacks, ktorý predstavuje čarovný trik, ktorého výsledkom je bankový účet, sociálne médiá, e-mail a dokonca prístup k cieľovému počítaču. Kto vytvoril systém? ČLOVEK. Urobiť útok na sociálne inžinierstvo je ľahké, verte mi, je to naozaj ľahké. Žiadny systém nie je bezpečný. Ľudia sú najlepším zdrojom a koncovým bodom bezpečnostných zraniteľností vôbec.

V minulom článku som predviedol ukážku zacielenia na účet Google, Kali Linux: Social Engineering Toolkit, toto je ďalšia lekcia pre vás.

Potrebujeme na vykonanie Social Engineering Attack určitý OS testujúci penetráciu? V skutočnosti nie, Social Engineering Attack je flexibilný, nástroje, ako napríklad Kali Linux, sú iba nástroje. Hlavným bodom programu Social Engineering Attack je „navrhnutie toku útoku“.

V minulom článku Social Engineering Attack sme sa naučili Social Engineering Attack pomocou výrazu „TRUST“. A v tomto článku sa dozvieme o „POZORNOSTI“. Túto lekciu som dostal od „kráľa zlodejov“ Apollo Robbins. Jeho pôvodom je zručný kúzelník, pouličný kúzelník. Jeho šou ste mohli vidieť na YouTube. Raz v TED Talk vysvetlil, ako kradnúť veci. Jeho schopnosť spočíva hlavne v hraní sa s pozornosťou obete na vreckové krádeže jej vecí, ako sú hodinky, peňaženka, peniaze, karta, čokoľvek vo vrecku obete, bez rozpoznania. Ukážem vám, ako vykonať útok Social Engineering Attack na hacknutie účtu niekoho na Facebooku pomocou výrazov „DÔVERA“ a „POZOR“. Kľúčom k slovu „POZOR“ je stále rýchly hovor a kladenie otázok. Ste pilotom rozhovoru.

Scenár útoku na sociálne inžinierstvo

Tento scenár zahŕňa 2 hercov, Johna ako útočníka a Bima ako obete. John nastaví Bima ako cieľ. Cieľom Social Engineering Attack je získať prístup k účtu obete na Facebooku. Postup útoku použije iný prístup a metódu. John a Bima sú priatelia, často sa stretávajú v jedálni v čase obeda počas odpočinku v kancelárii. John a Bima pracujú na rôznych oddeleniach, stretávajú sa iba pri obede v jedálni. Často sa spolu stretávajú a rozprávajú, až doteraz sú z nich manželia.

Jedného dňa je John „zlý človek“ odhodlaný precvičiť si Social Engineering Attack pomocou hry „POZOR“, ktorú som už spomínal, inšpiroval sa „Kráľom zlodejov“ Apollom Robbinsom. V jednej zo svojich prezentácií Robbins povedal, že máme dve oči, ale náš mozog sa môže sústrediť iba na jednu vec. Môžeme robiť multitasking, ale nerobíme súčasne rôzne úlohy, namiesto toho len rýchlo prepneme pozornosť na každú úlohu.

Na začiatku dňa, v pondelok, v kancelárii, ako obvykle, je John vo svojej izbe a sedí pri svojom stole. Plánuje stratégiu hacknutia facebookového účtu svojho priateľa. Mal by byť pripravený pred obedom. Keď sedí za stolom, premýšľa a premýšľa.

Potom vezme list papiera a sadne si na stoličku, ktorá je otočená k jeho počítaču. Navštívi stránku na Facebooku, aby našiel spôsob, ako hacknúť niekoho účet.

KROK 1: NÁJDETE OKNO ŠTARTÉRA a.k.diera

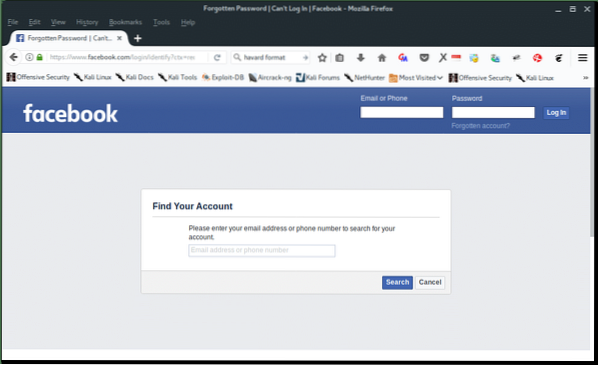

Na prihlasovacej obrazovke si všimne odkaz s názvom „zabudnutý účet“. Tu bude John využívať výhodu „zabudnutý účet (funkcia obnovenia hesla) “. Facebook už poskytol naše štartovacie okno na: „https: // www.Facebook.sk / prihlásiť sa / identifikovať?ctx = zotaviť sa “.

Stránka by mala vyzerať takto:

V poli „Nájdi svoj účet„V časti je veta, ktorá hovorí:„Zadajte svoju e-mailovú adresu alebo telefónne číslo a vyhľadajte svoj účet“. Odtiaľto dostaneme ďalšiu skupinu okien: e-mailová adresa označuje „Email účet" a telefónne číslo označuje „Mobil Telefón“. Takže John má hypotézu, že ak by mal e-mailový účet alebo mobilný telefón obete, potom by mal prístup k účtu obete na Facebooku.

KROK 2: VYPLNTE FORMULÁR NA IDENTIFIKÁCIU ÚČTU

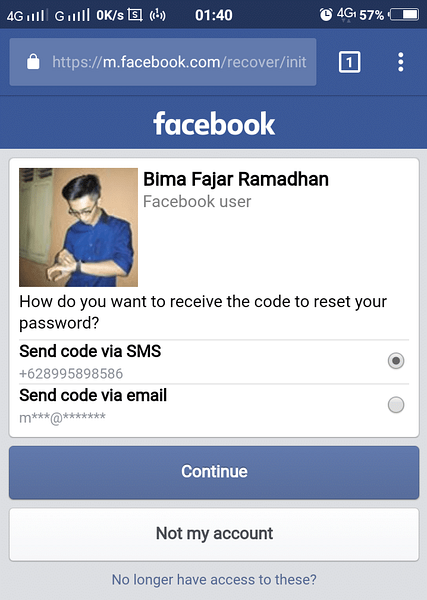

Dobre, odtiaľto John začne hlboko premýšľať. Nevie, čo je e-mailová adresa spoločnosti Bima, ale na mobilný telefón si uložil telefónne číslo spoločnosti Bima. Potom chytí svoj telefón a hľadá telefónne číslo Bima. A tam ide, našiel to. Do tohto poľa začne písať telefónne číslo spoločnosti Bima. Potom stlačte tlačidlo „Hľadať“. Obrázok by mal vyzerať takto:

Dostal ho, zistil, že telefónne číslo Bima je spojené s jeho účtom na Facebooku. Odtiaľ iba drží a nestláča ďalej tlačidlo. Nateraz sa iba ubezpečil, že toto telefónne číslo je spojené s účtom Facebook obete, čím sa približuje jeho hypotéze.

To, čo John v skutočnosti urobil, je prieskum alebo zhromažďovanie informácií o obeti. Odtiaľto má John dostatok informácií a je pripravený na vykonanie. Ale John sa stretne s Bimou v jedálni, je nemožné, aby si John priniesol svoj počítač, však? Žiadny problém, má šikovné riešenie, ktorým je vlastný mobilný telefón. Takže predtým, ako stretne Bima, zopakuje KROK 1 a 2 v prehliadači Chrome v mobilnom telefóne s Androidom. Bolo by to vyzerať takto:

KROK 3: ZOZNAM OBETY

Dobre, teraz je všetko pripravené a pripravené. Všetko, čo John musí urobiť, je chytiť Bimin telefón, kliknúť na ďalej tlačidlo na jeho telefóne, prečítajte si správu prijatých správ SMS odoslanú Facebookom (resetovací kód) na telefóne Bima, zapamätajte si ju a správu rýchlo a rýchlo vymažte.

Tento plán mu trčí v hlave, keď teraz kráča do jedálne. John vložil telefón do vrecka. Vošiel do areálu jedálne a hľadal Bima. Otočil hlavu zľava doprava a zistil, kde je sakra Bima. Ako obvykle je na rohovom sedadle a mávol rukou na Johna. Bol pripravený na jedlo.

John si dnes napoludnie vezme malú porciu jedla a priblíži sa k stolu s Bimou. Pozdravuje Bima a potom jedia spolu. Pri jedle sa John rozhliadne, všimne si, že na stole je Bimin telefón.

Keď skončia obed, rozprávajú sa jeden o druhom. Ako obvykle, dovtedy John v jednej chvíli otvoril novú tému o telefónoch. John mu hovorí, že John potrebuje nový telefón, a John potrebuje jeho radu, ktorý telefón je vhodný pre Johna. Potom sa spýtal na Bimov telefón, spýtal sa na všetko, model, špecifikácie, všetko. A potom ho John požiada, aby vyskúšal svoj telefón, John sa chová, akoby bol skutočne zákazníkom, ktorý hľadá telefón. Johnova ľavá ruka chytí jeho telefón s jeho dovolením, zatiaľ čo jeho pravá ruka je pod stolom a pripravuje sa na otvorenie vlastného telefónu. John zameriava svoju pozornosť na svoju ľavú ruku, svoj telefón, John toľko hovoril o svojom telefóne, jeho hmotnosti, rýchlosti a podobne.

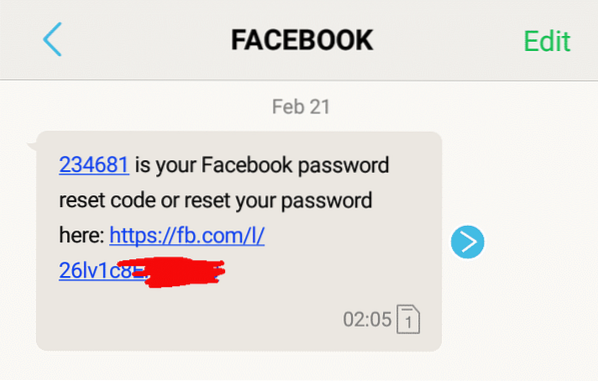

Teraz John začína útok vypnutím hlasitosti vyzváňacieho tónu telefónu Bima na nulu, aby mu zabránil rozpoznať, či príde nové upozornenie. Jánova ľavá ruka má stále svoju pozornosť, zatiaľ čo pravá ruka skutočne tlačí na ďalej tlačidlo. Hneď ako John stlačil tlačidlo, objaví sa správa.

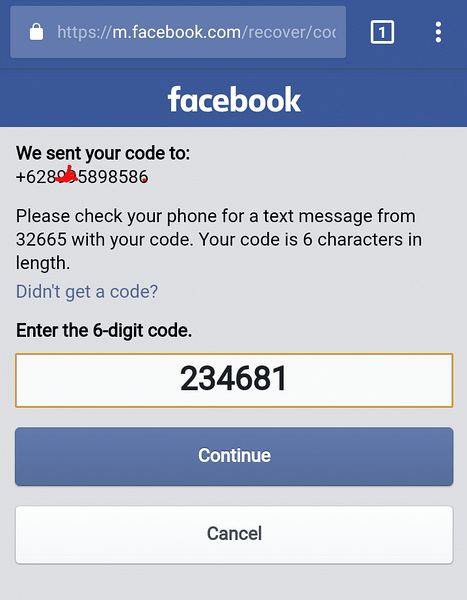

Ding ... Žiadne zvuky. Bima nerozpoznala prichádzajúcu správu, pretože monitor je otočený smerom k Jánovi. John správu okamžite otvorí, prečíta a zapamätá si 6-ciferný kolík v správe SMS a potom ju čoskoro vymaže. Teraz je hotový s Biminým telefónom, John mu vráti Bimov telefón, zatiaľ čo Johnova pravá ruka vytiahne svoj vlastný telefón a začne okamžite písať 6-ciferný kolík len si spomenul.

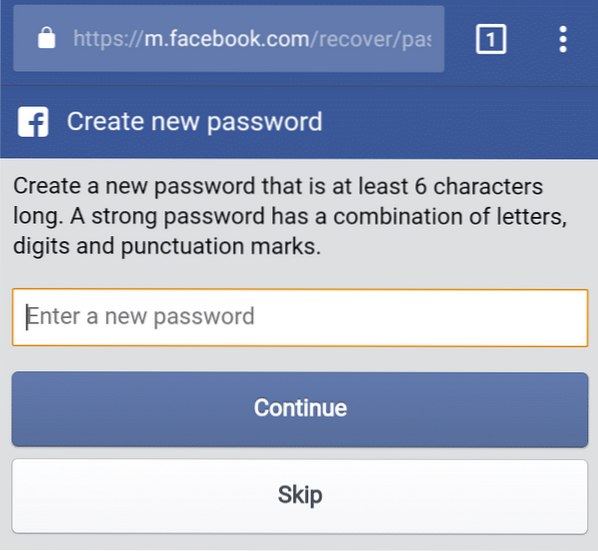

Potom John stlačí ďalej. Zobrazí sa nová stránka s otázkou, či chce vytvoriť nové heslo alebo nie.

John nezmení heslo, pretože nie je zlý. Teraz však má facebookový účet Bima. A so svojím poslaním uspel.

Ako vidíte, scenár sa zdá byť taký jednoduchý, ale hej, ako ľahko by ste mohli chytiť a požičať si telefón svojich priateľov? Ak korelujete s hypotézou tak, že budete mať telefón svojich priateľov, môžete dostať, čo chcete, zle.

Phenquestions

Phenquestions