Systém detekcie narušenia nás môže varovať pred DDOS, hrubou silou, zneužitím, únikom údajov a ďalšími, monitoruje našu sieť v reálnom čase a podľa nášho rozhodnutia s nami a s našim systémom interaguje.

V spoločnosti LinuxHint sme predtým venovali dva výukové programy Snort, Snort je jedným z popredných systémov detekcie narušenia na trhu a pravdepodobne prvým. Články boli Inštalácia a používanie systému detekcie vniknutia do systému Snort na ochranu serverov a sietí a Konfigurácia IDS v Snorte a vytváranie pravidiel.

Tentokrát ukážem, ako nastaviť OSSEC. Server je jadrom softvéru, obsahuje pravidlá, položky udalostí a zásady, zatiaľ čo sú na monitorovacích zariadeniach nainštalovaní agenti. Agenti doručujú protokoly a informujú o incidentoch na server. V tomto výučbe nainštalujeme iba stranu servera na sledovanie používaného zariadenia, server už obsahuje funkcie agenta do zariadenia, v ktorom je nainštalovaný.

Inštalácia OSSEC:

Najskôr spustite:

apt nainštalovať libmariadb2Pre balíčky Debian a Ubuntu si môžete stiahnuť OSSEC Server na https: // updates.atomicorp.com / kanály / ossec / debian / pool / main / o / ossec-hids-server /

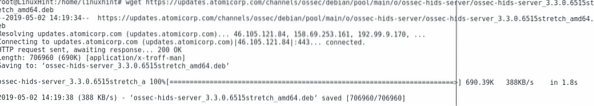

Pre tento tutoriál si stiahnem aktuálnu verziu zadaním do konzoly:

aktualizácia https: //.atomicorp.com / kanály / ossec / debian / pool / main / o /ossec-hids-server / ossec-hids-server_3.3.0.6515stretch_amd64.deb

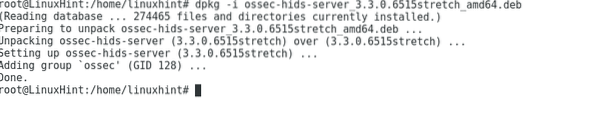

Potom spustite:

dpkg -i ossec-hids-server_3.3.0.6515stretch_amd64.deb

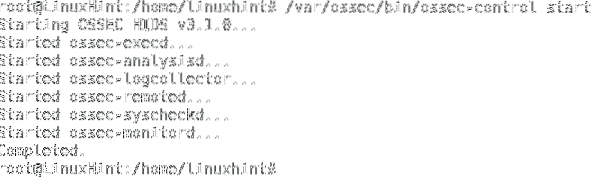

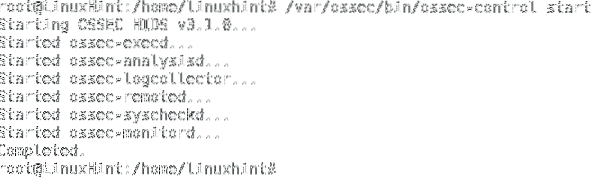

OSSEC spustíte vykonaním:

/ var / ossec / bin / ossec-control start

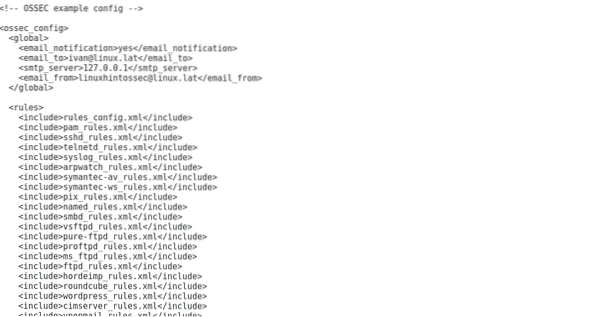

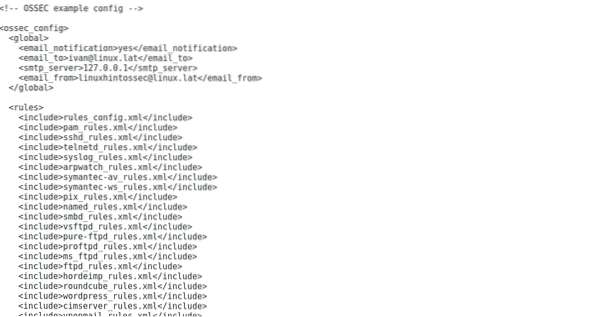

Naša inštalácia predvolene neumožňovala e-mailové upozornenia, aby ste ich mohli upravovať

nano / var / ossec / etc / ossec.konfZmena

Pre

A pridať:

Stlačte ctrl + x a Y uložiť a ukončiť a znova spustiť OSSEC:

/ var / ossec / bin / ossec-control start

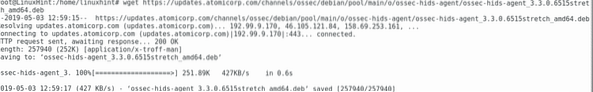

Poznámka: ak chcete nainštalovať agenta OSSEC na iný typ zariadenia:

aktualizácia https: //.atomicorp.com / kanály / ossec / debian / pool / main / o /ossec-hids-agent / ossec-hids-agent_3.3.0.6515stretch_amd64.deb

dpkg -i ossec-hids-agent_3.3.0.6515stretch_amd64.deb

Znova umožňuje skontrolovať konfiguračný súbor pre OSSEC

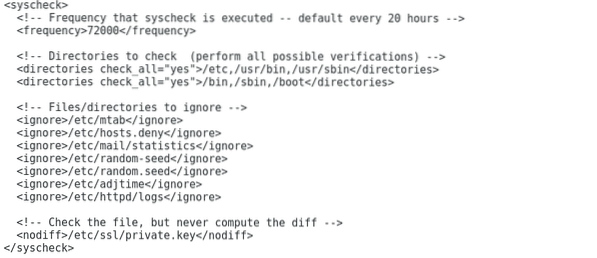

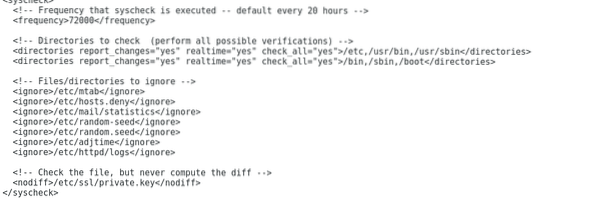

nano / var / ossec / etc / ossec.konf Posuňte sa nadol a prejdite do časti Syscheck

Posuňte sa nadol a prejdite do časti Syscheck

Tu môžete určiť adresáre kontrolované OSSEC a intervaly revízií. Môžeme tiež definovať adresáre a súbory, ktoré sa majú ignorovať.

Ak chcete nastaviť OSSEC na hlásenie udalostí v reálnom čase, upravte riadky

To

/ usr / sbin

Ak chcete pridať nový adresár pre OSSEC, začiarknite políčko Pridať riadok:

Zatvorte nano stlačením CTRL + X a Y a typ:

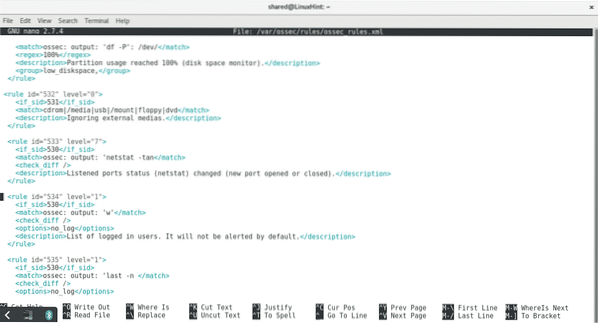

nano / var / ossec / rules / ossec_rules.xml

Tento súbor obsahuje pravidlá OSSEC, úroveň systému bude určovať odozvu systému. Napríklad predvolene OSSEC hlási iba varovania úrovne 7, ak existuje pravidlo s úrovňou nižšou ako 7 a chcete byť informovaní, keď OSSEC identifikuje incident, upravte číslo úrovne pre 7 alebo vyššiu. Napríklad ak chcete byť informovaní, keď dôjde k odblokovaniu hostiteľa pomocou aktívnej odpovede OSSEC, upravte nasledujúce pravidlo:

Komu:

Bezpečnejšou alternatívou môže byť pridanie nového pravidla na koniec súboru prepisujúceho predchádzajúce:

Teraz máme OSSEC nainštalovaný na miestnej úrovni, v ďalšom tutoriáli sa dozvieme viac o pravidlách a konfigurácii OSSEC.

Dúfam, že vám tento návod bol užitočný na úvod do OSSEC, sledujte naďalej LinuxHint.com pre viac tipov a aktualizácií pre Linux.

Phenquestions

Phenquestions