V takom prípade zachytíme obrázky, objavíme obrázky, ktoré používatelia sťahujú alebo nahrávajú a ktoré generujú zariadenia fotoaparátu. V nasledujúcom článku vyhľadáme poverenia.

Hlavnými nástrojmi na vykonávanie tohto sniffingu sú Ettercap a Driftnet. Spočiatku mal tento tutoriál obsahovať aj poverenia, ale po nájdení všetkých tutoriálov online na Driftnete nie sú dokončené. Radšej som ho nechal vyhradený pre používateľov, ktorí majú problémy so sniffovaním obrázkov. Proces je pekný jednoduché, ale musia sa vykonať všetky kroky, pravdepodobne sa ďalšie výukové programy zameriavajú na program Kali, ktorý predvolene prináša správne nastavenie programu, aby fungoval, pretože je spustený, čo neplatí pre mnohých používateľov.

V tomto prípade mám prístup ku káblovej sieti, ale ak potrebujete pomoc s vynútením prístupu do siete niekoho iného, môžete si prečítať predchádzajúce články na túto tému publikované v systéme LinuxHint.

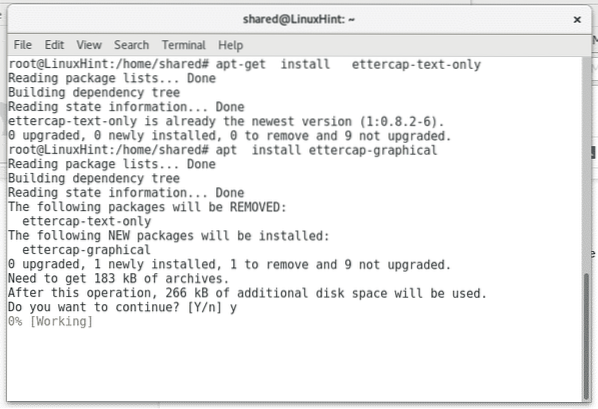

Inštalujú sa správne balíčky

Ettercap: uvedený na jeho vlastnom webe ako sada na útoky „Man In the Middle“. Ak ju chcete nainštalovať, stačí spustiť:

apt nainštalovať ettercap-text-only -yapt nainštalovať ettercap-graphical -y

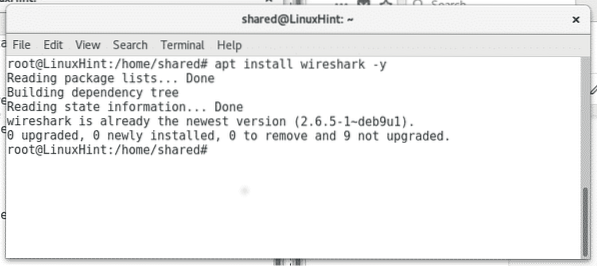

Wireshark: uvádzaný ako analyzátor paketov. Ak ho chcete nainštalovať, postupujte takto:

apt nainštaluj wirehark -y

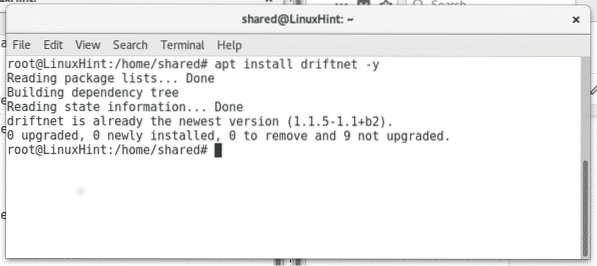

V mojom prípade sú niektoré nástroje už nainštalované a Linux informuje, že je už nainštalovaný a aktualizovaný.

Driftnet: Toto je sniffer pre obrázky odporúčané v Kali Linux, aby ste ich nainštalovali na Debian alebo Ubuntu, stačí spustiť:

apt nainštalovať driftnet -y

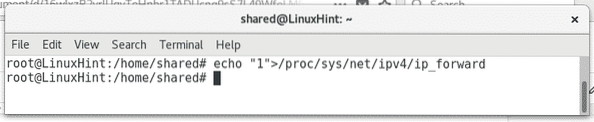

Zachytávanie obrázkov zo siete

Po nainštalovaní správneho softvéru začnime zachytávať obrázky, aby sme mohli zachytiť prenos bez blokovania spojenia „obeť“, musíme povoliť príkaz ip_forward, aby sme tak mohli vykonať:

echo "1"> / proc / sys / net / ipv4 / ip_forward

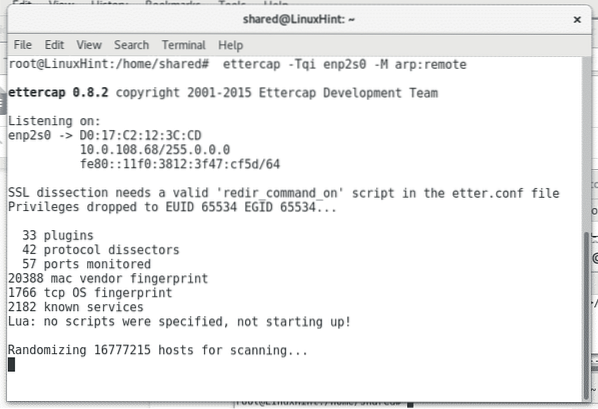

Potom začnite analyzovať vykonanie siete:

ettercap -Tqi enp2s0 -M arp: remote

Kde enp2s0 nastaví vaše sieťové zariadenie.

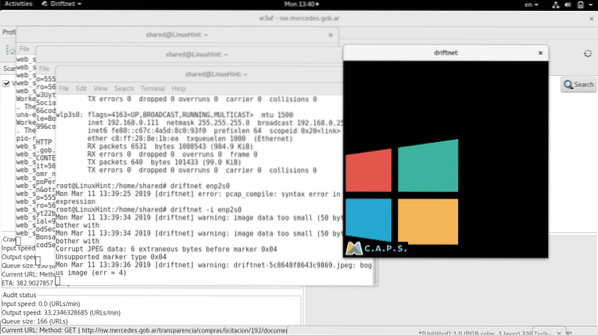

Počkajte na ukončenie skenovania. Potom spustite unášaná sieť v novom termináli, ako je uvedené nižšie:

driftnet -i enp2s0 (nezabudnite vymeniť enp2s0 za svoju správnu sieťovú kartu, napr.g wlan0 alebo eth0)

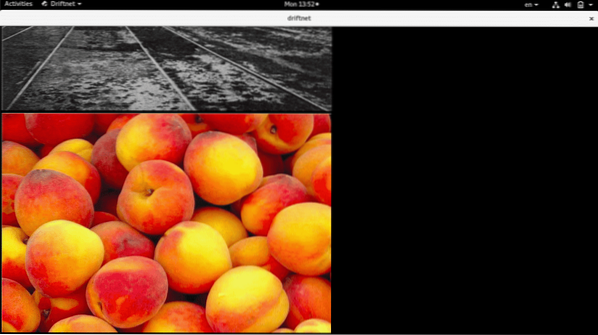

Ako vidíte, čierne okno s výzvou na dva obrázky, ktoré sa určite prenášajú prostredníctvom nebezpečných protokolov (http). Niektoré chyby môžete vidieť aj v termináli vedľa čierneho okna. Tieto chyby sa vzťahujú na poškodené obrázky (na driftnet) alebo na falošne pozitívne v premávke.

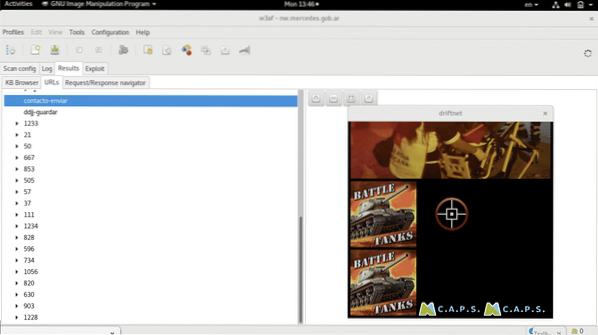

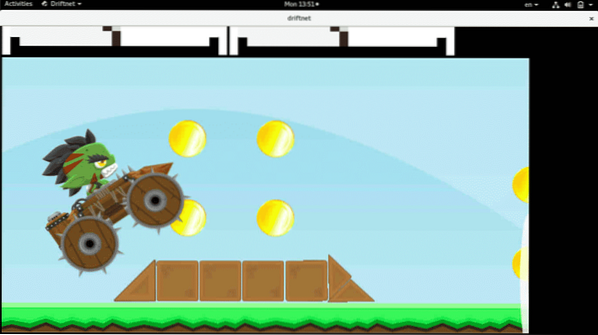

Nechajte priebeh skenovania a driftnet získa nové obrázky, ak sú k dispozícii v sieti.

Program na pozadí ignorujte a zamerajte sa na čierny štvorec, ktorého veľkosť môžete zmeniť pomocou myši, aby ste videli obrázky pohodlnejším spôsobom.

Ako vidíte, obrázky sa líšia podľa toho, ako pokračuje proces skenovania v sieti.

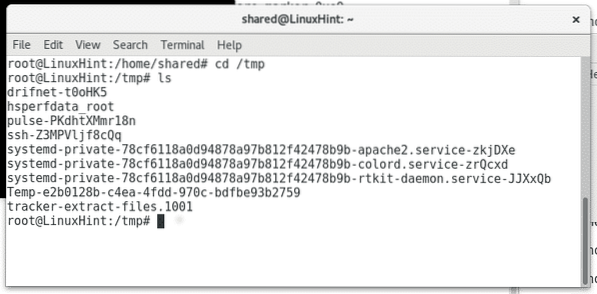

Nakoniec driftnet uloží všetky obrázky do adresára alebo oddielu / tmp, podadresáre driftnetu môžete zobraziť spustením

ls / tmpalebo

cd / tmp

Chráni vašu sieť pred týmto útokom

Najzákladnejším spôsobom, ako sa vyhnúť sniffingu a chrániť svoje súkromie prostredníctvom siete, je použitie iba zabezpečených protokolov. Pokúste sa presmerovať všetku komunikáciu iba prostredníctvom zabezpečených protokolov, ako sú HTTPS alebo SFTP, namiesto HTTP alebo FTP. Používanie protokolu IPsec vo vašej sieti a udržiavanie siete LAN a WAN oddelené sú tiež dobrým odporúčaním na skrytie obsahu, s ktorým interagujete, a na zabránenie externým pokusom o prístup cez wifi.

V našich ďalších tutoriáloch vám ukážem, ako tiež pričítať prihlasovacie údaje odoslané prostredníctvom nezašifrovaných protokolov, používateľské mená, heslá a možno ďalšie užitočné informácie, ako sú adresy URL webových stránok navštívené zariadeniami pripojenými k sieti.

Dúfam, že vám tento tutoriál bude nápomocný, udržiavajte kontakt s LinuxHint a získate ďalšie tipy a výukové programy pre systém Linux.

Phenquestions

Phenquestions