- Ako zakázať prístup ssh root na Debian 10 Buster

- Alternatívy na zabezpečenie vášho prístupu ssh

- Filtrovanie portu ssh pomocou iptables

- Používanie obalov TCP na filtrovanie ssh

- Zakazuje sa služba ssh

- Súvisiace články

Ako zakázať prístup ssh root na Debian 10 Buster

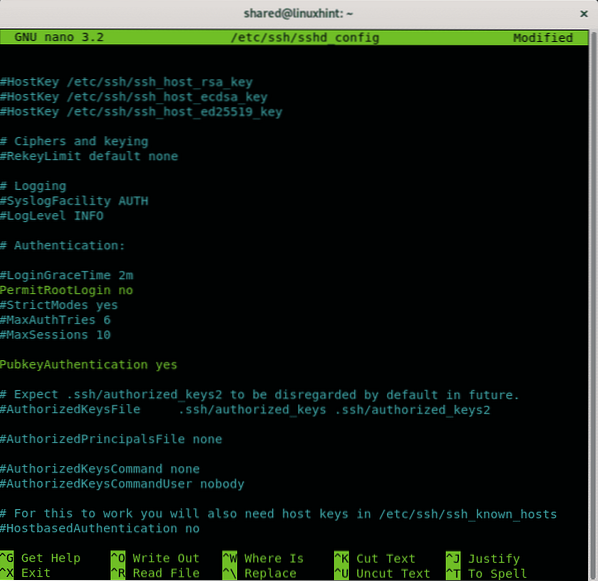

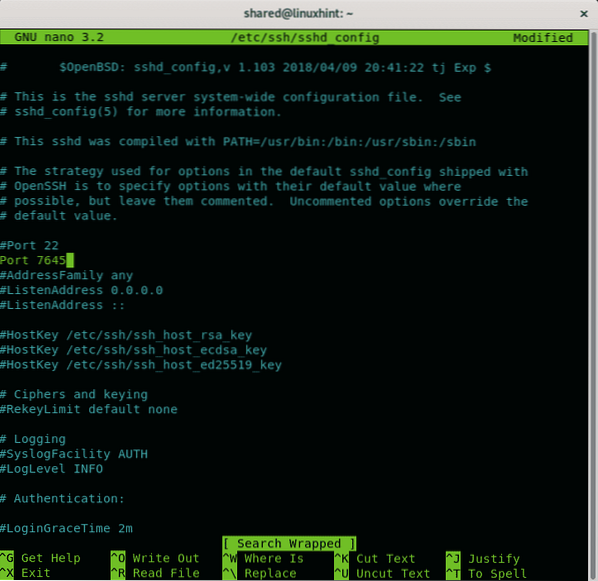

Ak chcete zakázať prístup ssh root, musíte upraviť konfiguračný súbor ssh, v Debiane to je / etc / ssh / sshd_config, upraviť pomocou spustenia nano textového editora:

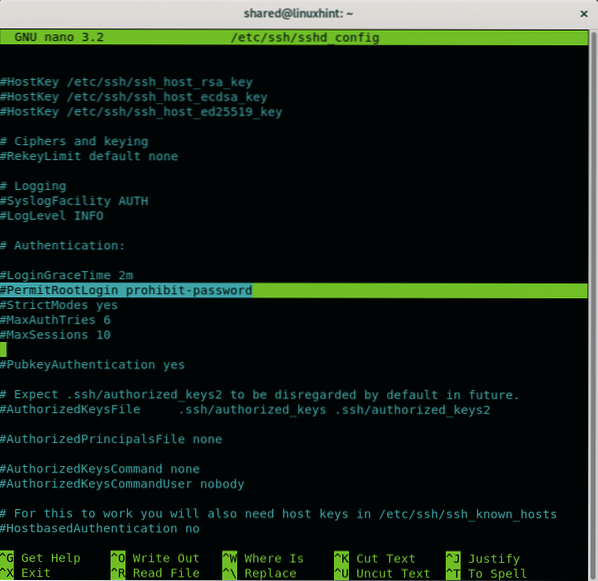

Na nano môžete stlačiť CTRL + W (kde) a typ PermitRoot nájsť nasledujúci riadok:

#PermitRootLogin zakázať heslo

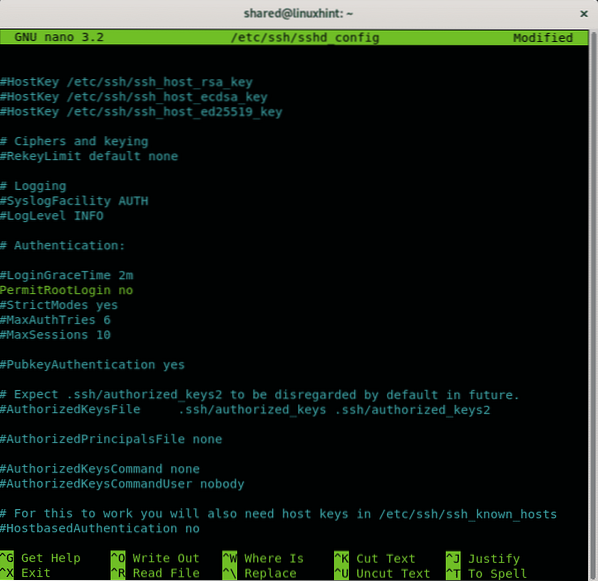

Ak chcete zakázať prístup root pomocou ssh, stačí odkomentovať tento riadok a nahradiť ho zakázať heslo pre č ako na nasledujúcom obrázku.

Po deaktivácii prístupu root stlačte CTRL + X a Y uložiť a ukončiť.

The zakázať heslo voľba zabráni prihláseniu pomocou hesla umožňujúceho iba prihlásenie prostredníctvom záložných akcií, ako sú verejné kľúče, čím zabráni útokom hrubou silou.

Alternatívy na zabezpečenie vášho prístupu ssh

Obmedziť prístup k overovaniu pomocou verejného kľúča:

Ak chcete zakázať prihlásenie pomocou hesla, ktoré umožňuje iba prihlásenie pomocou verejného kľúča, otvorte / etc / ssh / ssh_config konfiguračný súbor znova spustením:

Ak chcete zakázať prihlásenie pomocou hesla, ktoré umožňuje iba prihlásenie pomocou verejného kľúča, otvorte / etc / ssh / ssh_config konfiguračný súbor znova spustením:

nano / etc / ssh / sshd_configNájdite riadok obsahujúci PubkeyAuthentication a uistite sa, že to hovorí Áno ako v príklade nižšie:

Vyhľadaním riadku obsahujúceho skontrolujte, či je vypnuté overenie hesla Overenie hesla, ak je komentovaný, odkomentujte ho a uistite sa, že je nastavený ako č ako na nasledujúcom obrázku:

Potom stlačte CTRL + X a Y uložiť a ukončiť nano textový editor.

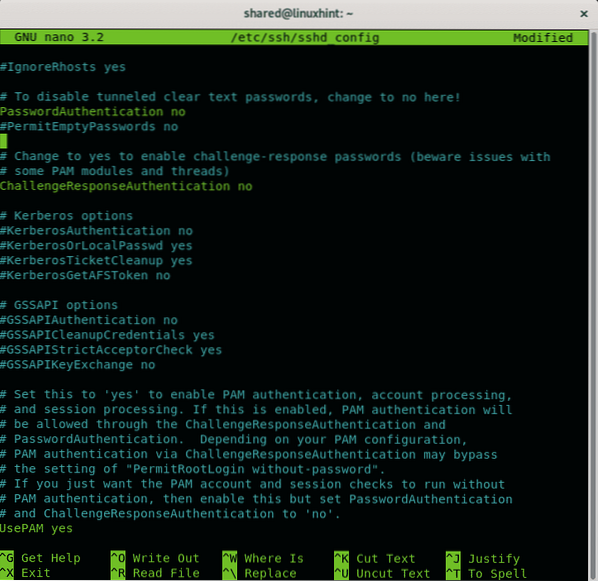

Teraz ako používateľ, ktorému chcete povoliť prístup ssh, musíte vygenerovať páry súkromných a verejných kľúčov. Spustiť:

ssh-keygenOdpovedzte na postupnosť otázok a ponechajte prvú odpoveď predvolenú stlačením klávesu ENTER, nastavte prístupovú frázu, zopakujte ju a kľúče sa uložia na adrese ~ /.ssh / id_rsa

Zadajte súbor, do ktorého chcete uložiť kľúč (/ root /.ssh / id_rsa):

Zadajte prístupovú frázu (prázdna bez prístupovej frázy):

Vaša identifikácia bola uložená v priečinku / root /.ssh / id_rsa.

Váš verejný kľúč bol uložený v priečinku / root /.ssh / id_rsa.krčma.

Kľúčový odtlačok prsta je:

SHA256: 34 + uXVI4d3ik6ryOAtDKT6RaIFclVLyZUdRlJwfbVGo root @ linuxhint

Náhodný obrázok kľúča je:

+---[RSA 2048]----+

Na prenos párov kľúčov, ktoré ste práve vytvorili, môžete použiť ssh-copy-id príkaz s nasledujúcou syntaxou:

ssh-copy-idZmeňte predvolený port ssh:

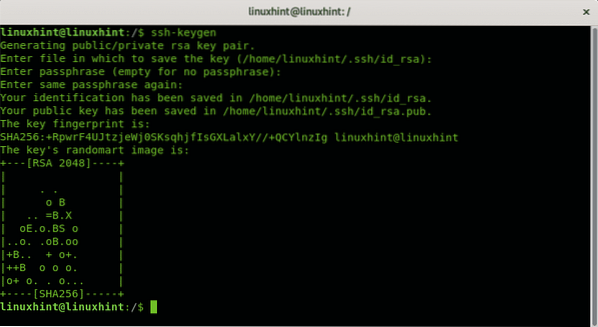

Otvor / etc / ssh / ssh_config konfiguračný súbor znova spustením:

nano / etc / ssh / sshd_config

Povedzme, že chcete použiť port 7645 namiesto predvoleného portu 22. Pridajte riadok ako v príklade nižšie:

Potom stlačte CTRL + X a Y uložiť a ukončiť.

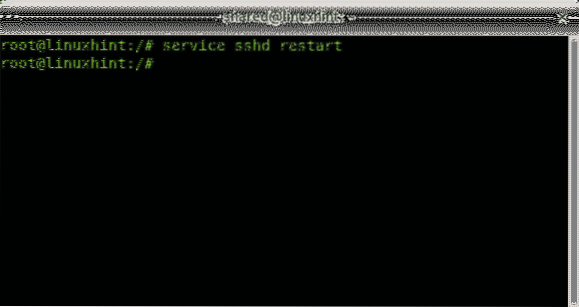

Reštartujte službu ssh spustením:

služba sshd reštart

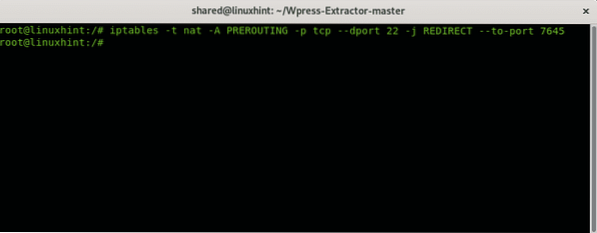

Potom by ste mali nakonfigurovať iptables tak, aby umožňovali komunikáciu cez port 7645:

iptables -t nat -A PREROUTING -p tcp --dport 22 -j REDIRECT --to-port 7645

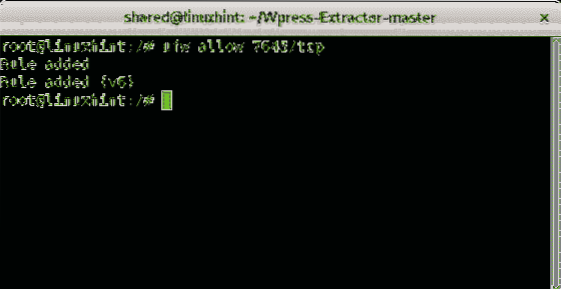

Namiesto toho môžete tiež použiť UFW (nekomplikovaný firewall):

ufw povoliť 7645 / tcp

Filtrovanie portu ssh

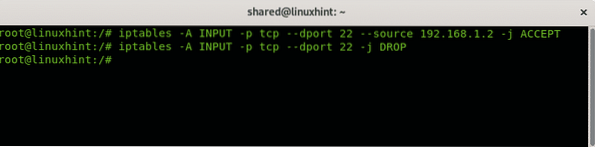

Môžete tiež definovať pravidlá na prijatie alebo odmietnutie pripojení ssh podľa konkrétnych parametrov. Nasledujúca syntax ukazuje, ako prijímať pripojenia ssh z konkrétnej adresy IP pomocou súborov iptables:

iptables -A VSTUP -p tcp --dport 22 --zdrojiptables -A VSTUP -p tcp --dport 22 -j DROP

Prvý riadok vyššie uvedeného príkladu inštruuje iptables, aby prijímali prichádzajúce (INPUT) TCP požiadavky na port 22 z IP 192.168.1.2. Druhý riadok dáva pokyn tabuľkám IP, aby prerušili všetky pripojenia na port 22. Zdroj môžete filtrovať aj podľa adresy mac, ako je to uvedené v príklade nižšie:

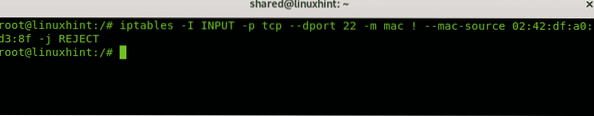

iptables -I VSTUP -p tcp --dport 22 -m mac ! --zdroj mac 02: 42: df: a0: d3: 8f-j ODMIETNUTIE

Vyššie uvedený príklad odmieta všetky pripojenia okrem zariadenia s mac adresou 02: 42: df: a0: d3: 8f.

Používanie obalov TCP na filtrovanie ssh

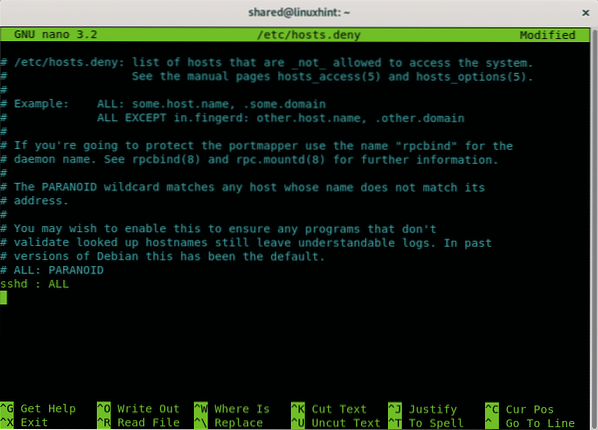

Ďalším spôsobom, ako pridať do zoznamu povolených adries IP pripojenie cez ssh, zatiaľ čo ostatné odmietnete, je úprava hostiteľov adresárov.zaprieť a hostitelia.umožniť umiestnenie v / atď.

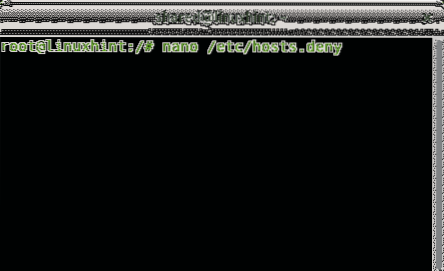

Ak chcete odmietnuť spustenie všetkých hostiteľov:

nano / etc / hosts.poprieť

Pridať posledný riadok:

sshd: VŠETKY

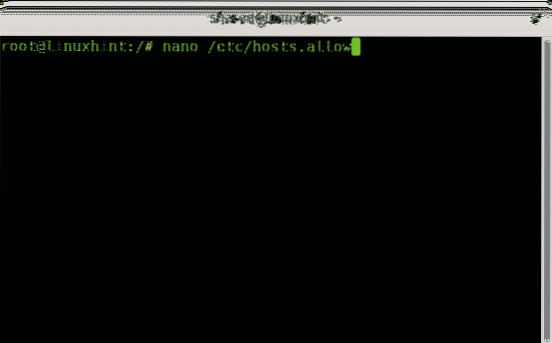

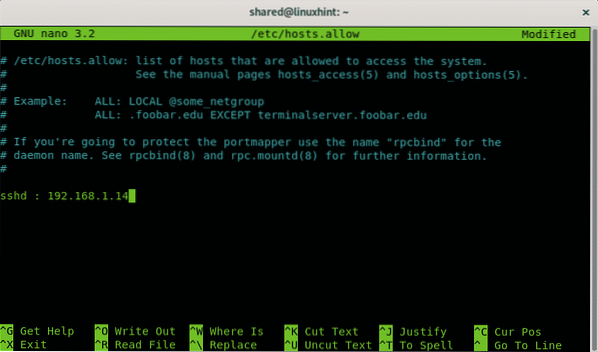

Stlačte CTRL + X a Y pre uloženie a ukončenie. Teraz umožnite konkrétnym hostiteľom pomocou ssh upraviť súbor / etc / hosts.povoliť, upraviť jeho spustenie:

nano / etc / hosts.povoliť

Pridajte riadok obsahujúci:

sshd:

Stlačením kombinácie klávesov CTRL + X uložte a ukončite nano.

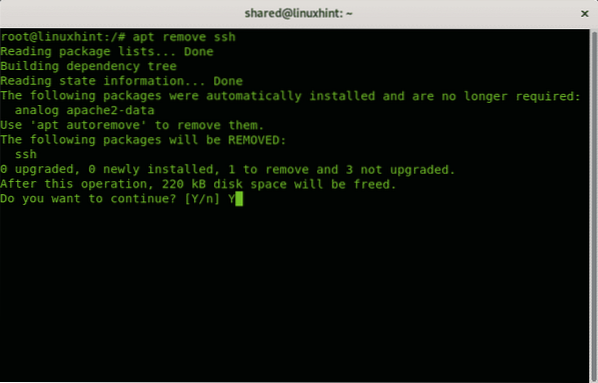

Zakazuje sa služba ssh

Mnoho domácich používateľov považuje ssh za zbytočné, ak ho nepoužívate vôbec, môžete ho odstrániť alebo zablokovať alebo filtrovať port.

Na Debiane Linux alebo na systémoch ako Ubuntu môžete služby odstraňovať pomocou správcu balíkov apt.

Ak chcete odstrániť spustenú službu ssh:

Na požiadanie stlačte kláves Y a dokončite odstránenie.

A to je všetko o domácich opatreniach na zaistenie bezpečnosti ssh.

Dúfam, že vám bol tento výukový program užitočný. Ďalej sledujte stránku LinuxHint, kde nájdete ďalšie tipy a návody týkajúce sa systému Linux a sietí.

Súvisiace články:

- Ako povoliť server SSH na Ubuntu 18.04 LTS

- Povoliť SSH v Debiane 10

- SSH Port Forwarding na Linuxe

- Bežné možnosti konfigurácie SSH Ubuntu

- Ako a prečo zmeniť predvolený port SSH

- Nakonfigurujte preposielanie SSH X11 na Debiane 10

- Nastavenie, prispôsobenie a optimalizácia servera Arch Linux SSH

- Iptables pre začiatočníkov

- Práca s firewallmi Debian (UFW)

Phenquestions

Phenquestions