Pomocné mody sa zvyčajne používajú na vykonávanie jednorazových akcií po vykorisťovaní, ale s týmto fascinujúcim nástrojom môžete urobiť oveľa viac, napríklad vytvoriť si vlastné skenery zraniteľností a skenery portov. Tento článok sa podrobne zameriava najmä na pomocný modul a naučí sa, ako s ním vytvoriť fuzzer.

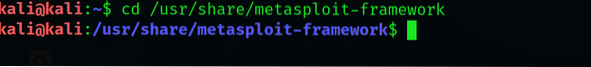

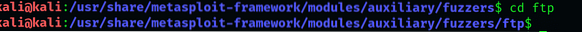

Krok 1: Prejdite do adresára Metasploit

Najskôr spustite Kali Linux a prejdite do adresára Metasploit Framework. Do rozhrania Kali zadajte toto:

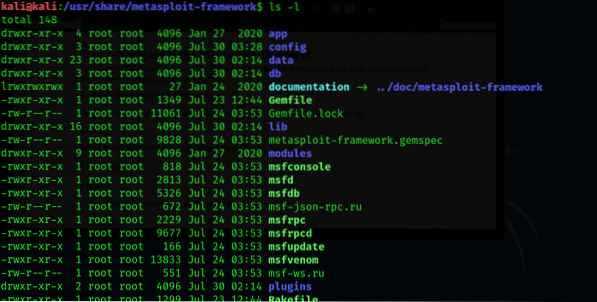

Ak sa chcete lepšie pozrieť na tu uvedený obsah, zmeňte zobrazenie adresára zadaním nasledujúcich pokynov:

$ ls -l

Prejdite na modul podadresára a znova zadajte:

$ cd moduly

Tento výstup zobrazuje rôzne typy modulov v Metasploite, vrátane:

- Exploits

- Užitočné zaťaženie

- Kývnutie

- Príspevok

- Kodéry

- Pomocný

Teraz podrobnejšie preskúmame pomocný modul.

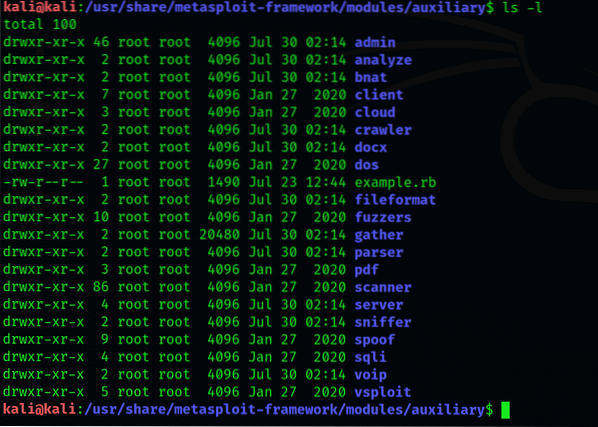

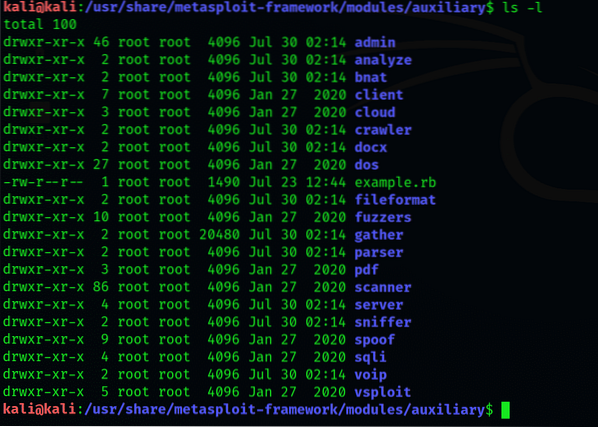

Krok 2: Rozbaľte Pomocný adresár

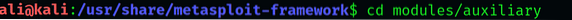

Zadajte pomocný adresár

$ cd moduly / pomocné

To rozdelí adresár pomocného modulu do niekoľkých podadresárov. Na výstupe sa zobrazí komplexný zoznam podadresárov, počnúc adresárom admin.

Vytváranie fuzzerov

Než budeme pokračovať, najskôr si zadefinujeme čo fuzzing je.

Fuzzing: Krátky úvod

Fuzzing je prax v disciplíne testovania softvéru, ktorá zahŕňa neustále vkladanie náhodných, neočakávaných vstupov do počítačového programu na určenie všetkých možných zlyhaní, ktorým môže systém čeliť. Vkladanie príliš veľkého množstva údajov alebo náhodných vstupov do variabilnej oblasti spôsobuje pretečenie vyrovnávacej pamäte, kritickú zraniteľnosť, na čo Fuzzing hľadí ako na kontrolnú techniku.

Nielenže je pretečenie medzipamäte vážnou zraniteľnosťou, ale je to často aj prístupová metóda pre hackerov, keď sa pokúšajú preniknúť do systému.

Fuzzing proces

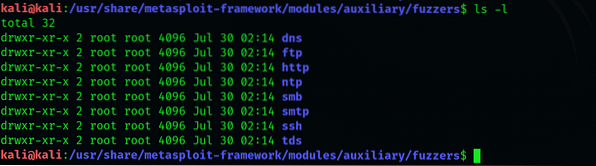

Prejdite do adresára fuzzer a pozrite sa do výpisu:

$ cd fuzzery

Medzi typy zobrazovaných fuzzerov patria: dns, ftp, http, smb, smtp, ssh a tds.

Fuzzer, ktorý nás zvlášť zaujíma, je ftp.

Ďalej otvorte adresár fuzzers:

$ cd ftp

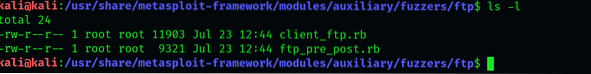

Z dvoch tu zobrazených typov použijeme namiesto „client_ft“ fuzzer „tp_pre_post“.rb.“

Otvorte msfconsole, vyhľadajte fuzzer „tp_pre_post“ a spustite ho. Do riadku msf zadajte nasledujúci text:

$ msfconsole

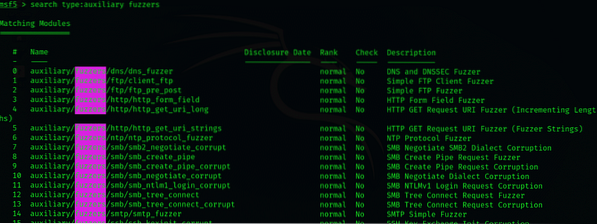

Msfconsole vypíše iba tie moduly, ktoré sú pomocné a zanedbávajú iné typy. Všimnite si, že všetky prezentované mody majú kľúčové slovo ftp, ktoré vyžaduje, aby proces zoradil moduly podľa pokynov v príkaze.

Výsledky vyhľadávania zobrazujú niekoľko rôznych modulov; budeme používať iba modul „auxiliary / fuzzers / ftp / ftp_pre_post“. Zadaním príkazu msf> info sa môžete pozrieť na podrobnosti týkajúce sa funkcií tohto modu.

Teraz načítajte tento modul zadaním:

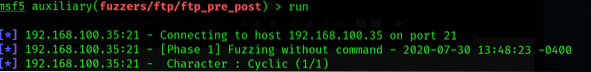

$ msf> použite pomocné / fuzzery / ftp / ftp_pre_post

Ako vidíte, modul môže mať niekoľko rôznych vstupov. Budeme používať konkrétnu IP adresu. V tomto príklade používame systém s OS Windows 2003 ako určený cieľ na otestovanie nášho fuzzera.

Nastavte IP adresu a spustite modul:

$ msf> nastaviť RHOSTS (tu zadajte IP)

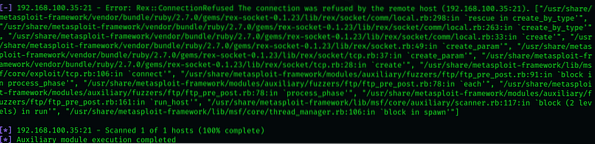

Fuzzer začne so svetlom 10 bajtov a pomaly začne preťažovať systém väčšími vstupmi, s každou iteráciou sa rozšíri o 10 bajtov. Maximálna veľkosť je predvolene 20 000 bajtov, ktorú je možné upraviť podľa typu systému.

Je to veľmi komplikovaný a dlhý proces, takže buďte trpezliví. Fuzzer sa zastaví na stanovenom limite veľkosti alebo keď zistí niekoľko chybových správ.

Záver

Tento článok popísal, čo sú fuzzery: pomocné moduly, ktoré nám umožňujú skontrolovať zraniteľnosť systému, vrátane pretečenia medzipamäte, ktoré je najvýznamnejšie, pretože je často prepísané jeho využitím. V článku sa tiež popisuje, ako vykonávať fuzzing v systéme pomocou fuzzera tp_pre_post. Aj napriek tomu, že sú fuzzery relatívne jednoduchšími komponentmi rámca Metasploit, môžu byť pri testovaní perom mimoriadne cenné.

Je zrejmé, že to nie je jediná vec, ktorej sú pomocné moduly schopné; existujú stovky rôznych modulov, ktoré slúžia na rôzne účely testovania vášho systému.

Phenquestions

Phenquestions