Mnoho dôležitých aplikácií, ako sú databázové servery, webové servery, služby na prenos súborov atď., používať vyhradené porty. Na zvýšenie bezpečnosti systému / serverov správcovia systému zvyčajne zabezpečujú tieto porty buď odmietnutím prístupu k nim neznámymi používateľmi / službami, alebo zmenou predvoleného čísla portu na inú hodnotu.

V počítačových sieťach je znalosť správy portov veľmi dôležitou úlohou pre správu bezpečnosti servera. Táto príručka bude študovať rôzne metódy analýzy portu na systéme Linux Ubuntu 20.04 systém.

Čo pokryjeme?

V tejto príručke použijeme nasledujúce nástroje na analýzu portov na našom serveri Ubuntu.

- Telnet

- Nmap

- Netcat

Budeme používať server Ubuntu, ktorý bude fungovať ako vzdialený server, a pracovnú stanicu Fedora 34 ako klientsky počítač na pripojenie k serveru. Začnime teraz.

Predpoklady

- Používateľský účet s prístupom „sudo“.

- Základné vedomosti o počítačových sieťach.

- Prístup na internet

1. Pomocou príkazu Telnet skontrolujte otvorený port

TELNET je aplikácia typu klient / server na vzdialené prihlásenie na server s možnosťou virtuálneho terminálu v sieti. Používa port TCP číslo 23 v sieti TCP / IP. RFC 854 definuje špecifikáciu protokolu TELNET.

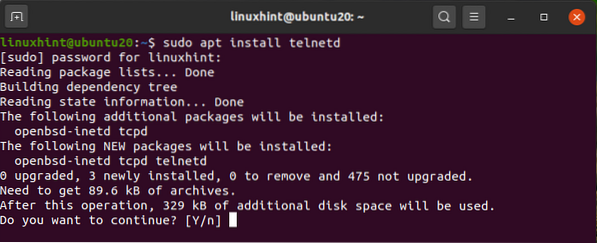

Ak chcete nainštalovať server TELNET na náš server Ubuntu, použite nasledujúci príkaz:

sudo apt nainštalovať telnetd

„Telnetd“ je program servera telnet, ktorý spúšťa server inetd démon.

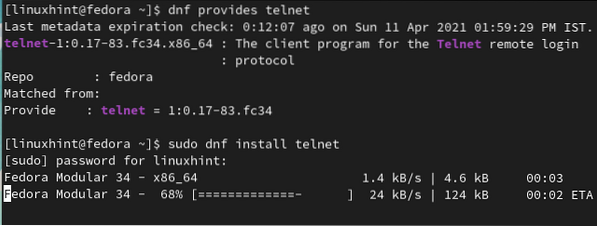

Pracovnú stanicu Fedora 34 použijeme ako klienta telnetu. Ak chcete nainštalovať klienta telnet na Fedore, použite príkaz:

$ sudo dnf nainštalovať telnet

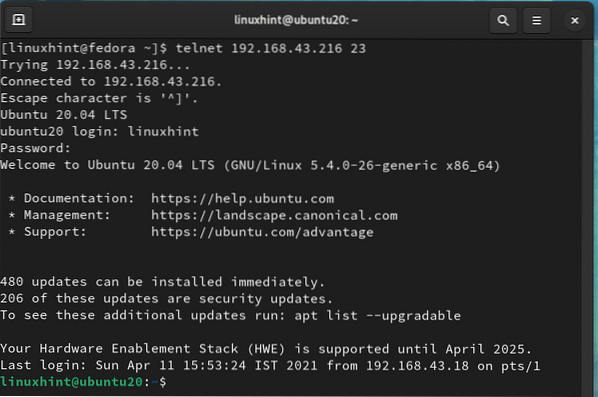

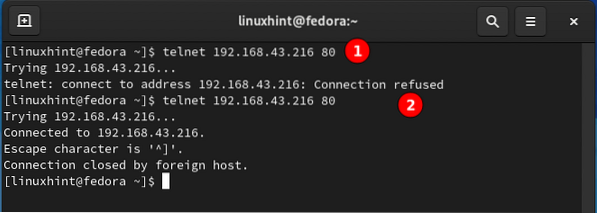

Teraz použijeme klienta telnet na Fedore 34 na kontrolu otvorených portov v systéme Ubuntu, na ktorom je spustený server telnet. Prejdite na pracovnú stanicu Fedora 34 a otvorte terminál a zadajte príkaz:

$ telnet 192.168.43.216 23Tu '192.168.43.216 „je adresa IP servera Ubuntu a„ 23 “je predvolený port pre démona telnet bežiaceho na tomto serveri.

Úspešné prihlásenie znamená, že port 23 je otvorený port na našom serveri Ubuntu. Teraz skúsme iné číslo portu '80' s telnetom:

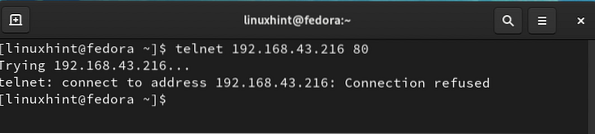

$ telnet 192.168.43.216 80

Vidíme, že port 80 nie je otvorený na vytvorenie pripojenia telnet; preto je práve zatvorené.

Nainštalujeme si webový server Apache na server Ubuntu. Apache štandardne používa pre svoje služby http port 80. Znova spustite príkaz:

$ telnet 192.168.43.216 80

Od menovky 2 na vyššie uvedenom obrázku port 80 teraz počúva a je otvorený pre pripojenie http, ale uzavretý pre iné typy pripojenia.

Telnet neposkytuje šifrovanie prenášaných údajov; heslo sa prenesie vo formáte obyčajného textu.

2. Pomocou Nmapu skontrolovať otvorený port

Nmap je jedným z najpopulárnejších a najpokročilejších nástrojov sieťového skenera. Je to open-source a voľne dostupný pre systémy Unix a Windows. NmapFE je grafická verzia príkazu nmap založeného na termináli. Má rozsiahlu sadu funkcií, ako je skenovanie portov, skenovanie protokolov, odtlačky prstov OS (detekcia OS) atď.

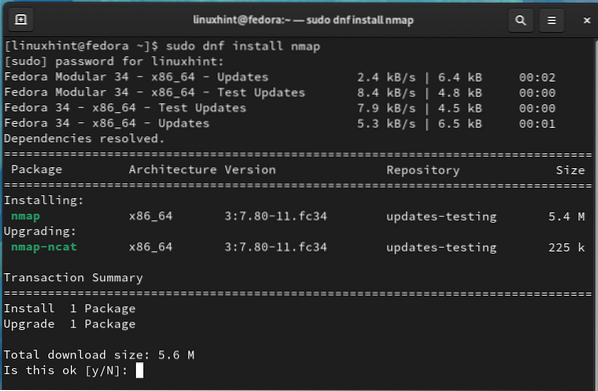

Nainštalujme Nmap na náš klientsky stroj Fedora 34 a vyhľadajme porty na serveri Ubuntu. Ak chcete nainštalovať nmap na Fedoru 34, použite príkaz:

Po inštalácii Nmap otvorte terminál v systéme Fedora a vyhľadajte porty pomocou:

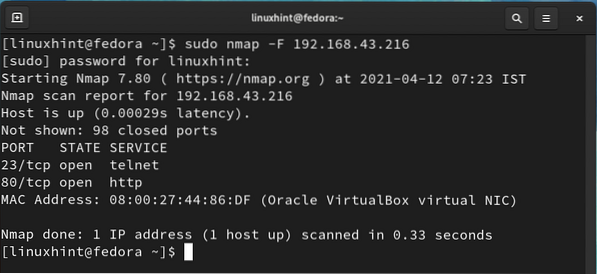

$ sudo nmap -F [IP vzdialeného servera]Napr.g., v našom prípade je IP vzdialeného servera (Ubuntu) 192.168.43.216, takže príkaz bude:

$ sudo nmap -F 192.168.43.216

Výstup vyššie uvedeného príkazu ukazuje, že port 23 a port 80 sú v otvorenom stave. Ďalej môžeme použiť nasledujúci príkaz na detekciu otvoreného portu:

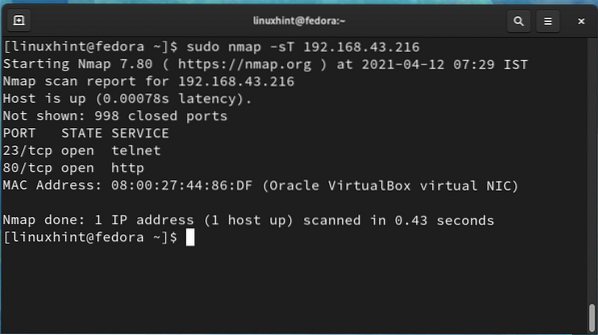

$ sudo nmap -sT 192.168.43.216

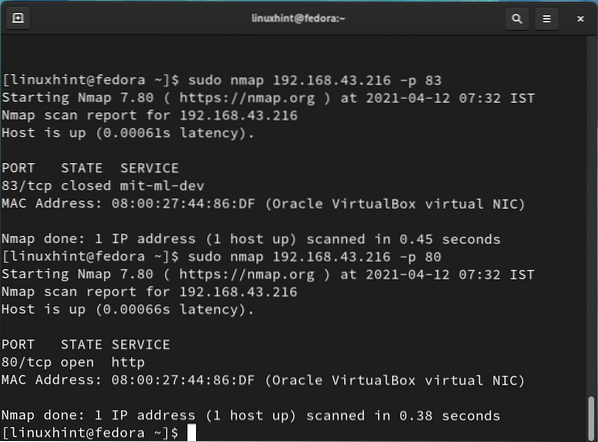

Pomocou Nmap môžeme tiež skontrolovať konkrétny stav portu. Ak chcete skontrolovať stav portu 80, na ktorom je spustená služba apache, a náhodného portu 83, použite príkaz:

$ sudo nmap 192.168.43.216 -p 83$ sudo nmap 192.168.43.216 -p 80

Z vyššie uvedeného obrázka je port 83 uzavretý a otvorený port 80 je otvorený na počúvanie požiadaviek protokolu Apache http.

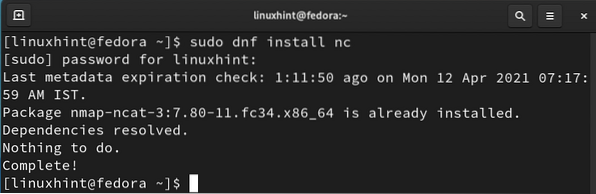

3. Pomocou príkazu nc (netcat) skontrolujte otvorený port

Netcat je ďalší nástroj, ktorý možno použiť na skenovanie portov. Môže sa tiež použiť na otváranie pripojení TCP, odosielanie paketov UDP atď. Netcat sa dodáva s nmap:

Ak chcete skontrolovať port pomocou netcat, spustite nasledujúci príkaz:

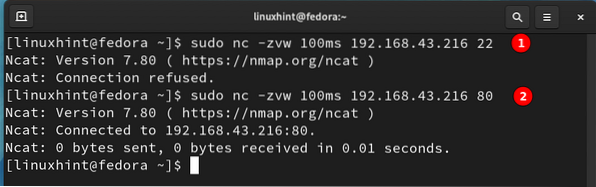

$ sudo nc -zvw IP_adresa PortNapríklad na kontrolu portov 22 a 80 použijeme:

$ sudo nc -zvw 100ms 192.168.43.216 22$ sudo nc -zvw 100ms 192.168.43.216 80

Vidíme, že port 22 je uzavretý, pretože pripojenie je odmietnuté. V prípade portu 80 je pripojenie netcat úspešné, pretože Apache je nainštalovaný na serveri Ubuntu.

Záver

V tejto príručke sme preskúmali rôzne metódy skenovania portov vo vzdialenom systéme. Pri spúšťaní týchto príkazov buďte opatrní, pretože skenovanie iných sietí bez ich súhlasu je zákonný priestupok.

Phenquestions

Phenquestions