Inštalácia

John The Ripper je možné nainštalovať mnohými spôsobmi. Niekoľko bežných je, že si ho môžeme nainštalovať pomocou apt-get alebo snap. Otvorte terminál a spustite nasledujúce príkazy.

[chránené e-mailom]: ~ $ sudo apt-get install john -yTýmto sa spustí proces inštalácie. Po dokončení zadajte do terminálu „john“.

[chránené e-mailom]: ~ $ johnJán Rozparovač 1.9.0-jumbo-1 OMP [linux-gnu 64-bit 64 AVX2 AC]

Autorské práva (c) 1996-2019 od spoločnosti Solar Designer a ďalších

Domovská stránka: http: // www.openwall.com / john /

To znamená John the Ripper v1.9.Na vašom zariadení je teraz nainštalovaná 0. Vidíme URL domovskej stránky, ktorá nás posiela na web Open-wall. Nižšie uvedené použitie naznačuje, ako sa tento nástroj používa.

Môže sa tiež stiahnuť a nainštalovať pomocou modulu snap. Ak ho ešte nemáte, musíte si nainštalovať snap.

[chránené e-mailom]: ~ $ sudo apt aktualizácia[chránené e-mailom]: ~ $ sudo apt install snapd

A potom nainštalujte JohnTheRipper pomocou modulu snap.

[chránené e-mailom]: ~ $ sudo snap install john-the-ripperPraskanie hesiel pomocou aplikácie JohnTheRipper

Takže JohnTheRipper je nainštalovaný na vašom počítači. Teraz k zaujímavej časti, ako pomocou nej prelomiť heslá. Do terminálu napíšte „john“. Terminál vám ukáže nasledujúci výsledok:

[chránené e-mailom]: ~ $ johnJán Rozparovač 1.9.0-jumbo-1 OMP [linux-gnu 64-bit 64 AVX2 AC]

Autorské práva (c) 1996-2019 od spoločnosti Solar Designer a ďalších

Domovská stránka: http: // www.openwall.com / john /

Pod domovskou stránkou je POUŽITIE uvedené ako:

Použitie: john [MOŽNOSTI] [SÚBORY HESLA]

Pri pohľade na jeho použitie dokážeme zistiť, že mu musíte dodať súbory s heslom a požadované možnosti. Pod použitím sú uvedené rôzne MOŽNOSTI, ktoré nám poskytujú rôzne možnosti, ako je možné útok vykonať.

Medzi rôzne dostupné možnosti patria:

-slobodný

- Predvolený režim s použitím predvolených alebo pomenovaných pravidiel.

-zoznam slov

- režim slovníkov, čítanie slovníka slovníkov zo SÚBORU alebo štandardný vstup

-kódovanie

- kódovanie vstupu (napr. UTF-8, ISO-8859-1).

-pravidlá

- povoliť pravidlá upravovania slov pomocou predvolených alebo pomenovaných pravidiel.

-prírastkové

- „Inkrementálny“ režim

-externý

- externý režim alebo slovný filter

-obnoviť = NAME

- obnoviť prerušenú reláciu [nazývanú NAME]

-relácia = NAME

- pomenovať novú reláciu NAME

-status = NAME

- vytlačiť stav relácie [nazývanej NAME]

-šou

- zobraziť prelomené heslá.

-test

- spustiť testy a referenčné hodnoty.

-soli

- záťažové soli.

-vidlica = N

- Vytvorte N procesov štiepenia.

-hrniec = NÁZOV

- pilník na použitie

-zoznam = ČO

- uvádza, AKÉ schopnosti. -list = help ukazuje viac o tejto možnosti.

-formát = NÁZOV

- Poskytnite Johnovi typ hash. e.g, -formát = surový-MD5, -formát = SHA512

Rôzne režimy v JohnTheRipper

V predvolenom nastavení John skúša „single“, potom „wordlist“ a nakoniec „inkrementálne“. Režimy možno chápať ako metódu, ktorú John používa na lámanie hesiel. Možno ste už počuli o rôznych druhoch útokov, ako je slovníkový útok, útok Bruteforce atď. Presne to nazývame Jánove režimy. Zoznamy slov obsahujúce možné heslá sú nevyhnutné pre slovníkový útok. Okrem vyššie uvedených režimov John podporuje aj iný režim, ktorý sa nazýva externý režim. Môžete si vybrať, či chcete vybrať súbor slovníka, alebo môžete použiť hru Brute-Force s programom John The Ripper vyskúšaním všetkých možných permutácií v heslách. Predvolená konfigurácia sa začína v režime jednej trhliny, hlavne preto, že je rýchlejšia a ešte rýchlejšia, ak používate viac súborov hesiel súčasne. Najvýkonnejším dostupným režimom je prírastkový režim. Pri crackovaní to vyskúša rôzne kombinácie. Externý režim, ako už z názvu vyplýva, bude používať vlastné funkcie, ktoré si sami napíšete, zatiaľ čo režim zoznamov slov prevezme zoznam slov uvedený ako argument možnosti a pokúsi sa o jednoduchý slovníkový útok na heslá.

[chránené e-mailom]: ~ $ john heslo-súbor -w zoznam slovJohn teraz začne kontrolovať tisíce hesiel. Prelomenie hesla je náročné na procesor a je to veľmi dlhý proces, takže čas, ktorý zaberie, bude závisieť od vášho systému a sily hesla. Môže to trvať dni. Pokiaľ heslo nie je prelomené dni pri výkonnom CPU, je to veľmi dobré heslo. Ak je to skutočne crucia; prelomiť heslo a potom opustiť systém, kým ho John nerozbije ... Ako už bolo spomenuté, môže to trvať mnoho dní.

Pri prasknutí môžete skontrolovať stav stlačením ľubovoľnej klávesy. Ak chcete ukončiť reláciu útoku, jednoducho stlačte kláves „q“ alebo Ctrl + C.

Po nájdení hesla sa zobrazí na termináli. Všetky prelomené heslá sa ukladajú do súboru s názvom ~ /.john / john.hrniec.

Zobrazuje heslá v systéme Windows $ [HASH]: formát.

$ dynamic_0 $ 827ccb0eea8a706c4c34a16891f84e7b: 12345

Poďme rozbiť heslo. Napríklad máme hash hesla MD5, ktorý musíme prelomiť.

bd9059497b4af2bb913a8522747af2deDáme to do súboru, povedzme heslo.hash a uložte ho do používateľa:

Môžete zadať ľubovoľné používateľské meno, nie je potrebné mať niektoré z nich.

Teraz to rozlúskneme!

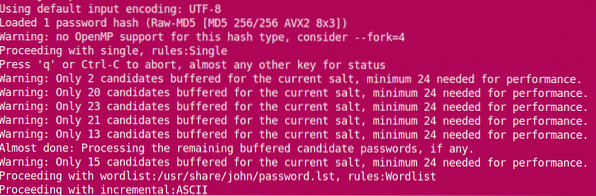

[chránené e-mailom]: ~ $ john heslo.hash --formát = Raw-MD5Začína to lámať heslo.

Vidíme, že john načíta zo súboru hash a začína v režime „single“. Postupom času prejde na zoznam slov a potom na prírastkové. Keď heslo prelomí, zastaví reláciu a zobrazí výsledky.

Heslo si môžete pozrieť neskôr aj:

[chránené e-mailom]: ~ $ john heslo.hash --format = Raw-MD5 --showadmin: smaragd

1 hash hesla je prasknutý, 0 zostáva

Tiež ~ /.john / john.hrniec:

[chránené e-mailom]: ~ $ cat ~ /.john / john.hrniec

$ dynamic_0 $ bd9059497b4af2bb913a8522747af2de: smaragd

$ dynamic_0 $ 827ccb0eea8a706c4c34a16891f84e7b: 12345

Heslo teda je smaragd.

Internet je plný moderných nástrojov a nástrojov na prelomenie hesla. JohnTheRipper môže mať veľa alternatív, ale je to jedna z najlepších dostupných. Šťastné praskanie!

Phenquestions

Phenquestions